Биометрия в банках: что это, зачем и к чему приведет

Что такое биометрические данные

Биометрические данные — это уникальные физические характеристики человека, которые используются для установления (идентификации) или проверки (аутентификации) личности. К ним относятся лицо, движение губ, сетчатка глаза, отпечаток пальца, рисунок вен и голос.

Зачем банки собирают биометрию

Российские банки собирают биометрические данные клиентов в двух направлениях: для собственных целей, чтобы повысить безопасность, удобство и скорость обслуживания клиентов, а также для Единой биометрической системы (ЕБС), которая была запущена Банком России и «Ростелекомом» летом 2018 года. Эта система позволяет гражданам становиться клиентами банков без посещения офиса за счет удаленной идентификации. В двух этих случаях сдача биометрии для клиентов является добровольной.

Собирать данные в ЕБС (изображение лица и цифровой слепок голоса) по закону должны все банки, однако услуги через ЕБС (открытие счета, выдача кредита и проведение платежей) пока оказывают только несколько кредитных организаций:

Скоро к этому списку должны добавится Росбанк, «Русский Стандарт» и РНКБ. Собственные биометрические проекты реализуют не все участники рынка: из крупнейших игроков это делают Сбербанк, ВТБ, Альфа-банк, Почта Банк и «Хоум Кредит».

Способы использования биометрии кредитными организациями

Как происходит сбор биометрии

Для регистрации в ЕБС необходимо один раз посетить отделение банка с паспортом и СНИЛС, а также иметь подтвержденный аккаунт на сайте госуслуг. Если человек еще не является клиентом банка, ему надо открыть счет. Для сдачи своих данных клиент подписывает согласие на их обработку, после чего сотрудники производят запись образца голоса и делают фотографию. Для записи необходимо прочитать три последовательности цифр. Процедура длится не больше десяти минут. В перспективе сдать данные для ЕБС можно будет в МФЦ или в специальном мобильном приложении, рассказал представитель «Ростелекома».

Процедура сдачи биометрии для собственных систем в каждой кредитной организации может отличаться. Например, ВТБ записывает образцы голоса при общении с оператором. Во время записи разговор может вестись на любую комфортную для пользователя тему, чтобы система могла зафиксировать и записать корректный слепок.

Какими законами регулируется сбор биометрии

В настоящее время работа Единой биометрической системы регулируется двумя законами: «Об информации, информационных технологиях и о защите информации», а также «О противодействии легализации (отмыванию) доходов, полученных преступным путем, и финансированию терроризма». Согласно им, использование ЕБС в новых сферах может определяться только отдельными законодательными актами.

На рассмотрении в Госдуме сейчас находится законопроект о расширении сферы деятельности ЕБС, его принятие позволит использовать систему без необходимости внесения изменений в отраслевое законодательство, а также приведет к появлению внебанковских сервисов, предоставляющих услуги через ЕБС.

Почему немногие хотят сдавать биометрию в банке

Россияне пока с настороженностью относятся к ЕБС: по последним данным «Ростелекома», на август 2020 года в ЕБС было зарегистрировано около 150 тыс. пользователей. Внутрибанковским проектам клиенты передают свои данные охотнее. Так, Сбербанк собрал около 1 млн данных клиентов (точную цифру банк не раскрывает, но всего у него насчитывается 94 млн клиентов), ВТБ — более 130 тыс. У Почта Банка внутреннюю биометрическую идентификацию по изображению лица прошли все клиенты. Несмотря на то, что сдача биометрии является добровольной, отказавшемуся фотографироваться клиенту будет доступен ограниченный перечень услуг, поскольку банк иначе не сможет гарантировать безопасность всех операций, объяснил 100%-ную сдачу биометрии представитель Почта Банка.

Небольшое число клиентов, готовых воспользоваться услугами ЕБС, связано с недостаточной информированностью граждан о такой возможности, считает представитель «Хоум Кредит». По мнению Емельянова из Почта Банка, чтобы применение биометрических шаблонов стало массовым, нужно, чтобы технология вышла широко за пределы банковской индустрии. Как пояснил представитель «Ростелекома», после принятия законопроекта о сферах применения биометрии появятся новые массовые сервисы: оплата по биометрии, дистанционная сдача экзаменов в образовательных учреждениях, сервисы для нотариусов, судопроизводства, а также другие продукты, которые сейчас находятся на стадии проработки — технической и нормативной.

Еще одна причина — сильно преувеличенные страхи, связанные с возможными утечками биометрических данных, добавляет Емельянов. С точки зрения безопасности ЕБС хорошо продумана, говорит руководитель проектов департамента технологического развития СКБ-банка Альберт Усенко. Записанные фото и голос хранятся в виде математической модели, поэтому ее попадание в руки злоумышленников ничего им не даст, объясняет он: «Ценность представляет связка биометрического контрольного шаблона и набор персональных данных пользователей. Поэтому биометрический контрольный шаблон хранится в ЕБС, а набор персональных данных храниться в Единой системе идентификации и аутентификации (ЕСИА). Они обе расположены в разных местах и никак напрямую между собой не связаны».

Биометрические системы — это надежный и апробированный механизм повышения защищенности дистанционного взаимодействия клиентов с организациями, говорит начальник отдела по противодействию мошенничеству Центра прикладных систем безопасности компании «Инфосистемы Джет» Алексей Сизов. Однако, по его мнению, биометрия должна быть дополнительным, а не единственным фактором проверки или подтверждения личности клиента, поскольку фото, видео и голос человека не являются «секретами», как пароли и кодовые слова, а значит, в теории могут быть собраны и использованы без ведома клиентов.

Партнер технологической практики KPMG в России и СНГ Оксана Борисова также видит эффективность применения биометрии в защите от мошенников и считает, что несмотря на риски, ее лучше сдавать для обеспечения безопасности операций и настраивать многофакторное подтверждение проведения операции.

«Наиболее частым сценарием хищения денежных средств является получение данных клиента, необходимых для идентификации и проведения операций в удаленных каналах обслуживания. На сегодняшний день клиент может выбрать различные способы идентификации: обычный PIN-код или пароль, отпечаток пальца, распознавание голоса, проверка с помощью видео и т.д. Ни один из способов не обеспечивает 100%-ную защиту от действий злоумышленников, биометрия — не исключение. Однако использование биометрии в качестве второго или третьего фактора аутентификации может значительно повысить безопасность данных и улучшить клиентский опыт, потому что клиенту не требуется запоминать сложные пароли», — считает Борисова.

Что касается ЕБС, то, по мнению руководителя группы по оказанию услуг компаниям финансового сектора Deloitte Максима Налютина, сдача биометрии важна только в том случае, если клиент собирается активно открывать счета и новые продукты в банках, где он ранее не обслуживался, особенно в условиях эпидемиологических ограничений.

Влияние пандемии на будущее биометрии

Под влиянием пандемии COVID-19 технология начала развиваться быстрее. «За последние полгода по биометрии было предоставлено столько же услуг, сколько за предыдущие полтора года», — пояснил представитель «Ростелекома». Он объяснил это тем, что пандемия сформировала тренд на бесконтактные и дистанционные технологии.

«В сложном 2020 году, когда возникла необходимость перевода всех видов банковских и прочих услуг в дистанционный формат, биометрия стала особенно востребованной. Например, мы наблюдали спрос на использование удаленной идентификации, чтобы стать клиентами банка через мобильное приложение, воспользоваться рядом финансовых услуг, зарегистрироваться и подтвердить учетную запись на портале госуслуг с помощью биометрии», — рассказал директор по инновациям банка «Ак Барс» Дамир Галиев.

ВТБ с помощью голосовой биометрии в контакт-центре уже планирует предоставлять сервисы и услуги, которые ранее были доступны только в офисе, например, разблокировка карт, говорит старший вице-президент банка Чугунов.

Согласно Глобальному исследованию KPMG по банковскому мошенничеству за 2019 год, 67% банковских лидеров инвестируют в инструменты с использованием физической биометрии — голос, отпечатки пальцев, распознавание лиц. Наиболее передовые организации уже вкладываются в развитие более сложной поведенческой биометрии, которая представляет собой сбор уникальных для каждого пользователя набора характеристик, позволяющих составить профиль пользователя и отсеивать мошенников.

Если смотреть на мировой опыт применения биометрии, прежде всего она используется для услуг регистрации новых клиентов в банках и верификации существующих, рассказал руководитель аналитического отдела «Ассоциации ФинТех» Никита Ломов: «Несмотря на то, что пользователи с осторожностью соглашаются на предоставление биометрических данных, мировой опыт показывает, что их использование значительно упрощает процесс взаимодействия клиентов с банками».

Самые известные мировые примеры, по его словам, это:

По аналогии со странами Азии, в России могут начать развиваться сервисы мгновенной оплаты покупок или услуг по индивидуальным чертам лица, считает Ломов:

«Также в ряде европейских стран активно выпускаются биометрические банковские карты, позволяющие пользователям совершать безлимитные операции, для подтверждения которых нужно приложить палец к специальному чипу на карте. Правда, адаптацию данного решения российскими банками предсказать сложно в силу высокого проникновения в России более удобного способа бесконтактной оплаты смартфоном Apple Pay, Android Pay, Samsung Pay и прочих».

Особенности применения биометрии при построении современной СКУД

Ведущий системный архитектор компании «Центр Речевых Технологий»

Биометрия получает все большее распространение в самых разных сферах – на стадионах внедряется видеоидентификация посетителей по изображению лица, проход в особо охраняемые зоны производится после сканирования радужной оболочки глаза, а оплату покупок в ряде магазинов или пунктах общественного питания можно осуществлять по изображению венозного русла ладони или отпечатку пальца. Даже доступ к топовой линейке мобильных телефонов уже предполагается по считыванию отпечатка пальца.

Функции и задачи биометрии в СКУД

Базовыми и основными функциями любой системы контроля и управления доступом являются:

Соответственно, при проектировании СКУД уровень безопасности в первую очередь характеризуется двумя факторами:

Задача определения того, разрешен ли доступ, обычно сводится к предъявлению какого-либо идентификатора и проверке его подлинности. Процесс проверки подлинности предоставленного ключа также называется аутентификацией. В качестве идентификатора могут использоваться механический или электронный ключ, парольная фраза либо иной идентифицирующий личность параметр. Одним из вариантов является биометрический признак:

Основной причиной запроса на применение биометрического компонента в СКУД становится невозможность утери и передачи (по крайней мере, очень низкая их вероятность) биометрического идентификатора. Если пароль, физический или электронный ключ можно забыть, потерять или передать постороннему, то биометрический признак характеризует непосредственно его владельца. В то же время использование биометрических признаков для аутентификации в СКУД имеет ряд особенностей.

Особенности применения биометрии

Базовой особенностью метода биометрической идентификации является вероятностный характер результата идентификации, в отличие от идентификации физического или логического носителя. Другими словами, решение о том, что представленный идентификатор соответствует эталонному, носит вероятностный характер. Методы сравнения биометрического идентификатора с биометрическим шаблоном являются методами проверки статистической гипотезы, и, соответственно, результат идентификации будет иметь два типа ошибок:

Технологии проверки биометрических признаков обладают разными уровнями FAR/FRR, но во всех случаях они не являются нулевыми, а увеличение количества эталонов, по которым производится поиск, приводит к росту ошибки второго рода. Для минимизации этой ошибки необходимо максимально снизить количество эталонов для сравнения, в идеале сведя задачу к задаче верификации – сравнения «один к одному». Для достижения этой цели используется сочетание нескольких идентификаторов, при этом предпочтение лучше отдавать сочетанию разнотипных идентификаторов – простой идентификатор для заявления (идентификации) личности и более сложный (один или несколько) для гарантированной верификации.

Еще одной сложностью при использовании биометрии становится невысокая лояльность пользователей к сбору их биометрических признаков. Несмотря на увеличение количества датчиков биометрии в повседневной среде, приводящее к снижению психологического отторжения, централизованный сбор данных до сих пор наталкивается на сопротивление со стороны пользователей. Наиболее спокойно они относятся к сбору тех характеристик, которые не требуют задействования специализированных устройств и используются человеком для идентификации друг друга в повседневной жизни. К таким параметрам можно отнести соотношение частей тела (изображение в полный рост), параметры голоса (звуковые записи), изображение лица. В случае формирования биометрического признака и его хранения непосредственно на устройстве пользователя данный аспект становится несколько менее острым.

Угрозы применения биометрических идентификаторов

Наибольшую опасность представляет угроза перехвата биометрических идентификаторов и их последующей компрометации. Она может выражаться в двух вариантах инцидентов безопасности:

Данные угрозы должны минимизироваться на нескольких уровнях:

Организационный уровень предусматривает наличие внешнего контроля за процедурой сдачи биометрического идентификатора. В случае применения СКУД в контролируемых условиях (на КПП, проходных либо в присутствии оператора) угроза применения физических дубликатов и манипуляций с устройствами съема и передачи биометрических признаков существенно снижается. Разделение ролей администрирования и физического доступа к оборудованию и программному обеспечению СКУД минимизирует угрозы хищения эталонов и передаваемых запросов. Кроме того, угрозы на уровне перехвата запросов и хищения эталонов купируются средствами информационной безопасности, шифрованием каналов передачи данных и хешированием биометрических шаблонов.

В случае невозможности контроля за пользователем СКУД (например, в случае удаленной аутентификации через мобильное устройство или аутентификации при пользовании депозитарной ячейкой) требуется использование специальных технических методов и подходов.

Биометрия получает все большее распространение в самых разных сферах – на стадионах внедряется видеоидентификация посетителей по изображению лица, проход в особо охраняемые зоны производится после сканирования радужной оболочки глаза, а оплату покупок в ряде магазинов или пунктах общественного питания можно осуществлять по изображению венозного русла ладони или отпечатку пальца. Даже доступ к топовой линейке мобильных телефонов уже предполагается по считыванию отпечатка пальца

Для определения факта предъявления дубликата современные сканеры и системы используют разные технические методы, обычно основанные на проверке наличия дополнительных физических параметров:

К сожалению, данные способы не являются достаточно эффективными в случае изготовления качественных дубликатов, предусматривающих подобные проверки.

Перспективный подход

Наиболее перспективным методом проверки витальности и оригинальности биометрического признака является использование динамической проверки с обратной связью. Хорошим примером может являться система доступа к личному кабинету с использованием двухфакторной аутентификации по биометрическим параметрам голоса и лица. Давайте подробнее рассмотрим указанную процедуру.

Вначале пользователь системы заявляет свою личность – это может быть ввод логина, использование цифровой подписи, ключ-карты либо использование устройства, предполагающего доступ только одного человека (смартфон, компьютер, депозитарная ячейка или сейф). После этого система генерирует одноразовую парольную фразу или цифровой код, который пользователь должен произнести. Во время процедуры проверки производится сравнение биометрических признаков голоса и лица, а также проверяется соответствие голоса парольной фразе и мимике. В случае, если система не может принять решение, то генерируется новая парольная фраза. Данный метод позволяет, с одной стороны, минимизировать угрозы подлога биометрических параметров и ошибку ложного допуска, с другой – обеспечивает приемлемое время прохождения процедуры аутентификации пользователя.

При проектировании СКУД нельзя забывать, что система создается прежде всего в интересах пользователей. Все-таки СКУД – это дополнительный сервис в рамках осуществления базового бизнес-процесса. Она должна не только обеспечивать необходимый уровень контроля, но и быть достаточно удобной, чтобы не вызывать отторжение. В ином случае пользователи будут саботировать работу системы и ее регламенты либо отдадут предпочтение менее защищенным вариантам ее реализации. Поэтому крайне важно проводить квалифицированное проектирование СКУД с учетом требований всех бизнес-процессов.

Опубликовано: Журнал «Системы безопасности» #5, 2016

5 свойства биометрических параметров

Михайлов Алексей Алексеевич

начальник сектора отдела ФКУ НИЦ «Охрана» МВД России, подполковник полиции,

Колосков Алексей Анатольевич

старший научный сотрудник ФКУ НИЦ «Охрана» МВД России, подполковник,

Дронов Юрий Иванович

старший научный сотрудник ФКУ НИЦ «Охрана» МВД России

ВСТУПЛЕНИЕ

Биометрический идентификатор невозможно украсть или получить путем шантажа, что делает в перспективе его очень привлекательным для целей охраны и доступа. Правда, можно попытаться создать имитатор биологического признака человека, но тут должна проявить себя в полной мере биометрическая система и отвергнуть подделку.

Особенно отрадно отметить активное развитие данного направления охранной техники в России. Например, «Русское общество содействия развитию биометрических технологий, систем и коммуникаций» существует с 2002 года.

Существует и технический комитет по стандартизации ТК 098 «Биометрия и биомониторинг», который работает достаточно плодотворно (выпущено более 30 ГОСТ, см.: http://www.rusbiometrics.com/), но нас, как пользователей, больше всего интересует ГОСТ Р ИСО/МЭК19795-1-2007 «Автоматическая идентификация. Идентификация биометрическая. Эксплуатационные испытания и протоколы испытаний в биометрии. Часть 1. Принципы и структура».

ТЕРМИНЫ И ОПРЕДЕЛЕНИЯ

Для того чтобы понимать, о чем пишут в нормативных документах, необходимо определиться в терминах и определениях. Чаще всего по своему физическому принципу пишут об одном и том же, но называют совершенно иначе. Итак, о наиболее значимых параметрах в биометрии:

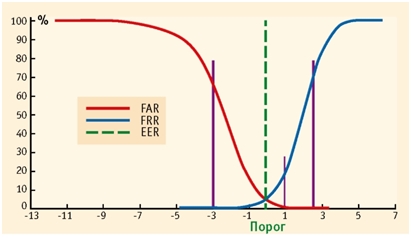

Рис. 1. Графики FAR и FRR

Если указывается только один параметр, то вас, как пользователя, это должно насторожить, поскольку таким образом очень легко завысить параметры в сравнении с конкурентом. Утрируя, можно сказать, что самый низкий коэффициент FAR будет иметь неработающая система, уж точно она никого несанкционированно не допустит.

Более или менее объективным параметром биометрической системы является коэффициент EER.

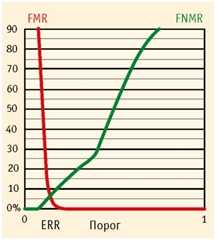

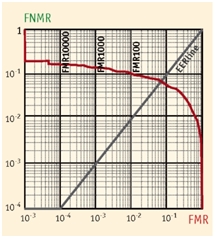

Для параметров FMR и FNMR строят аналогичный график (рис. 2). Обратите внимание, что этот график всегда должен иметь привязку к объему базы данных (обычно числа выбирают с шагом 100, 1000, 10000 шаблонов и т.д.).

Рис. 2. Графики FMR и FNMR

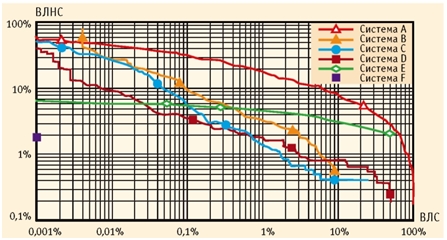

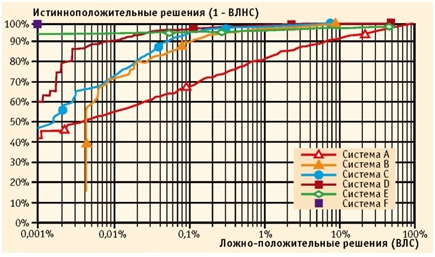

Кривую КОО (DET) используют для построения графика вероятностей ошибок сравнения (ВЛНС (FNMR) в зависимости от ВЛС (FMR)), вероятностей ошибок принятия решения (ВЛНД (FRR) в зависимости от ВЛД (FAR)) (рис. 3-4) и вероятностей идентификации на открытом множестве (ВЛОИ в зависимости от ВЛПИ), (ГОСТ Р ИСО/МЭК19795-1-2007).

Рис. 4. Пример кривых КОО (ГОСТ Р ИСО/МЭК19795-1-2007)

Рис. 5. Пример набора кривых РХ (ГОСТ Р ИСО/МЭК19795-1-2007)

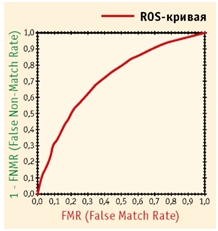

Рис. 6. Пример ROC-кривой

Кривые РХ (ROC) не зависят от порога, что позволяет проводить сравнение эксплуатационных характеристик различных биометрических систем, используемых в аналогичных условиях, или одной биометрической системы, используемой в различных условиях окружающей среды.

САМОЕ ГЛАВНОЕ ИЗ ПЕРЕЧИСЛЕННОГО

1) Параметры FAR (ВЛД), FRR (ВЛНД) и FMR (ВЛС) FNMR (ВЛРС) имеет смысл рассматривать только в совокупности.

2) Чем ниже коэффициент EER, тем выше точность биометрической системы.

3) Хорошим тоном для биометрической системы является наличие графиков DET (КОО) и ROC (РХ).

ГРАНИЦЫ ПАРАМЕТРОВ FAR И FRR БИОМЕТРИЧЕСКИХ СИСТЕМ

В банкоматах используется 4-разрядный десятичный код (что не соответствует ГОСТ), и тогда FAR будет составлять 10-5. Возьмем FAR= 10-5 за определяющий параметр. Какое значение можно взять за приемлемое для FRR? Это зависит от задач биометрической системы, но нижняя граница должна находиться в диапазоне 10-2, т.е. вас, как легального пользователя, система не допустит только один раз из ста попыток. Для систем с большой пропускной способностью, например, проходная завода, это значение должно быть 10-3, иначе не понятно назначение биометрии, если мы не избавились от «человеческого» фактора.

Многие биометрические системы заявляют похожие и даже на порядок лучшие характеристики, но поскольку наши величины являются вероятностными, то необходимо указывать доверительный интервал этой величины. С этого момента производители биометрии предпочитают не вдаваться в подробности и не указывать данный параметр.

Если методика расчета, схема эксперимента и доверительный интервал не указаны, то по умолчанию подразумевается действие правила «тридцати», которое выдвинул J. F. Poter в работе «On the 30 error criterion)) (1997).

Об этом же говорит и ГОСТ Р ИСО/ МЭК19795-1-2007. В правиле «тридцати» утверждается, что для того, чтобы с доверительной вероятностью 90% истинная вероятность ошибки находилась в диапазоне ±30% от установленной вероятности ошибки, должно быть зарегистрировано не менее 30 ошибок. Например, если получены 30 ошибок ложного несоответствия в 3000 независимых испытаниях, можно с доверительной вероятностью 90% утверждать, что истинная вероятность ошибки находится в диапазоне от 0,7% до 1,3%. Правило следует непосредственно из биноминального распределения при независимых испытаниях и может применяться с учетом ожидаемых эксплуатационных характеристик для выполнения оценки.

После этого следует логичный вывод: чтобы получить величину ложного доступа в 10-5, нужно провести 3х106 опытов, что практически невозможно осуществить физически при реальном тестировании биометрической системы. Вот тут нас начинают мучить смутные сомнения.

Остается надеяться, что такое тестирование было проведено в лаборатории путем сравнения шаблонов вводимых биометрических признаков с шаблонами базы данных системы. Лабораторные испытания позволяют достаточно корректно оценить надежность заложенных алгоритмов обработки данных, но не реальную работу системы. Лабораторные испытания исключают такие воздействия на биометрическую систему, как электромагнитные наводки (актуально для всех систем биометрии), за-пыление или загрязнение контактных или дистанционных устройств считывания биометрического параметра, реальное поведение человека при взаимодействии с устройствами биометрии, недостаток или избыток освещения, периодическое изменение освещенности и т.д., да мало ли, что еще может повлиять на такую сложную систему, как система биометрии. Если бы человек мог заранее предугадать все негативно-действующие факторы, то можно было бы и не проводить натурные испытания.

Таким образом, кроме лабораторных испытаний необходимо проводить и натурные испытания, естественно, что оценки доверительных интервалов при меньшем количестве опытов должны оцениваться по другим методикам.

Обратимся к учебнику Е.С. Вентцель «Теория вероятностей» (М.: «Наука», 1969. С. 334), который утверждает, если вероятность Р очень велика или очень мала (что несомненно соответствует реальным результатам измерения вероятностей для биометрических систем), доверительный интервал строят, исходя не из приближенного, а из точного закона распределения частоты. Нетрудно убедиться, что это есть биномиальное распределение. Действительно, число появлений события А в n-опытах распределено по биномиальному закону: вероятность того, что событие А появится ровно m раз, равна

а частота р* есть не что иное, как число появлений события, деленное на число опытов.

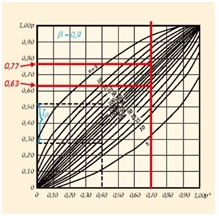

В данном труде приводится графическая зависимость доверительного интервала от количества проведенных опытов (рис. 7) для доверительной вероятности b = 0,9.

Рис. 7. Графическая зависимость доверительного интервала от количества проведенных опытов

Рассмотрим пример. Мы провели 100 натурных опытов, из которых получили вероятность события равную 0,7. Тогда по оси абсцисс откладываем значение частоты р* = 0,7, проводим через эту точку прямую, параллельную оси ординат, и отмечаем точки пересечения прямой с парой кривых, соответствующих данному числу опытов n = 100; проекции этих точек на ось ординат и дадут границы р1 = 0,63, р2 = 0,77 доверительного интервала.

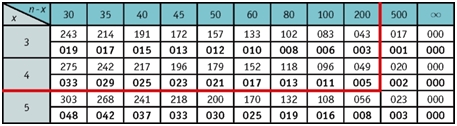

Для тех случаев, когда точность построения графического метода недостаточна, можно воспользоваться достаточно детальными табличными зависимостями (рис. 8) доверительного интервала, приведенными в труде И.В. Дунина-Барковского и Н.В. Смирнова «Теория вероятностей и математическая статистика в технике» (М.: Государственное издательство технико-теоретической литературы, 1955). В данной таблице х-числитель, n-знаменатель частости. Вероятности умножены на 1000.

Рассмотрим пример. Мы провели 204 натурных опытов, из которых событие произошло 4 раза. Вероятность Р = 4/204 = 0,0196, границы доверительного интервала р1 = 0,049, р2= 0,005.

Теоретически подразумевается, что заявленные в документации параметры должны быть подтверждены сертификатами. Однако в России почти во всех областях жизни действует институт добровольной сертификации, поэтому сертифицируют на те требования, на которые хотят или могут получать сертификат.

Берем первый попавшийся сертификат на биометрическую систему, и видим 6 наименований ГОСТ, из которых ни один не содержит перечисленные выше параметры. Слава богу, что они хоть относятся к охранной технике и нормам безопасности. Это еще не самый худший вариант, приходилось встречать приемники и передатчики радиосистем передачи данных (РСПИ), сертифицированные как электрические машины.

Рис. 8. Фрагмент табличной зависимости доверительного интервала от количества проведенных опытов для доверительной вероятности b = 0,95

САМОЕ ГЛАВНОЕ ИЗ ПЕРЕЧИСЛЕННОГО

1) Параметры FAR (ВЛД) должны быть не ниже 10-5, а FRR (ВЛНД) должны находиться в диапазоне 10’2-10’3.

2) Не стоит безоговорочно доверять указанным в документации вероятностным параметрам, их можно воспринимать только как ориентир.

3) Кроме лабораторных испытаний необходимо проводить и натурные испытания биометрических систем.

4) Необходимо попытаться получить от разработчика, производителя, продавца как можно больше информации о реальных биометрических параметрах системы и методике их получения.

5) Не ленитесь расшифровывать, на какие ГОСТ(ы) и пункты ГОСТ(ов) сертифицирована биометрическая система.

В продолжение начатой темы о реальных системах биометрической идентификации предлагаем поговорить в статье «Основные биометрические системы».