Could not resolve dns name как исправить mikrotik

Thu Apr 30, 2020 12:05 pm

Thank you in advance.

Thu Apr 30, 2020 1:51 pm

Thu Apr 30, 2020 2:26 pm

Thu Apr 30, 2020 2:29 pm

Thu Apr 30, 2020 3:13 pm

On both devices, get to command line (in Winbox, it’s the [Terminal] button), export the configuration to a file using /export hide-sensitive file=device_name, download the files, anonymise them following the hint in my automatic signature right below, and post both. Your cAP may have no IP address at all.

Off-topic, if your uplink bandwidth is more than 100 Mbit/s, it may be useful to make the cAP ac a router, because its CPU is much more powerful than the one of the 2011.

Thu Apr 30, 2020 7:15 pm

Thu Apr 30, 2020 7:24 pm

Thu Apr 30, 2020 7:36 pm

You haven’t configured any IP address on the /interface bridge named bridge on the cAP ac manually, and the /interface bridge filter rule action=drop chain=input dst-port=68 in-interface=ether1 ip-protocol=udp mac-protocol=ip prevents responses from the DHCP server running at the 2011 from reaching the client on the cAP ac. Has this rule been added by Quickset or have you added it yourself with something particular in mind?

Depending on what you choose (to set an IP address manually or to remove the bridge filter rule to allow the DHCP to work), you may remove the static default route as the DHCP client will get it from the 2011’s DHCP server; however, the DHCP server doesn’t indicate any DNS, so again, either keep it set manually on the cAP ac, or set dns-server=192.168.1.1 at the only row of /ip dhcp-server network on the 2011.

MikroTik основы настройки DNS

Если в магазине вас угораздило купить роутер MikroTik себе домой и вы не знаете зачем он вам, а отравление DNS кэша вашим провайдером не дает вам спать по ночам, то этот пост для вас.

Можно не мучаться и поставить DNS от Yandex, Google, Adquard и прочее, а можно пойти более сложным путем:

Открываем сайт https://root-servers.org и ищем свой город, смотрим какие там есть корневые сервера DNS

Если их несколько, выбираем какой больше нравится вам 🙂

Далее находим официальный сайт данной компании, в моем случае это https://www.verisign.com и на сайте ищем раздел с публичным DNS.

В данном случае нас перенаправляют на сайт https://www.publicdns.neustar, идем туда и копируем адреса в блокнот 🙂

Открываем WinBox или через http, кому как больше нравится.

1. Первым делом удаляем автополучение DNS провайдера:

открываем настройки интерфейса и убираем галочку «use peer dns»

На этом можно было бы закончить, но мы пойдем далее.

Помимо белых официальных DNS резолверов есть еще и темная сторона альтернативные корневые серверы DNS, например, выберем OpenNIC (остальные добавляются подобным образом). Нас интересуют поддерживаемые домены https://www.opennic.org:

Далее открываем терминал и добавляем статические маршруты

/ip dns static add comment=»OpenNIC» forward-to=185.121.177.177,169.239.202.202,2a05:dfc7:5::53::1,2a05:dfc7:5::5353::1 regexp=».*(\\.bbs|\\.chan|\\.cyb|\\.dyn|\\.geek|\\.gopher|\\.indy|\\.libre|\\.neo|\\.null|\\.o)\$» type=FWD

/ip dns static add comment=»OpenNIC» forward-to=185.121.177.177,169.239.202.202,2a05:dfc7:5::53::1,2a05:dfc7:5::5353::1 regexp=».*(\\.oss|\\.oz|\\.parody|\\.pirate|\\.opennic.glue|\\.dns\\.opennic\\.glue)\$» type=FWD

В настройках DNS делаем очистку кэша.

Если пользуетесь Microsoft Edge, отключаем «улучшайзеры», в других браузерах аналогично.

Ребутим все что можно отребутить 🙂

Что мне это дало? Нормально заработали уведомления от mihome, перестали «тупить» китайские лампочки. Ну и немного ощущаешь себя кулхацкером чуть более независимым от своего провайдера.

upd: корневой сервер DNS (в городе) не является публичным резолвером и не отвечает на запросы, нужно вводить ip публичного резолвера данного корневого сервера DNS.

Исправление ошибок базовой конфигурации mikrotik

В прошлой статье https://www.1spla.ru/blog/nastroyka-interneta-na-mikrotik я рассказал как настроить на нашем новом роутере интернет, в этой статье я покажу что нужно сделать чтобы исправить некоторые проблемы стандартной конфигурации.

Сразу приведу список проблем, а потом пошагово разберём то, как эти проблемы устранять.

Итак, пойдём по порядку.

Пароль администратора задать совсем просто, для этого нужно зайти в меню System, подменю Users.

В открывшемся окне кликнуть правой клавишей мыши по пользователю admin и выбрать кнопку Password.

В открывшемся окне 2 раза вписываем новый пароль и нажимаем «OK».

Теперь можно закрыть DNS сервер от злоумышленников.

Вариантов это сделать есть два:

Для этого нам потребуется зайти в IP – Firewall.

Нажимаем на + и создаём ещё одно правило, запрещающее входящий трафик (Chain: input) по протоколу UDP (Protocol: udp) на 53й порт (Dst. Port: 53) интерфейса провайдера (In. Interface: ether1).

На вкладке Action выбираем действие drop.

Нажимаем «ОК» и перетаскиваем его мышкой на 2ю позицию, т.к. правила firewall применяются по порядку, сверху вниз, пока пакет не попадёт под условия одного из правил.

Ещё одна неприятная вещь закрыта.

Теперь займёмся лишними сервисами. Идём в меню IP – Services, тут мы видим все доступные в данный момент сервисы и порты, на которых они работают.

Кроме winbox нам другие сервисы в принципе не нужны, можно выделить их и нажать красный крест в верхней части окна, что отключит их.

При желании, можно кликнуть на сервис winbox и выполнить тонкую настройку данного сервиса (изменить порт, задать список ip-адресов или подсетей из которых к нему можно подключаться).

Итак, последний пункт нашей сегодняшней статьи – обновление загрузчика нашего оборудования.

Идём в пункт System – Routerboard.

Тут мы видим модель нашей железки, её серийный номер и версии загрузчика (заводская, текущая и та, на которую можно обновиться).

К сожалению, у меня не было под рукой оборудования с не обновлённым загрузчиком, поэтому просто скажу, что нужно нажать на кнопку Upgrade в правой части окна и через некоторое время просто перезагрузить роутер.

В следующей статье я расскажу, как включить и правильно настроить WiFi на нашем роутере.

Если вам нужна помощь в настройке оборудования или серверов, наши специалисты всегда готовы вам помочь.

Статью подготовил технический директор компании Первый Сервисный Провайдер Гавриш Артём.

Настройка DNS Server на MikroTik

В этой статье мы рассмотрим настройку базовой сетевой службы DNS на маршрутизаторе Mikrotik. Узнаем, как настроить локальный DNS Server, создать статические записи ДНС и для чего это нужно. Изучим новый функционал, который появился в RouterOS версии 6.47.

Освоить MikroTik вы можете с помощью онлайн-курса «Настройка оборудования MikroTik». В курсе изучаются все темы из официальной программы MTCNA. Автор – официальный тренер MikroTik. Материал подходит и тем, кто уже давно работает с оборудованием MikroTik, и тем, кто еще не держал его в руках. В состав входят 162 видеоурока, 45 лабораторных работ, вопросы для самопроверки и конспект.

Mikrotik DNS. Общая информация

DNS (Система доменных имен) — если говорить простыми словами, то это служба, которая преобразует доменное имя (например, ya.ru) в ip адрес (87.250.250.242), тем самым упрощая поиск нужного ресурса. Схематично это выглядит следующим образом:

База данных ДНС представляет из себя иерархическую структуру серверов, взаимодействующих по специальному протоколу.

Mikrotik. Настройка DNS сервера

Когда подключение к провайдеру происходит при помощи технологии Dynamic IP или PPPoE, то ИП-адрес DNS назначается автоматически, если установлена “галочка” в соответствующем клиенте:

Рассмотрим ситуацию, когда ДНС задается вручную (подключение к провайдеру осуществляется статическим способом или значение Use Peer DNS неактивно). Выполним настройку DNS сервера для Mikrotik с помощью графической утилиты Winbox. Для этого перейдем:

А также можем задать настройки для кэша:

Чтобы посмотреть содержимое кэша на устройстве Mikrotik:

Если нужно удалить кэшированные страницы, то:

Важно! Параметр Allow Remote Requests разрешает роутеру Mikrotik работать DNS-сервером для сторонних клиентов (будь то локальные или из интернета).

Поэтому необходимо создать правило в firewall:

Разрешим принимать ДНС запросы от всех, кроме WAN интерфейса:

Для примера приведу рабочую конфигурацию firewall, где выполнена данная настройка:

Для более глубокого понимания работы брандмаура советуем изучить статью MikroTik настройка firewall.

Mikrotik DNS. Статические записи

Если мы сами служим DNS-сервером, то можем создавать статические записи. До версии 6.47 RouterOS, служба доменных имен в Mikrotik могла создавать записи только типа A (соответствие между именем узла и ИП-адресом). Но начиная с версии 6.47 появилась возможность создавать и другие типы основных ресурсных записей:

DNS static. Настройка

Используя статические записи, можно блокировать сайты. Рассмотрим это на примере mail.ru. Запретим пользователям доступ к этому ресурсу, перенаправив ДНС-запросы на localhost.

Создадим статическую запись для сайта mail.ru:

Нажимаем «+». В открывшимся окне:

Однако, при этом поддомены сайта будут доступны. Чтобы запретить сайт со всеми поддоменами, создадим статическую запись для доменного имени:

Чтобы заблокировать все сайты, в строке которых содержится слово «mail», создадим запись:

DNS Static. Настройка из консоли

Настройки, описанные выше, только из командной строки:

Настройка DNS Forward

Также возможно пересылать определенные запросы DNS на другой сервер. Предположим, что у нас есть небольшой филиал и нам нужно настроить forward запросов для имени внутреннего домена на ДНС сервера Active Directory. Для этого Mikrotik использует тип записи FWD. Данная функция появилась, начиная с RouterOS v6.47.

Все запросы, которые пришли на «ad.local» Mikrotik разрешит через 192.168.10.100.

Из консоли:

> ip dns static add regexp= «.*\\.ad\\.local» forward-to=192.168.10.100

А также рекомендуем изучить статьи:

Заключение

Надеемся данная статья была полезной и поможет разобраться в настройках DNS маршрутизатора Mikrotik.

Освоить MikroTik вы можете с помощью онлайн-курса «Настройка оборудования MikroTik». В курсе изучаются все темы из официальной программы MTCNA. Автор – официальный тренер MikroTik. Материал подходит и тем, кто уже давно работает с оборудованием MikroTik, и тем, кто еще не держал его в руках. В состав входят 162 видеоурока, 45 лабораторных работ, вопросы для самопроверки и конспект.

Мой MikroTik – моя цифровая крепость (часть 3)

Статья является продолжением первой и второй частей, посвящённых организации практической безопасности сетей, построенных на оборудовании MikroTik. Ранее были рассмотрены общие рекомендации, безопасность уровней L1, L2 и L3. Настало время показать варианты реализации централизованного логирования. Поехали!

9. Централизованное логирование Rsyslog

Регулярный анализ логов – важная задача в поддержании должного уровня информационной безопасности. Каждый раз заходить на MikroTik-и и просматривать, что же там новенького, с учётом удаления старых записей, совсем неинтересно, поэтому важно собирать всё в едином месте. Со стороны RouterOS это делается просто:

В качестве транспортного протокола выбран не шифрованный UDP, порт 514. Сообщения от роутера MikroTik (IP адрес 192.168.1.1) будут сохраняться на коллекторе в файле /var/log/mikrotik.log, а также ретранслироваться по UDP на коллектор второго уровня на порт 2000. Сообщения от роутера, например, Cisco (IP адрес 192.168.1.14) будут сохраняться на коллекторе в файле /var/log/cisco.log, а также ретранслироваться по UDP на коллектор второго уровня на порт 2001. Гонять логи по открытому каналу – плохая идея, ведь по ним можно установить полную карту вашей сети, найти в ней слабые места или даже изъяны в информационной безопасности. Поэтому передачу вложим в закрытый VPN туннель. Особых требований к ресурсам сервера не предъявляются, поэтому для тестов можно использовать самый простой VPS:

Коллектор второго уровня будет собирать логи со всей администрируемой сети и ориентироваться по доменному имени устройства, сохранённого коллектором первого уровня:

В качестве переменных можно использовать:

Подпись клиентского сертификата:

Серверный ключ (2048 бит нам вполне хватит):

Подпись серверного сертификата:

Правим конфиг для первичного коллектора. Принимает сообщения от роутеров так же по UDP (может оказаться единственным универсальным решением для всего зоопарка), сохраняем в локальные файлы mikrotik.log и cisco.log и ретранслируем уже по TLS за пределы охраняемого нами периметра на сервер log.your_dns_name.ru:

Вносим изменения на вторичном сервере логирования log.your_dns_name.ru:

Здесь уже, возможно, понадобится траблшутинг для обоих коллекторов. Для этого можно воспользоваться анализатором сетевых пакетов tcpdump, попробовать подключиться в нашему серверу извне по TLS, а также просмотреть запущенные демоны и прослушиваемые ими сетевые интерфейсы и порты:

Подведём промежуточный итог. Программное обеспечение настроили. Логи собираем в два этапа. Коллектор первого уровня работает внутри защищаемого периметра, коллектор второго уровня отвечает за всю сеть в целом. Логи просматриваем примерно так:

10. Централизованное логирование Graylog

В идеале, конечно, архитектура должна быть похожа на рисунок ниже, но мы будем придерживаться нашей схемы.

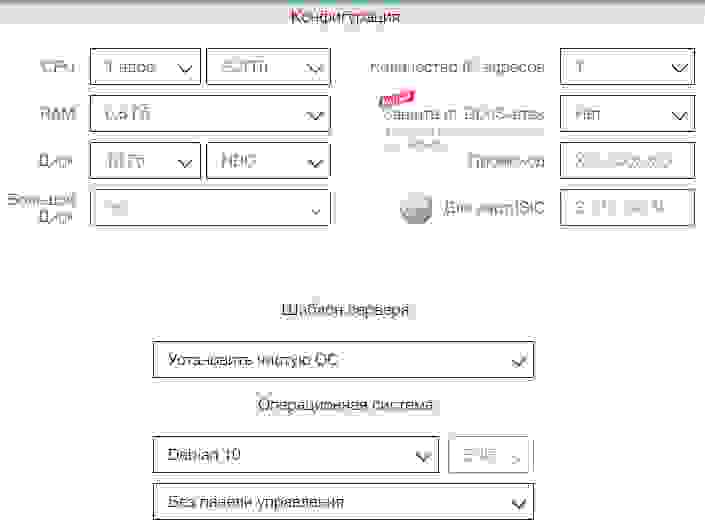

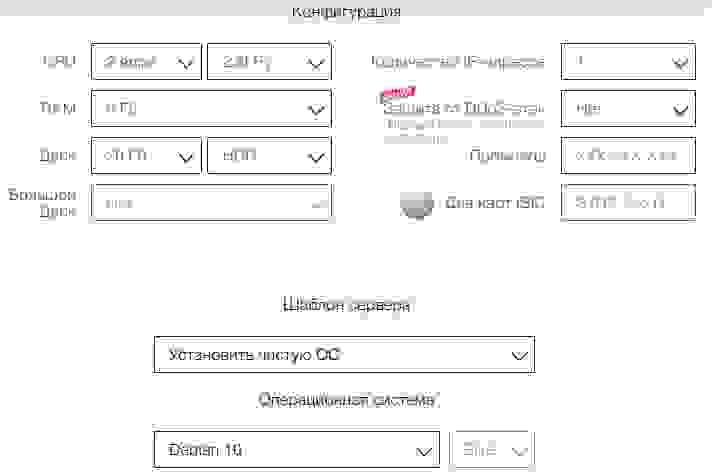

Самым простым сервером здесь не обойдёшься, рекомендуемый минимум выйдет 1828 рублей в месяц. Важно отметить, что для развёртывания необходимо использовать архитектуру процессора AMD64:

Приступим к установке и настройке. База данных:

Генерируем ключи для доступа к web интерфейсу по TLS:

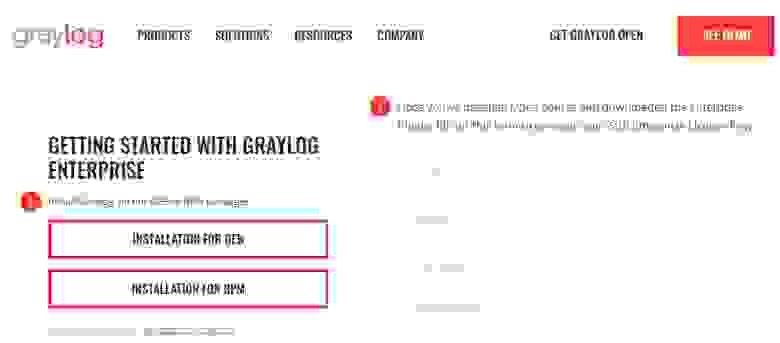

Если всё прошло корректно, то можно будет увидеть такой вот web интерфейс, протокол HTTPS (graylog.your_dns_name.ru:9000):

На сайте получаем бесплатную лицензию и вставляем ее в своё приложение (this Graylog cluster ID is 674E8B34-224…):

Чтобы получать сообщения от первичного коллектора по UDP, необходимо настроить вводы нашего Graylog, примерно так:

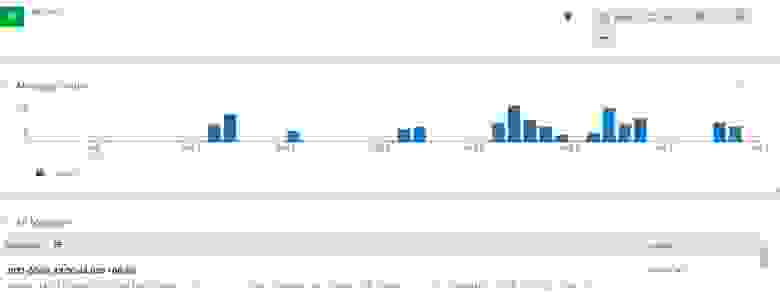

У нас уже всё готово для общения по TLS, поэтому просто выбираем соответствующий режим и заполняем необходимые поля. Как совет, не пытайтесь перенести веб-морду на 443 порт (ни NAT-ом, ни с помощью прокси), столкнётесь с проблемами на уровне API. В результате просматривать логи стало гораздо приятнее:

В конечном итоге мы рекомендуем вкладывать получение сообщений от первичного коллектора по TLS в VPN канал, тогда открытый TCP порт не будет светиться в интернет, и не будет сохраняться флуд, вроде такого:

Активируем его в RouterOS и указываем IP адрес коллектора:

Настраиваем принимающую сторону – netflow коллектор:

Просмотрим получаемую статистику:

Непосредственно результаты накопления можно увидеть таким образом:

Сохраняемые объёмы выходят небольшими. Своего рода биллинг сетевых соединений, проходящих через маршрутизатор.

11. Заключение

На этом все. В нашем распоряжении полноценный графический анализатор логов, который уже можно стилизовать под свои задачи, вкусы и предпочтения. Функционала для этого предостаточно: Search, Streams, Alerts, Dashboards и Enterprise функции. Настало время добавить в нашу сеть полноценную систему обнаружения вторжений, но про это в следующей и завершающей части.