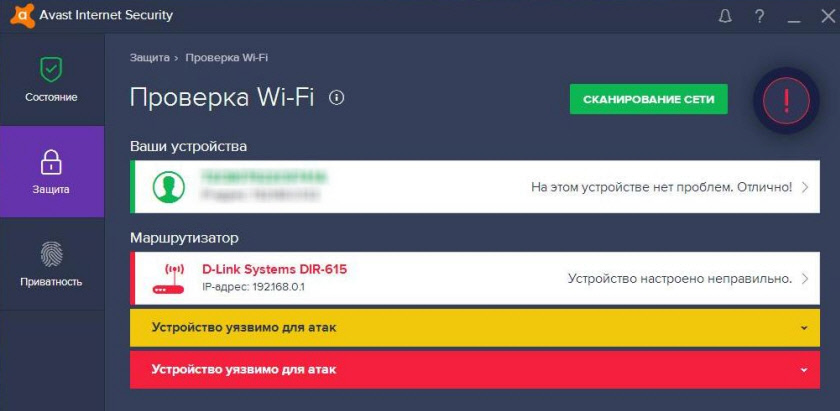

Avast пишет что роутер уязвим, инфицирован, настроен неправильно

До недавнего времени я даже не знал, что роутер Avast пугает своих пользователей «страшными» предупреждениями относительно их роутеров. Как оказалось, антивирус Avast проводит проверку Wi-Fi роутеров. Он выдает результаты, что маршрутизатор настроен неправильно, устройство уязвимо для атак, или вообще, что роутер заражен и инфицирован, а злоумышленники уже перехватили DNS-адреса и успешно переправляют вас на вредоносные сайты, крадут данные кредитных карт и вообще все очень плохо. Все эти предупреждения конечно же приправлены опасным красным цветом и запутанными инструкциями, в которых даже хороший специалист без пива не разберется. Я не говорю уже об обычных пользователях. Вот так выглядят найденные проблемы на роутере D-Link DIR-615:

Устройство уязвимо для атак:

Из вариантов решения конечно же обновление прошивки роутера. Ибо что еще 🙂 Так же Avast может выдавать сообщение, что ваш роутер защищен слабым паролем, или роутер не защищен от взлома.

В отдельных случаях можно увидеть сообщение, что ваш роутер инфицирован, и соединения перенаправляются на вредоносный сервер. Антивирус Avast объясняет это тем, что ваш роутер был взломан, и в нем были изменены DNS-адреса на вредоносные. И там же предоставлены инструкции по решению этой проблемы для разных роутеров: ASUS, TP-Link, ZyXEL, D-Link, Huawei, Linksys/Cisco, NETGEAR, Sagem/Sagemco.

Если коротко, то все эти рекомендации направлены на проверку DNS-адресов, и служб связанных с DNS. Через которые злоумышленники могут сменить DNS на вашем роутере и перенаправлять вас на свои вредоносные сайты. Там есть подробные инструкции как все проверить на маршрутизаторах разных производителей.

Как реагировать на предупреждении от Avast об уязвимости роутера?

Думаю, этот вопрос интересует всех. Тем более, если вы зашли на эту страницу. Если вам интересно, как бы я отреагировал на такие предупреждения со стороны антивируса, то ответ простой – никак. Я уверен, что и в моем роутере Avast нашел бы дыры, через которые меня могут взломать. У меня просто Dr.Web. Он таких проверок не делает.

Возможно я ошибаюсь, но ни один антивирус кроме Avast не проверяет Wi-Fi роутеры к которым вы подключены на разного рода уязвимости. А эта функция, которая называется Home Network Security появилась еще в 2015 году. В версии программы Avast 2015.

Avast сканирует маршрутизатор на наличие проблем в безопасности устройства. Хотя, мне не до конца понятно, как он это делает. Например, как он проверяет то же пароль на вход в настройки роутера. Следит за пользователем, или методом подбора? Если подобрал – пароль плохой 🙂 Хотя ладно, я не программист.

Лично я считаю, что все эти предупреждения не боле чем простые рекомендации по усилению защиты вашего маршрутизатора. Это не значит, что вас уже кто-то взломал и ворует ваши данные. Что предлагает Avast:

Как-то так. Вы конечно же можете со мной не согласиться. Мне кажется, что намного проще получить доступ непосредственно к компьютеру, и заразить его, чем делать это с маршрутизатором. Если мы говорим об атаке через интернет. Буду рад увидеть ваше мнение по этому поводу в комментариях.

Как защитить роутер и убрать предупреждение от Avast?

Давайте попробуем разобраться с каждым пунктом, который скорее всего проверяет Avast и выдает предупреждения.

На этом все. Надеюсь, мне удалось хоть немного пояснить данные предупреждения в антивирусе Avast. Задавайте вопросы в комментариях, и не забывайте делится полезной информацией по данной теме. Всего хорошего!

Edb id 15666 как исправить

На данный момент существует две апаратных ревизии устройства.

Ревизия E1 (E2)

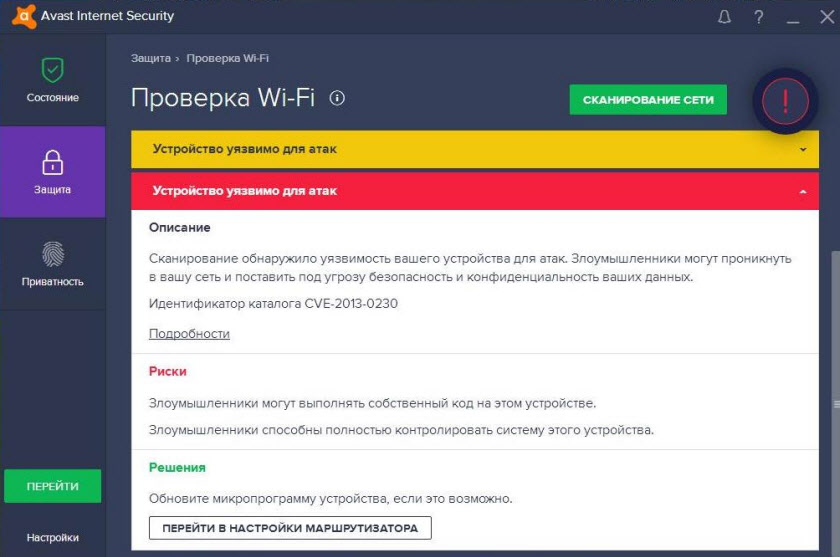

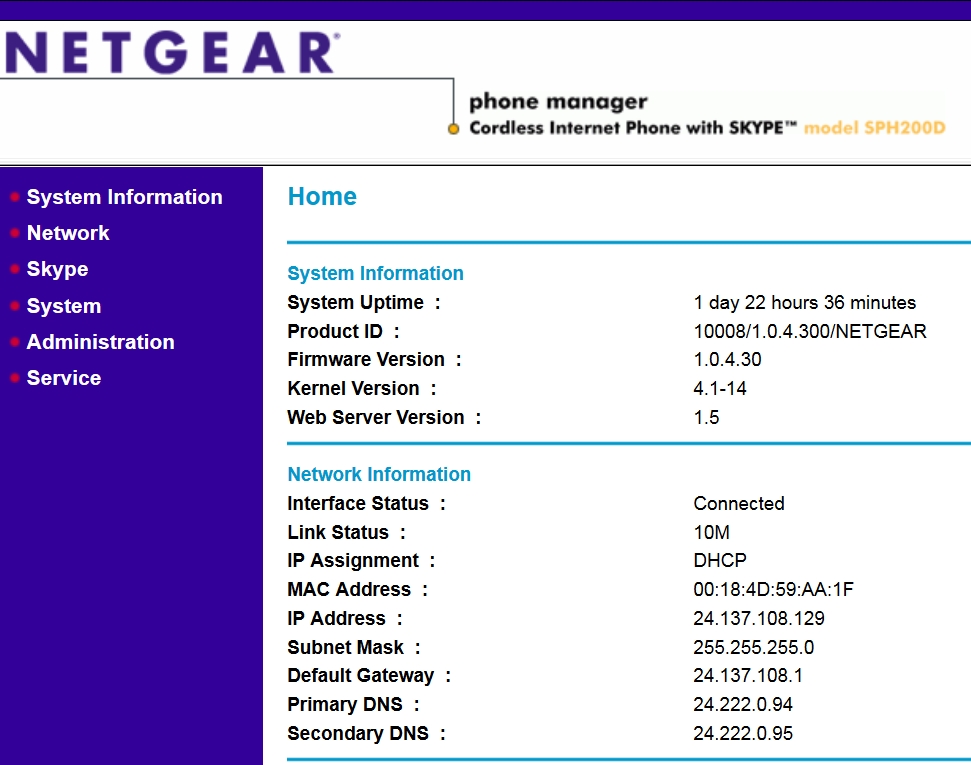

| Железо: Характеристики: Индикаторы Кнопки 1. проблемы с некоторыми девайсами при одновременной работе сетей 2.4ГГц и 5ГГц с устройствами, 2. Не правильное отображение скорости Wi-Fi клиентов Скорость подключения в интерфейсе отображается правильно.. Люди, имеются 2 маршрутизатора D-Link DIR-825AC, к каждому подключен компьютер через кабель и мобилки по wifi. На всех устройствах, подключенных к маршрутизаторам, заданы разные, статические IP адреса находящиеся в одной подсети. В итоге у меня получается 2 сети, которые не связанны друг с другом.. т.е: П.с. Нету прошивок на новые DIR-825ac. Есть только на старые DIR-825. В исходниках DDWRT уже есть поддержка этого роутера. Да и вообще, чем Вас сток не устроит?:) Понятно, чем он может не устраивать на Xiaomi, но на D-link’ах довольно таки хорошие стоки в последнее время с кучей функционала. Киньте, плз, ссылку. Копал-копал сайт ddwrt, не нашел. Везде только на старые версии 825. Когда ее кто-то соберет и протестируют юзеры, то роутер уже древним барахлом будет. PS: Старые дыры так и не закрыли в 2016 году! Есть и другие баги, но они менее значительны. Я понимаю что это не «NAS» хранилище и злоупотреблять роутером по полной не стоит, он ведь в первую очередь роутер. С обменом различной информацией, медиа между домашними устройствами он справится это понятно. типа роли «облака» он выполнит. Остается один вопрос особенно учитывая его небольшую цену а именно: К роутеру подключен внешний HDD (с несколькими 4К фильмами на борту). Допустим хочу вечером посмотреть фильм на 55″ 4К телике (пусть он будет подключен через гигабитный LAN к роутеру для стабильности). В момент просмотра фильма я намеренно не использую роутер для других устройств. только передача на телик дабы не загружать процессор роутера. И допустим у меня стоит отдельно медиаплеер к телику чтобы быть уверенным что поток обработается в полной мере. ВОПРОС: какой максимальный бит-рейт чтения (5Мбит/с или 50Мбит/с) осилит роутер с внешнего HDD? от этого зависит смогу ли я смотреть 4К или только Full HD. За информацию по этому вопросу буду очень признателен. А то хотел брать уже ZYXEL Keenetic Extra он хоть и дороже но вроде по тестам в обзорах скорость чтения выше, но открыл форум а там 17 страниц с проблемами самыми разными. Или я что то упускаю? От зихелей ушел, ставил их раньше клиентам, но яндекс и все производное не перевариваю. Мой вам совет: хотите хороший роутер если, то экономить не стоит, но и всякие асусы и иже брать не советую, как впрочем и роутеры на риалтеке. Сейчас качну этот видос: https://www.youtube.com/watch?v=2ATf5wYY8HE и попробую проверить, что там выдает и вообще работает ли usb, ибо не юзал его ни разу. ЗЫ: Опосля пост дополню. Время снова сбилось. И отвалилось резервирование wan и больше не работает. Д-линк одним словом. Этот роутер юзаю на резервном канале, так что пофиг на его качество. Что было под рукой, то и использовал. Покупать оборудования от сего вендора я бы не стал, эт 100%. Спасибо за информацию. Спасибо за информацию. Перерыл еще раз все типы роутеров и обнаружил для себя TP-link Archer C2 (тем более 3 ТР-линка стоят в разных квартирах и работают норм уже долгое время). Вбирает в себя всё что нужно от D-link и ZYXEL exstra. и ценой не дороже. походу я наконец определился 😀 Как найти уязвимости в роутерах и что с ними делатьСодержание статьиПроизводители роутеров зачастую не слишком заботятся о качестве кода, поэтому и уязвимости нередки. Сегодня роутеры — приоритетная цель сетевых атак, позволяющая украсть деньги и данные в обход локальных систем защиты. Как самому проверить качество прошивки и адекватность настроек? В этом помогут бесплатные утилиты, сервисы онлайн-проверки и эта статья. Роутеры потребительского уровня всегда критиковали за их ненадежность, но высокая цена еще не гарантирует высокую безопасность. В декабре прошлого года специалисты компании Check Point обнаружили свыше 12 миллионов роутеров (в том числе топовых моделей) и DSL-модемов, которые можно взломать из-за уязвимости в механизме получения автоматических настроек. Он широко применяется для быстрой настройки сетевого оборудования на стороне клиента (CPE — customer premises equipment). Последние десять лет провайдеры используют для этого протокол управления абонентским оборудованием CWMP (CPE WAN Management Protocol). Спецификация TR-069 предусматривает возможность отправлять с его помощью настройки и подключать сервисы через сервер автоконфигурации (ACS — Auto Configuration Server). Сотрудники Check Point установили, что во многих роутерах есть ошибка обработки CWMP-запросов, а провайдеры еще усложняют ситуацию: большинство из них никак не шифруют соединение между ACS и оборудованием клиента и не ограничивают доступ по IP- или MAC-адресам. Вместе это создает условия для легкой атаки по типу man-in-the-middle — «человек посередине». Через уязвимую реализацию CWMP злоумышленник может делать практически что угодно: задавать и считывать параметры конфигурации, сбрасывать установки на значения по умолчанию и удаленно перезагружать устройство. Самый распространенный тип атаки заключается в подмене адресов DNS в настройках роутера на подконтрольные взломщику серверы. Они фильтруют веб-запросы и перенаправляют на поддельные страницы те из них, которые содержат обращение к банковским сервисам. Фейковые страницы создавались для всех популярных платежных систем: PayPal, Visa, MasterCard, QIWI и других. Особенность такой атаки состоит в том, что браузер работает в чистой ОС и отправляет запрос на корректно введенный адрес реальной платежной системы. Проверка сетевых настроек компьютера и поиск вирусов на нем не выявляют никаких проблем. Более того, эффект сохраняется, если подключиться к платежной системе через взломанный роутер из другого браузера и даже с другого устройства в домашней сети. Поскольку большинство людей редко проверяют настройки роутера (или вовсе доверяют этот процесс техникам провайдера), проблема долго остается незамеченной. Узнают о ней обычно методом исключения — уже после того, как деньги были украдены со счетов, а проверка компьютера ничего не дала. Чтобы подключиться к роутеру по CWMP, злоумышленник использует одну из распространенных уязвимостей, характерных для сетевых устройств начального уровня. Например, в них содержится сторонний веб-сервер RomPager, написанный компанией Allegro Software. Много лет назад в нем обнаружили ошибку в обработке cookies, которую оперативно исправили, но проблема осталась до сих пор. Поскольку этот веб-сервер является частью прошивки, обновить его одним махом на всех устройствах невозможно. Каждый производитель должен был выпустить новый релиз для сотен уже продающихся моделей и убедить их владельцев поскорее скачать обновление. Как показала практика, никто из домашних пользователей этого не сделал. Поэтому счет уязвимых устройств идет на миллионы даже спустя десять лет после выхода исправлений. Более того, сами производители продолжают использовать в своих прошивках старую уязвимую версию RomPager по сей день. Помимо маршрутизаторов, уязвимость затрагивает телефоны VoIP, сетевые камеры и другое оборудование, допускающее удаленную настройку через CWMP. Обычно для этого используется порт 7547. Проверить его состояние на роутере можно с помощью бесплатного сервиса Стива Гибсона Shields Up. Для этого набирай его URL (grc.com), а затем добавь /x/portprobe=7547. На скриншоте показателен только положительный результат. Отрицательный еще не гарантирует, что уязвимости нет. Чтобы ее исключить, потребуется провести полноценный тест на проникновение — например, с использованием сканера Nexpose или фреймворка Metasploit. Разработчики часто сами не готовы сказать, какая версия RomPager используется в конкретном релизе их прошивки и есть ли она там вообще. Этого компонента точно нет только в альтернативных прошивках с открытыми исходниками (речь о них пойдет дальше). Прописываем защищенный DNSХорошая идея — почаще проверять настройки роутера и сразу прописать руками альтернативные адреса серверов DNS. Вот некоторые из них, доступные бесплатно. Все они блокируют только зараженные и фишинговые сайты, не ограничивая доступ к ресурсам «для взрослых». Unplug and prayЕсть и другие давно известные проблемы, которые не желают исправлять владельцы сетевых устройств или (реже) их производители. Два года назад эксперты DefenseCode обнаружили целый набор уязвимостей в роутерах и другом активном сетевом оборудовании девяти крупнейших фирм. Все они связаны с некорректной программной реализацией ключевых компонентов. В частности — стека UPnP в прошивках для чипов Broadcom или использующих старые версии открытой библиотеки libupnp. Вместе со специалистами Rapid7 и CERT сотрудники DefenseCode нашли около семи тысяч уязвимых моделей устройств. За полгода активного сканирования случайного диапазона адресов IPv4 было выявлено свыше 80 миллионов хостов, ответивших на стандартный запрос UPnP на WAN-порт. Каждый пятый из них поддерживал сервис SOAP (Simple Object Access Protocol), а 23 миллиона позволяли выполнить произвольный код без авторизации. В большинстве случаев атака на роутеры с такой дырой в UPnP выполняется через модифицированный SOAP-запрос, который приводит к ошибке обработки данных и попаданию оставшейся части кода в произвольную область оперативной памяти маршрутизатора, где он выполняется с правами суперпользователя. На домашних роутерах лучше UPnP вовсе отключить и убедиться в том, что запросы на порт 1900 блокируются. Поможет в этом тот же сервис Стива Гибсона. Протокол UPnP (Universal Plug and Play) включен по умолчанию на большинстве маршрутизаторов, сетевых принтеров, IP-камер, NAS и слишком умной бытовой технике. Он по умолчанию активирован в Windows, OS X и многих версиях Linux. Если есть возможность тонкой настройки его использования — это еще полбеды. Если доступны только варианты «включить» и «отключить», то лучше выбрать последний. Иногда производители намеренно внедряют программные закладки в сетевое оборудование. Скорее всего, это происходит по указке спецслужб, но в случае скандала в официальных ответах всегда упоминается «техническая необходимость» или «фирменный сервис по улучшению качества связи». Встроенные бэкдоры были обнаружены в некоторых роутерах Linksys и Netgear. Они открывали порт 32764 для приема удаленных команд. Поскольку этот номер не соответствует ни одному общеизвестному сервису, эту проблему легко обнаружить — например, с помощью внешнего сканера портов. Хакер #195. Атаки на Oracle DBЕще один способ выполнить бесплатный аудит домашней сети — скачать и запустить антивирус Avast. Его новые версии содержат мастер проверки Network check, который определяет известные уязвимости и опасные сетевые настройки. Умолчания — для ягнятСамой распространенной проблемой с защитой роутеров остаются заводские настройки. Это не только общие для всей серии устройств внутренние IP-адреса, пароли и логин admin, но также включенные сервисы, повышающие удобство ценой безопасности. Помимо UPnP часто по умолчанию включен протокол удаленного управления Telnet и сервис WPS (Wi-Fi Protected Setup). В обработке запросов Telnet часто находят критические ошибки. Например, маршрутизаторы D-Link серии DIR-300 и DIR-600 позволяли удаленно получить шелл и выполнить любую команду через демон telnetd безо всякой авторизации. На роутерах Linksys E1500 и E2500 была возможна инжекция кода через обычный пинг. Параметр ping_size у них не проверялся, в результате чего методом GET бэкдор заливался на роутер одной строкой. В случае E1500 вообще не требовалось никаких дополнительных ухищрений при авторизации. Новый пароль можно было просто задать без ввода текущего. Аналогичная проблема была выявлена у VoIP-телефона Netgear SPH200D. Дополнительно при анализе прошивки выяснилось, что в ней активен скрытый аккаунт service с таким же паролем. При помощи Shodan найти уязвимый роутер можно за пару минут. Они до сих пор позволяют менять у себя любые настройки удаленно и без авторизации. Можно этим немедленно воспользоваться, а можно сделать доброе дело: найти в Skype этого горе-юзера (по IP или по имени) и отправить ему пару рекомендаций — например, сменить прошивку и прочесть эту статью. Сверхскопление массивных дырБеда редко приходит одна: активация WPS автоматически приводит к включению UPnP. Вдобавок используемый в WPS стандартный пин-код или ключ предварительной аутентификации сводит на нет всю криптографическую защиту уровня WPA2-PSK. Альтернативные службыНаиболее популярными открытыми прошивками стали DD-WRT, OpenWRT и ее форк Gargoyle. Установить их можно только на маршрутизаторы из списка поддерживаемых — то есть тех, для которых производитель чипсета раскрыл полные спецификации. Например, у Asus есть отдельная серия роутеров, изначально разработанная с прицелом на использование DD-WRT (bit.ly/1xfIUSf). Она уже насчитывает двенадцать моделей от начального до корпоративного уровня. Роутеры MikroTik работают под управлением RouterOS, не уступающей по гибкости настроек семейству *WRT. Это тоже полноценная сетевая ОС на ядре Linux, которая поддерживает абсолютно все сервисы и любые мыслимые конфигурации. Альтернативные прошивки сегодня можно установить на многие роутеры, но будь внимателен и проверяй полное название устройства. При одинаковом номере модели и внешнем виде у маршрутизаторов могут быть разные ревизии, за которыми могут скрываться совершенно разные аппаратные платформы. Проверка защитыПроверку на уязвимость OpenSSL можно выполнить бесплатной утилитой ScanNow фирмы Rapid7 (bit.ly/18g9TSf) или ее упрощенной онлайновой версией (bit.ly/1xhVhrM). В онлайне проверка проходит за несколько секунд. В отдельной программе можно задать диапазон IP-адресов, поэтому тест длится дольше. Кстати, регистрационные поля утилиты ScanNow никак не проверяются. После проверки отобразится отчет и предложение попробовать более продвинутый сканер уязвимостей Nexpose, ориентированный на сети компаний. Он доступен для Windows, Linux и VMware. В зависимости от версии бесплатный испытательный период лимитируется сроком от 7 до 14 дней. Ограничения касаются количества IP-адресов и областей проверки. К сожалению, установка альтернативной опенсорсной прошивки — это лишь способ повысить защиту, и полной безопасности он не даст. Все прошивки построены по модульному принципу и сочетают в себе ряд ключевых компонентов. Когда в них обнаруживается проблема, она затрагивает миллионы устройств. Например, уязвимость в открытой библиотеке OpenSSL коснулась и роутеров с *WRT. Ее криптографические функции использовались для шифрования сеансов удаленного доступа по SSH, организации VPN, управления локальным веб-сервером и других популярных задач. Производители начали выпускать обновления довольно быстро, но устранить проблему полностью до сих пор не удается. Новые уязвимости в роутерах находятся постоянно, и какими-то из них успевают воспользоваться еще до того, как выйдет исправление. Все, что может сделать владелец маршрутизатора, — это отключить лишние сервисы, сменить дефолтные параметры, ограничить удаленное управление, почаще проверять настройки и обновлять прошивку. В роутерах D-Link обнаружили заложенную разработчиками уязвимость Статьи редакцииВ некоторых роутерах компании D-Link существует уязвимость, позволяющая злоумышленнику получить беспрепятственный доступ к панели администрирования устройства. Об этом сообщил пользователь сайта /dev/ttyS0, посвященного обратной разработке (реверс-инжинирингу). Изучая прошивку 1.13 к роутеру D-Link Dir-100, исследователь выявил уязвимость: если в User-Agent браузера прописать строку «xmlset_roodkcableoj28840ybtide», то устройство не будет запрашивать логин и пароль при попытке попасть в панель администрирования. User-Agent — это строка, в которой веб-серверу передается название и версия браузера, информация об операционной системе и языке компьютера пользователя. Уязвимость подтверждена на семи моделях роутеров D-Link: DIR-100, DI-524, DI-524UP, DI-604S, DI-604UP, DI-604+ и TM-G5240. Как отмечает австралийский техноблог techgeek, убедившийся в существовании уязвимости, большинство этих моделей являются устаревшими и, скорее всего, уже не поддерживаются производителем. В D-Link никак не прокомментировали информацию об уязвимости. Чтобы получить доступ к панели администрирования роутера, злоумышленнику нужно подключиться к нему через кабель ethernet или по Wi-Fi. Однако, отмечает techgeek, есть несколько сотен маршрутизаторов с «админками», доступными через интернет. Через панель администрирования можно настраивать параметры сетевого подключения роутера и отслеживать состояние подключенных к нему устройств. Как предполагает исследователь, обнаруживший уязвимость, разработчики внедрили ее осознанно. Я думаю, разработчики представляли, что некоторым программам/сервисам нужно было автоматически менять параметры устройства. Единственной проблемой было то, что веб-серверу [для удаленного изменения параметров] требовались логин и пароль, которые могли быть изменены конечным пользователем. И тут кто-то воскликнул: «Не беспокойтесь, у меня есть хитрый план». Крейг, автор сообщения об уязвимости в роутерах D-Link Нынешняя уязвимость — не первая, обнаруженная в роутерах D-Link. Так, в апреле исследователи обнаружили, что сформировав специальный HTTP-запрос, можно заставить устройства выполнять произвольный код. |

Проверка известных троянских портов

Проверка известных троянских портов Service, service, откройся!

Service, service, откройся! Из-за ошибок в прошивке WPS часто остается включен даже после его отключения через веб-интерфейс. Узнать об этом можно с помощью Wi-Fi-сканера — например, бесплатного приложения Wifi Analyzer для смартфонов с ОС Android. Если уязвимые сервисы используются самим администратором, то отказаться от них не получится. Хорошо, если роутер позволяет хоть как-то их обезопасить. Например, не принимать команды на порт WAN или задать конкретный IP-адрес для использования Telnet. Иногда возможности настроить или просто отключить опасный сервис в веб-интерфейсе просто нет и закрыть дыру стандартными средствами невозможно. Единственный выход в этом случае — искать новую или альтернативную прошивку с расширенным набором функций.

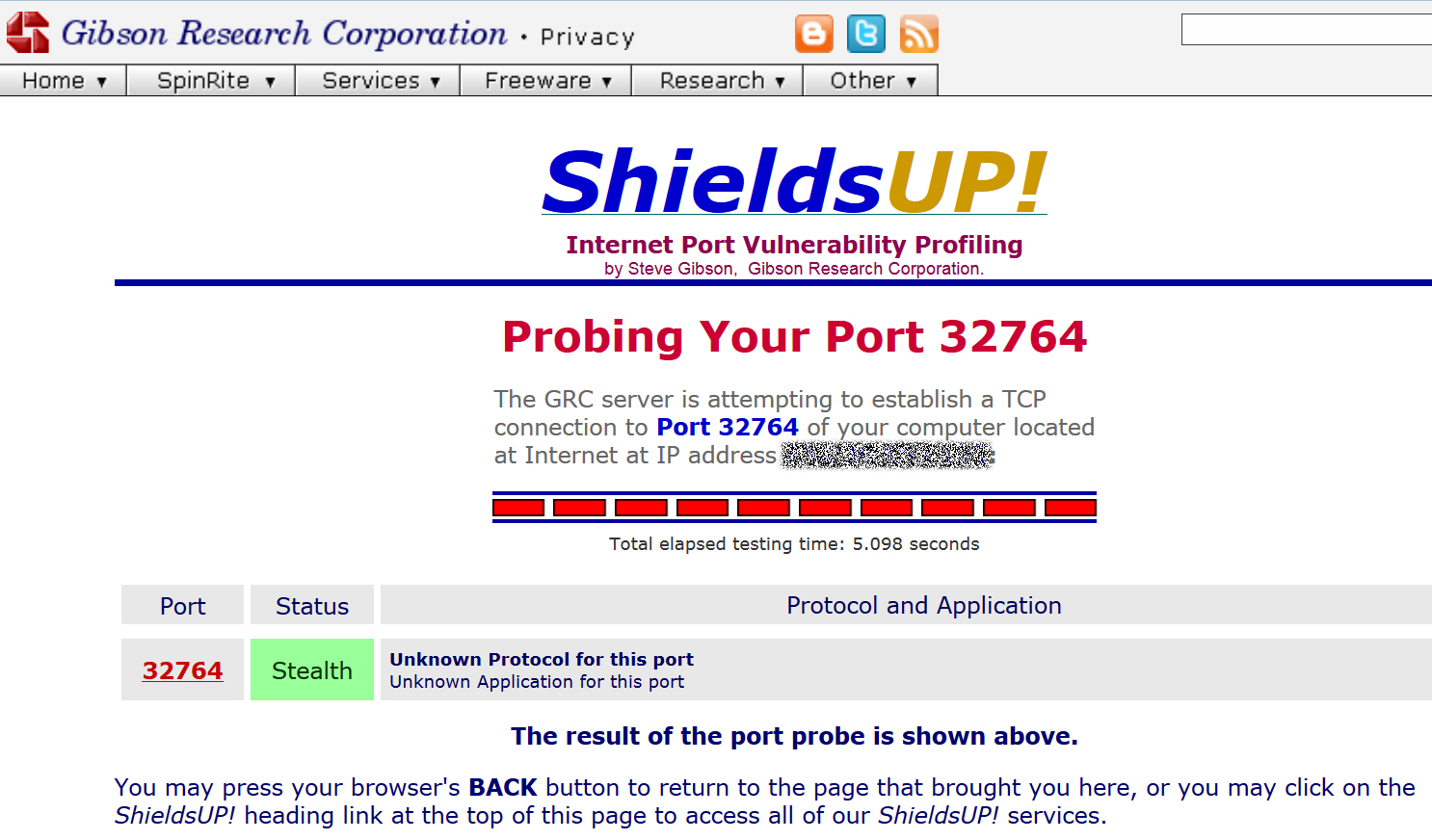

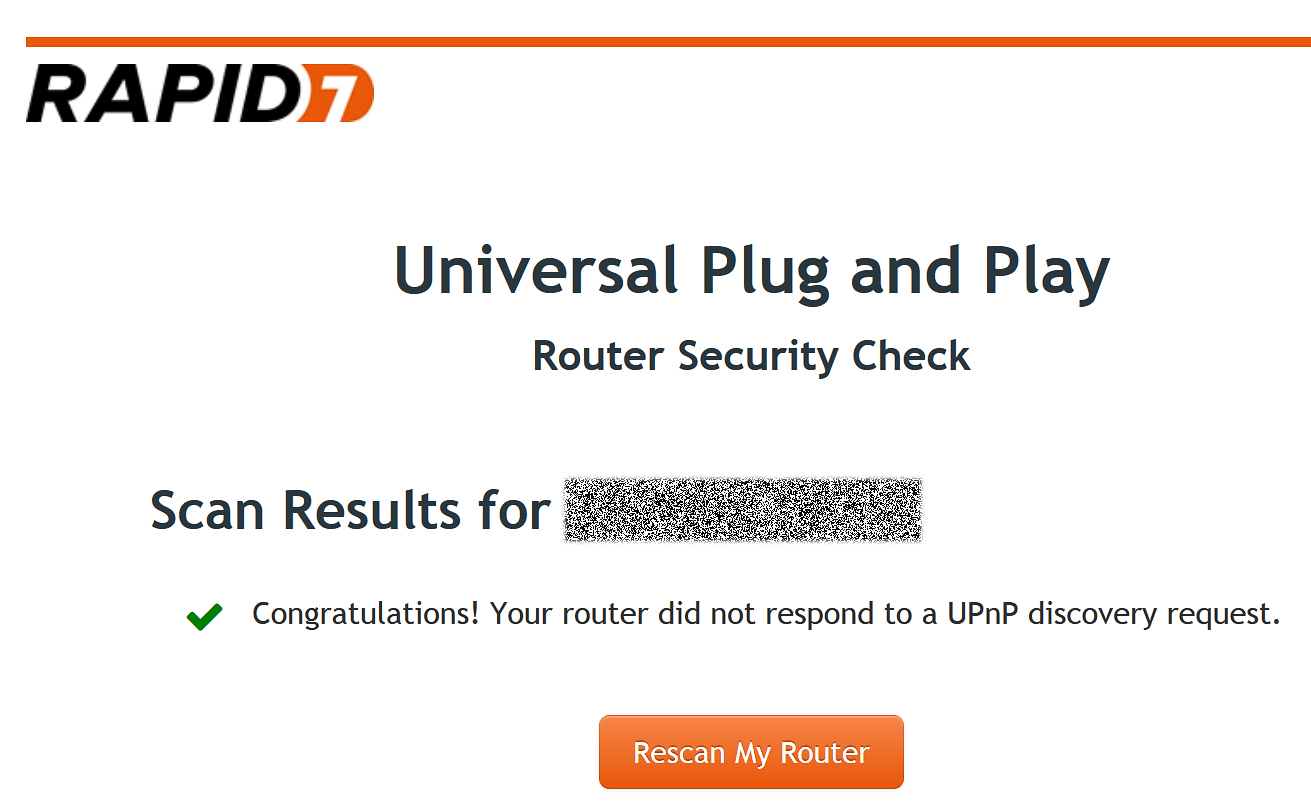

Из-за ошибок в прошивке WPS часто остается включен даже после его отключения через веб-интерфейс. Узнать об этом можно с помощью Wi-Fi-сканера — например, бесплатного приложения Wifi Analyzer для смартфонов с ОС Android. Если уязвимые сервисы используются самим администратором, то отказаться от них не получится. Хорошо, если роутер позволяет хоть как-то их обезопасить. Например, не принимать команды на порт WAN или задать конкретный IP-адрес для использования Telnet. Иногда возможности настроить или просто отключить опасный сервис в веб-интерфейсе просто нет и закрыть дыру стандартными средствами невозможно. Единственный выход в этом случае — искать новую или альтернативную прошивку с расширенным набором функций. Запросы UPnP роутером проигнорированы

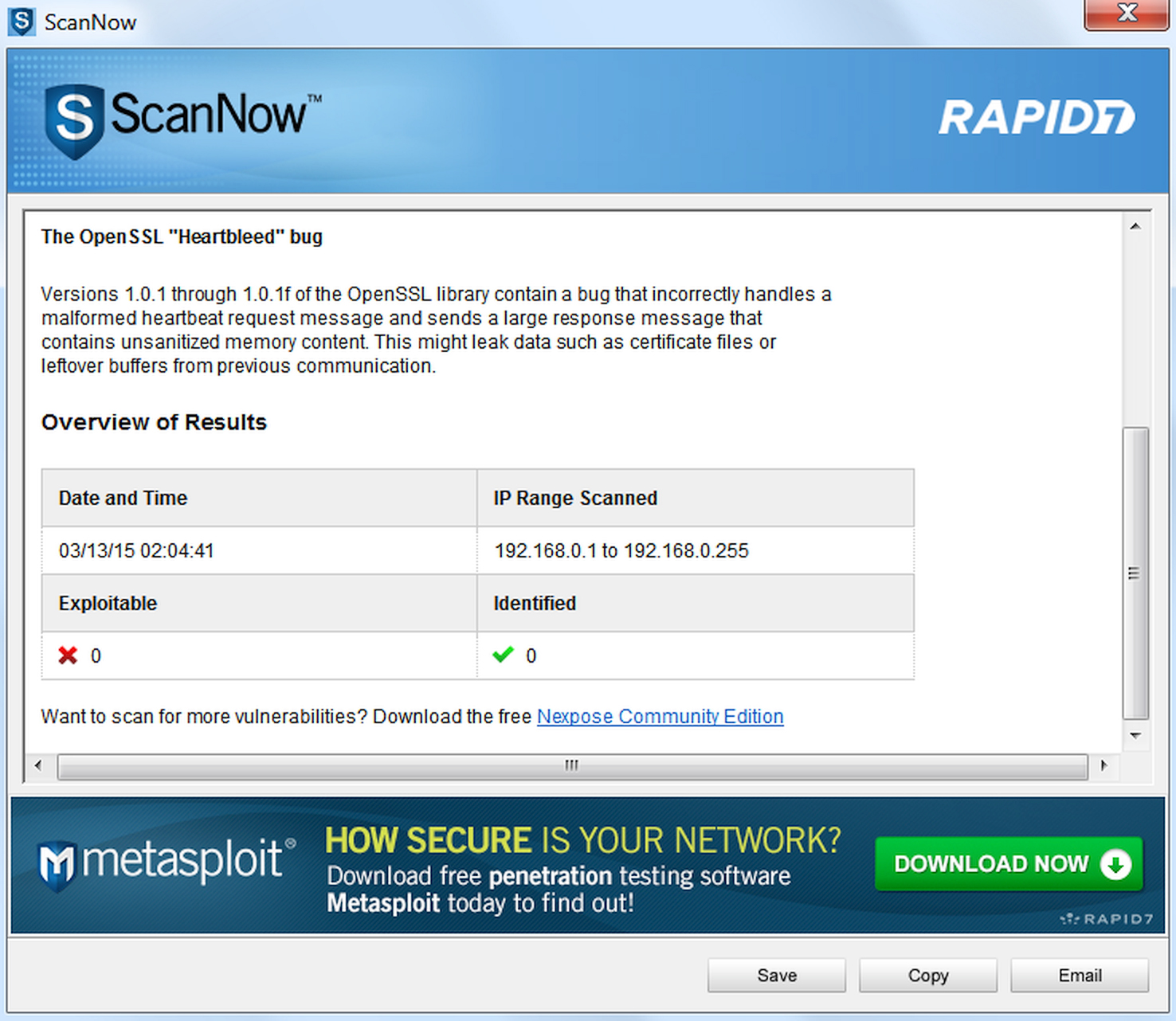

Запросы UPnP роутером проигнорированы Результаты проверки ScanNow и реклама более продвинутого сканера

Результаты проверки ScanNow и реклама более продвинутого сканера