Настройка параметров безопасности (Шаблоны безопасности, Анализ и настройка безопасности)

Управлению безопасностью в сетях Microsoft Windows посвящено немало учебных курсов и хороших книг. В предыдущих разделах мы уже касались политик безопасности, относящихся к учетным записям пользователей (параметры длины и сложности пароля, параметры блокировки учетных записей) и параметрам прав пользователей (в частности, локальный вход в систему на сервере для выполнения лабораторных работ в компьютерном классе).

Оставим подробное изучение безопасности сетей Microsoft за рамками данного курса, но при этом рассмотрим работу с очень полезными оснастками, которые могут помочь начинающему сетевому администратору ознакомиться с некоторыми стандартными шаблонами политик безопасности, которые имеются в самой системе Windows Server, и проводить анализ и текущих настроек сервера в сравнении со этими стандартными шаблонами.

Кнопка » Пуск » — » Выполнить » — mmc — кнопка » ОК «.

Меню » Консоль » — » Добавить или удалить оснастку » — кнопка » Добавить » — выбрать оснастку » Анализ и настройка безопасности » — кнопка » Добавить » — выбрать оснастку » Шаблоны безопасности » — кнопка » Добавить » — кнопка «Закрыть » — кнопка » ОК » (рис. 6.57).

В полученной консоли (ее можно будет сохранить и использовать в дальнейшем неоднократно) можно делать следующее:

Приведем краткие характеристики стандартных шаблонов безопасности:

Теперь на примере рассмотрим, как проводить анализ настроек безопасности.

Щелкнем правой кнопкой мыши на значке оснастки » Анализ и настройка безопасности «, выберем » Открыть базу данных «, укажем путь и название БД (по умолчанию БД создается в папках профиля того администратора, который проводит анализ), нажмем кнопку » Открыть «, выберем нужный нам шаблон (например, hisecdc ) и нажмем » ОК » (рис. 6.58):

Щелкнем правой кнопкой мыши на значке оснастки » Анализ и настройка безопасности «, выберем » Анализ компьютера «, укажем путь и название файла с журналом ошибок (т.е. протоколом проведения анализа), нажмем «ОК», будет выполнено сравнение текущих настроек с параметрами шаблона (рис. 6.59):

Откроем любой раздел оснастки (например, » Политики паролей «, рис. 6.60):

На рисунке сразу видны расхождения между настройками нашего сервера (столбец » Параметр компьютера «) и настройками шаблона (столбец » Параметр базы данных «) — видно, как мы понизили настройке безопасности для проведения практических занятий.

Аналогично проводится анализ всех остальных разделов политик безопасности.

Этой же оснасткой можно одним действием привести настройки нашего компьютера в соответствии с параметрами шаблона (щелкнуть правой кнопкой мыши на значке оснастки » Анализ и настройка безопасности «, выбрать » Настроить компьютер «). Не рекомендуем это делать, не изучив в деталях, какие последствия это может повлечь для всей сети. Высокие требования к параметрам безопасности препятствуют работе в домене Active Directory компьютеров с системами Windows 95/98/ME/NT. Например, данные системы поддерживают уровень аутентификации NTLM версии 2 (который назначается шаблонами hisecdc и hisecws ) только при проведении определенных настроек на компьютерах со старыми системами. Поэтому, прежде чем принимать решение об установке более высоких параметров безопасности в сети, необходимо тщательно изучить состав сети, какие требования к серверам и рабочим станциям предъявляют те или иные шаблоны безопасности, предварительно установить нужные обновления и настроить нужные параметры на «старых» системах и только после этого применять к серверам и рабочим станциям Windows 2000/XP/2003 шаблоны с высокими уровнями сетевой безопасности.

Заметим дополнительно, что данные оснастки имеются не только на серверах, но и на рабочих станциях под управлением Windows 2000/XP Professional, и они позволяют производить аналогичный анализ и настройки на рабочих местах пользователей.

Резюме

Первая часть данного раздела описывает задачи служб каталогов корпоративной сети и основные понятия служб каталогов Active Directory:

Вторая часть дает углубленные знания по логической и физической структуре службы каталогов Active Directory.

Третья часть раздела посвящена практическим вопросам управления системой безопасности корпоративной сети — учетными записями пользователей, компьютеров, групп, организационными подразделениями. Описан также механизм групповых политик — мощное средство управлением настройками пользовательской среды и параметров компьютеров в большой корпоративной сети.

В четвертой части описаны технологии управления сетевой безопасностью — протокол аутентификации Kerberos и применение шаблонов безопасности для настройки параметров безопасности серверов и рабочих станций.

Задачи сетевого администратора при управлении инфраструктурой службы каталогов:

Файл содержащий параметры безопасности носит название

Размещение сквозной ссылки

Настройка безопасности Windows XP

Одной из наиболее распространенных в настоящее время клиентских операционных систем является Microsoft Windows XP. Именно о защите клиентского компьютера (компьютера домашнего или офисного пользователя) и будет идти речь.

Не секрет, что любую атаку проще начинать с клиентского рабочего места, поскольку основное внимание в вопросах защиты администраторы традиционно уделяют серверам локальных сетей. Несомненно, на рабочих местах необходима и антивирусная защита, и усиленные меры идентификации и аутентификации пользователей. Однако в первую очередь необходимо все же обеспечить защиту с помощью встроенных средств операционной системы.

Настройка системы безопасности Windows XP

Операционная система Windows XP обладает развитой системой безопасности, которая, тем не менее, нуждается в настройке. Надеемся, вы понимаете, что система Windows XP должна устанавливаться на разделах NTFS, что применение файловой системы FAT32 не рекомендуется, исходя из принципов безопасности (встроенные средства безопасности просто не могут быть реализованы при условии применения FAT32). В случае применения файловой системы FAT 32 почти все утверждения данного раздела теряют для вас всякое значение. Единственный способ включить все разрешения файловой системы — это преобразовать диск в формат NTFS.

После чистой установки Windows XP предлагаемые по умолчанию параметры безопасности работают как переключатели типа «включить-выключить». Такой интерфейс носит по умолчанию название «Простой общий доступ» (Simple File Sharing).

Такая конфигурация обладает низким уровнем безопасности, практически совпадающей со стандартной конфигурацией Windows 95/98/Me.

Аналогично осуществляется выдача разрешений на файлы. Все разрешения хранятся в списках управления доступом (Access Control List — ACL).

При установке и удалении разрешений руководствуйтесь следующими основными принципами:

Настройка операционной системы

Как уже было сказано, нельзя настраивать встроенные средства безопасности на файловой системе FAT32. В связи с этим необходимо либо на этапе установки операционной системы (разметки диска) выбрать файловую систему NTFS, либо приступить к преобразованию файловой системы сразу же после установки ОС.

Преобразование файловой системы

Чтобы преобразовать диск из FAT (FAT32) в NTFS, воспользуйтесь утилитой Convert. Синтаксис команды:

CONVERT том: /FS:NTFS [/V] [/CvtArea:имя_файла] [/NoSecurity] [/X]

Если в вашей организации используется большое количество компьютеров, необходимо продумать процесс автоматизации установки ОС.

Существует два варианта автоматизации процесса установки:

Вы установили операционную систему, однако самая тяжелая и продолжительная часть работы еще впереди.

Установка необходимых обновлений

Согласно документации установка ОС занимает около часа — но на самом деле установка, настройка, установка всех критических патчей (обновлений) займет, по меньшей, мере 4-5 часов (это при условии, что все патчи уже есть на жестком диске или CD-ROM и вам не нужно вытягивать их из интернета).

Итак, операционную систему вы установили. Для дальнейшей установки патчей есть два пути:

На мой взгляд, удобнее применять коммерческие сканеры безопасности типа LAN Guard Network Scanner или XSpider.

LAN Guard Network Scanner

Этот сканер предназначен для поиска уязвимостей в компьютерных сетях не только на базе Windows. Однако в нашем случае можно легко воспользоваться им для поиска уязвимостей на отдельном компьютере. Вам будет рекомендовано посетить конкретные страницы бюллетеня безопасности от Microsoft.

В таком случае гораздо проще устанавливать обновления, появляется также возможность узнать, для устранения какой именно уязвимости создано данное обновление. Анализ процесса установки патчей приведен на рис.

Стоит исследовать эти шаги подробнее:

Примечание : настоятельно рекомендуется сделать резервную копию всей рабочей системы до инсталляции патчей.

Проверка среды на предмет недостающих патчей

Поскольку процесс этот непрерывен, вам следует убедиться в том, что ваши патчи соответствуют последним установкам. Рекомендуется постоянно следить за тем, чтобы иметь новейшую информацию о патчах. Иногда выпускается новый патч — и вам необходимо установить его на всех станциях. В других случаях в сети появляется новая станция, и на ней нужно установить все необходимые обновления. Вам следует продолжать проверку всех ваших станций, чтобы убедиться в том, что на них установлены все необходимые и актуальные патчи.

Вообще, вопрос установки патчей не так прост, как это кажется на первый взгляд. Однако полное рассмотрение этого вопроса выходит за пределы нашей статьи.

Следует учесть, что иногда после установки последующего патча возникает необходимость в переустановке предыдущего. По крайней мере, в моей практике такое встречалось неоднократно.

Итак, предположим, что все патчи установлены и дырок в вашей системе нет. Учтите, что это состояние только на текущий момент времени — вполне возможно, что завтра вам придется устанавливать новые патчи. Процесс этот, увы, беспрерывен.

Восстановление системных файлов

Полезная функция — если только ваш компьютер не используется исключительно для ресурсоемких задач типа игр. Так что лучше оставить ее включенной. При этом компьютер периодически создает слепки критичных системных файлов (файлы реестра, COM+ база данных, профили пользователей и т.д.) и сохраняет их как точку отката. Если какое-либо приложение снесет систему или если что-то важное будет испорчено, вы сможете вернуть компьютер в предыдущее состояние — к точке отката.

Эти точки автоматически создаются службой Восстановления системы (System Restore) при возникновении некоторых ситуаций типа установки нового приложения, обновления Windows, установки неподписанного драйвера и т.п. Точки отката можно создавать и вручную — через интерфейс Восстановления системы (System Restore): Пуск > Программы > Стандартные > Служебные > Восстановление системы (Start > Programs > Accessories > System Tools > System Restore).

Восстановление системных файлов опирается на фоновую службу, которая минимально сказывается на быстродействии и записывает снимки, отнимающие часть дискового пространства. Вы можете вручную отвести максимальный объем дискового пространства для данной службы. Можно также полностью отключить службу для всех дисков (поставив галочку Отключить службу восстановления). Поскольку служба восстановления системных файлов может влиять на результаты тестовых программ, то перед тестированием ее обычно отключают.

Автоматическая очистка диска

Для автоматизации этого процесса можно воспользоваться планировщиком заданий.

Удаление «скрытых» компонентов

В процессе установки Windows XP (в отличие от случая с Windows 9*/NT) не предусмотрена возможность выбора необходимых компонентов. На мой взгляд, это правильное решение: сначала следует установить операционную систему со всеми ее причудами — а уж затем, поработав с ней, решать, что оставить, а от чего избавиться.

Для примера — исходная строка и то, что должно получиться:

Кстати, точно таким же образом можно поступить и в случае с Windows 2000…

Вы можете задать резонный вопрос: а какое отношение имеет все это к безопасности?

Во-первых, если в вашей организации существует корпоративная политика в области использования программного обеспечения и в ней в качестве почтового клиента выбран, например, The Bat! или почтовый клиент Mozilla (Opera), то не стоит оставлять на компьютере насквозь дырявый Outlook Express и вводить пользователя в искушение пользоваться этим клиентом.

Во-вторых, если у вас не принято использовать службу мгновенных сообщений, то Windows Messenger лучше удалить.

И, наконец, избавьтесь от просто ненужных вам компонент. Меньше неиспользуемого ПО — меньше возможностей использовать его не по назначению (а, следовательно, вольно или невольно нанести вред вашей организации).

Настройка автоматически выполняемых программ

Одна из типичных проблем, связанных с безопасностью, это запуск программ типа «троянский конь» в процессе загрузки Windows XP. Программа может быть запущена автоматически одним из следующих способов:

Для настройки списка автоматически вызываемых программ в состав Windows XP входит утилита Настройка системы (System Configuration Utility) — Msconfig.exe. Эта утилита позволяет вывести список всех автоматически загружаемых программ. Рабочее окно программы приведено на рис.

Параметры Internet Explorer

Настройте рекомендованные параметры пользователя для Internet Explorer в административном шаблоне по указанному адресу с помощью редактора объектов групповой политики.

Рекомендуемые параметры пользователя для Internet Explorer

(включены)

Надежные документы

Последнее обновление: 8 января 2019 г.

В этой статье

Создание надежных документов

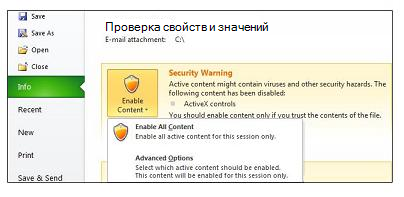

При открытии нового файла с активным содержимым (подключениями к данным, макросами и т.д.) появляется панель сообщений, поскольку активное содержимое может содержать вирусы и другие угрозы для безопасности, которые могут причинить вред компьютеру или сети организации.

Однако если вы доверяете источнику файла или знаете, что активное содержимое безопасно (например, макрос подписан надежным издателем), вы можете включить активное содержимое файла, нажатием кнопки «Включить содержимое». В результате документ будет отмечен как надежный. При повторном повторном открыть файл не появится панели сообщений.

Некоторые файлы нельзя сделать надежными документами

В таких ситуациях файл нельзя сделать надежным документом. Например, один или несколько типов активного содержимого были отключены при попытке открыть файл. Активное содержимое может быть отключено в ситуациях, указанных ниже.

Политика безопасности, настроенная администратором, блокирует в организации активное содержимое определенных типов (например, с помощью параметра Отключить все макросы без уведомления). В этом случае файл с макросами и подключениями к данным нельзя сделать надежным, так как макрос отключется при его открытие.

Параметры центра управления безопасностью были изменены для одного или нескольких типов активного содержимого.

Чтобы просмотреть параметры безопасности, откройте вкладку Файл. Нажмите кнопку Параметры. Щелкните элемент Центр управления безопасностью и выберите пункт Параметры центра управления безопасностью. Дополнительные сведения см. в статье Просмотр параметров в центре управления безопасностью.

Другие причины, по которым файлы не могут быть надежными документами

Файл был открыт из небезопасного расположения (например, из папки временных файлов Интернета или из папки Temp).

Соответствующая функция была отключена администратором для расположений в сети или для всех расположений.

Для этих файлов можно включить активное содержимое для текущего сеанса с помощью команды Включить все содержимое. Выполнение этого содержимого разрешается только на один сеанс. Панель сообщений снова появится при повторном открытии этого файла.

На приведенном ниже рисунке показана область Предупреждение системы безопасности, когда файл невозможно сделать надежным.

Надежные документы в сети

Делая надежными документы в сети, необходимо соблюдать осторожность, поскольку другие пользователи могут изменять в них активное содержимое. Чтобы снизить риск, следует доверять только тем файлам, которые находятся в сетевых расположениях с контролируемым доступом либо были созданы администратором.

При попытке сделать файл надежным в сетевом расположении появляется диалоговое окно Предупреждение системы безопасности. Если нажать в нем кнопку Больше не показывать это сообщение, это диалоговое окно больше не будет появляться. Кроме того, можно отключить эту функцию, нажав в диалоговом окне Предупреждение системы безопасности кнопку Нет.

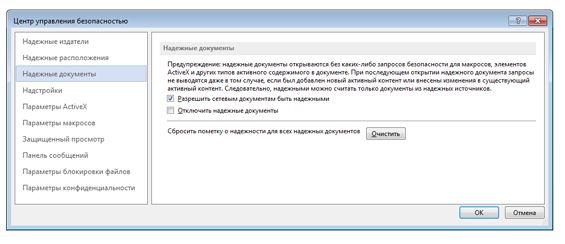

Отключение функции надежных документов для расположений в сети

С помощью параметров центра управления безопасностью можно отключить функцию надежных документов для расположений в сети.

Откройте вкладку Файл.

Щелкните элемент Центр управления безопасностью и выберите пункт Параметры центра управления безопасностью.

Откройте вкладку Надежные документы.

Снимите флажок Разрешить сетевым документам быть надежными.

Просмотр и изменение параметров надежных документов в центре управления безопасностью

Параметры надежных документов можно просмотреть и изменить в центре управления безопасностью. Изменения включают или отключают возможность создавать надежные документы, которая защищает компьютер и сеть организации от вредоносного кода в активном содержимом.

Откройте вкладку Файл.

Щелкните элемент Центр управления безопасностью и выберите пункт Параметры центра управления безопасностью.

Откройте вкладку Надежные документы.

Внесите необходимые изменения в параметры надежных документов.

Описание параметров надежных документов

Разрешить сетевым документам быть надежными. Диалоговое окно Предупреждение системы безопасности больше не будет появляться для файлов, находящихся в сетевых папках.

Запретить надежные документы. Диалоговое окно Предупреждение системы безопасности будет появляться при каждом открытии файлов.

Очистить все надежные документы. Нажмите кнопку Очистить, чтобы удалить список документов, которые считаются надежными. В результате для этих документов снова будет отображаться панель сообщений.

Что такое надежные документы?

Надежные документы — это файлы с активным содержимым (макросами, элементами ActiveX, подключениями к данным и т. д.), которые открываются без панели сообщений после включения активного содержимого. Для надежного документа при попытке открыть его не отображаются никакие предупреждения даже после добавления в него нового либо изменения уже имеющегося активного содержимого. Однако предупреждение снова появится, если файл будет перемещен в другое место после того, как он был сделан надежным. Надежные документы не открываются в режиме защищенного просмотра. Это означает, что делать документы надежными следует лишь в том случае, если надежным является их источник.

Примечание: Если в защищенном режиме открывается файл, в котором нет активного содержимого, а затем для этого файла разрешается редактирование, он считается надежным и перестает открываться в режиме защищенного просмотра. Однако если в файле есть активное содержимое, панель сообщений будет отображаться для отключенного активного содержимого, пока оно не будет включено. Выход из режима защищенного просмотра не приводит к автоматическому включению активного содержимого.

Ответы на экзаменационные вопросы интернет-курсов ИНТУИТ

Ответы на экзаменационные вопросы интернет-курсов ИНТУИТ (INTUIT): 261. Внедрение, управление и поддержка сетевой инфраструктуры MS Windows Server 2003

1. «Хранителем» пула уникальных идентификаторов безопасности выступает

2. 1000 Гб образуют

3. 1000 Тб образуют

5. Active Directory можно запрашивать с помощью протокола

6. Active Directory поддерживается

7. C ростом длины цепочек производительность диска

8. CIFS является протоколом

9. FAT содержит записи

10. GPO Default Domain Policy содержит

11. Intellimirror реализуется в зонах, в которые входят

12. Intellimirror реализуется с помощью

13. Intellimirror реализуется с помощью

15. IPSec обеспечивает для VPN-соединения

16. IP-адреса в домене in-addr. arpa записываются

17. ISDN использует для передачи данных

18. LDAP указывает путь именования, определяющий

21. NLB Manager позволяет изменять конфигурацию

22. NLB выполняет фильтрацию пакетов

23. NLB перехватывает пакеты

24. NT4 выполняет разрешение имен, если имя NetBIOS

25. OU организует определенные объекты домена в виде

26. RSS запускается только на томах, отформатированных с помощью

27. RSS поддерживает

28. Security Filtering может применяться

29. UDP-версия FTP носит название

30. Windows Components применяется для конфигурации

31. Windows Server 2003 запрашивает во время входа

32. Windows Server 2003 может быть

33. Windows Server 2003 обеспечивает операции дистанционного управления через

34. WINS используется для имен

35. WINS отображает IP-адреса

36. Автономный корень имеет

37. Администраторы управляют кластером, используя

38. Активизировать и конфигурировать блокировки можно

39. Апплет RIS Wizard предназначен для включения

40. База данных на уровне леса, содержащая классы объектов и атрибуты для всех объектов, содержащихся в Active Directory, носит название

41. Без поддержки больших окон при передаче данных по протоколу TCP/IP максимальный размер окна обычно равен

42. Более детальные настройки безопасности NTFS можно задавать

43. Большинство настроек, относящихся к Intellimirror, обычно задаются в оснастке GPOE, в секции

44. Быстрое выполнение обратного поиска с помощью зоны обратного поиска осуществляется с помощью

45. В DOS 4.0 записи FAT имели размер

46. В RIS используется технология хранения элементов

47. В Windows Server 2003 включена служба времени

48. В Windows Server 2003 для IPSec используется метод шифрования

49. В Windows Server 2003 используется файловая система

50. В Windows Server 2003 оснастка IP Security Monitor обеспечивает

51. В Windows Server 2003 хранение и управление доменными учетными записями происходит

52. В автономной системе DFS корень хранится

53. В глобальные группы можно включатьы

54. В домене учетные записи представляют

55. В доменных именах старшинство

56. В информацию малого дампа включается

57. В какие версии Windows Server 2003 входит NLB?

58. В каких вариантах доступны устанавливаемые приложения?

59. В каком Help-файле описаны настройки политики беспроводной сети?

60. В каком Help-файле описаны настройки политики ограничения ПО?

61. В каком режиме универсальные группы не создаются?

62. В кластере серверов каждый компьютер называется

63. В минимальные требования сетевой инфраструктуры RIS входит использование

64. В нормальном режиме системный ключ сохраняется в реестре с помощью

65. В организационные единицы можно включать

66. В сертификат обычно включается информация

67. В среде DCE используется модель

68. В целях оптимизации производительности можно осуществлять мониторинг

69. В чем основное отличие файлов CSV от файлов TSV?

70. Вверху транспортного уровня модели OSI сетевая архитектура Windows Server 2003 имеет интерфейс

71. Вместо таблицы FAT NTFS использует специальный файл, который называется

73. Время на передачу и подтверждение приема называется

74. Все компьютеры в кластере можно указывать с помощью

75. Все стеки протоколов, действующие на компьютере Windows Server 2003, передают свои запросы сетевых услуг

76. Все счетчики, относящиеся к файлу подкачки, содержатся в объекте

77. Все текущие сетевые пользователи, включая гостей и пользователей из других доменов, входят в группу

78. Выберите возможные ключи для chkdsk:

79. Выберите из предложенных ниже записей команды Recovery Console:

80. Выберите из предложенных ниже записей типы запросов DNS:

81. Выберите из приведенных ниже записей Help-файлы, связанные с Group Policy Windows Server 2003:

82. Выберите из приведенных ниже записей команды Recovery Console:

83. Выберите из приведенных ниже записей типы настроек Security Settings в узле Computer Configuration, доступных с помощью Group Policy:

84. Выберите типы зон, поддерживаемых и реализуемых с помощью объекта GPO?

85. Выберите форматы файлов журналов их приведенных ниже записей:

86. Выделите вкладки диалогового окна RSOP:

87. Выделите возможные источники поступления эталонной информации:

88. Выделите из приведенных записей преимущества FAT32 перед FAT:

89. Выделите из приведенных ниже записей группы контейнера Builtin:

90. Выделите из приведенных ниже записей группы, имеющиеся на рядовом сервере, работающем под управлением Windows Server 2003:

91. Выделите из приведенных ниже записей действия, которые может выполнять обладатель соответствующих полномочий:

92. Выделите из приведенных ниже записей домены верхнего уровня:

93. Выделите из приведенных ниже записей команды Nlb. exe:

94. Выделите из приведенных ниже записей компоненты DFS:

95. Выделите из приведенных ниже записей компоненты SFNW5:

96. Выделите из приведенных ниже записей организации RIR:

97. Выделите из приведенных ниже записей средства Group Policy, используемые для управления:

98. Выделите из приведенных ниже записей средства сетевого доступа, не включенные в 64-битные версии Windows Server 2003:

99. Выделите из приведенных ниже записей типы доверительных отношений в Windows Server 2003:

100. Выделите из приведенных ниже записей узлы, содержащие информацию о службах, которые работают в сети:

101. Выделите из приведенных ниже записей улучшения DHCP, внесенные в Windows Server 2003:

102. Выделите из приведенных ниже записей утилиты TCP/IP:

103. Выделите события от системного провайдера:

104. Выделите составляющие части заголовка TCP:

105. Выделите существующие в Windows Server 2003 объекты GPO:

106. Выделите те объекты, которые содержатся в каждой системе:

107. Где могут находиться доменные группы?

108. Где осуществляется запись данных, когда возникает событие, вырабатываемое операционной системой или приложением?

109. Главным компонентом Kerberos является

110. Главным обозревателем является по умолчанию

111. Глобальные группы могут содержать

112. Глобальные группы, которые нельзя поместить в локальные группы доверяемых доменов, носят название

113. Группа компьютеров, которые совместно работают как единое целое, носит название

114. Группа может содержать

115. Группа настроек, которые определяют рабочее окружение пользователя, носит название

116. Группа отдельных серверов, совместно работающих как одна система, носит название

117. Групповые политики применяются

118. Группы, которые создаются для задания полномочий и прав пользователей, это всегда

119. Данные с наиболее высоким порядковым номером обновления реплицируются

120. Данные, сохраняемые приложениями, хранятся в папке

121. Двоичный файл журнала имеет расширение задать

123. Для Windows Server 2003 наиболее распространена топология

124. Для добавления или удаления доменов в лесу используется роль

125. Для доступа к файловым ресурсам и ресурсам печати на серверах NetWare используется служба

126. Для каких из приведенных ниже объектов подходит NLB?

127. Для каких из приведенных ниже протоколов может использоваться NLB?

128. Для каких рабочих нагрузок можно определить характеристики?

130. Для корректировки ПО применяют

131. Для малого дампа требуется файл подкачки не менее

132. Для определения компонента DNS-имени объекта Active Directory используется

133. Для отслеживания и управления съемными запоминающими устройствами используется служба

134. Для поддержки соответствующего продукта на уровне текущих изменений, а также исправления проблем, появившихся после выпуска этого продукта, используют

135. Для поиска серверов DHCP используется сообщение

136. Для сегментирования различных типов фреймов, которые могут существовать в данной сети, используют

137. Для создания и поддержки двухточечных соединений PPP использует

138. Для транзитивности доверительных отношений в домене и лесу соответствующее доверительное отношение должно

139. Для упрощения административного управления доменом создаются

140. Для чего Windows Server 2003 использует сертификаты?

141. Для чего используется KDC?

142. Для чего используется кластеризация?

143. Для чего используются утилиты планирования вычислительной мощности от сторонних поставщиков для Windows Server 2003?

144. Для чего предназначены открытые IP-адреса?

145. До согласования аренды потенциальный клиент DHCP работает

146. Доверительные отношения между корнями двух различных доменов одного леса имеют тип

147. Документ DHCP Request for Comment опубликован группой

148. Домен внутри другого домена называется

149. Доступ к доменным ресурсам санкционируется в зависимости

150. Единицей размещения файлов в NTFS являются

151. Если активизирована поддержка IGMP Multicast, то соответствующий групповой IP-адрес должен быть допустимым IP-адресом

152. Если время не удается синхронизировать три раза подряд, то период до удачной синхронизации будет равен

153. Если группа создается на компьютере, который не является контроллером домена, можно ли выбрать тип группы «local»?

154. Если пользователь или приложение извлекает второй файл в течение десяти секунд после первого файла, это называется

155. Если пользователю нужно использовать файл, который не имеет кэшированных данных на томе, то применяется процесс, который называется

156. Если прошло 50% времени от текущего периода аренды, то клиент переходит в состояние

157. Если синхронизация времени успешно проходит три раза подряд с использованием периода 45 минут, то задается новый период, равный

158. Если создается группа, то это по умолчанию

159. Если состояние сервера внутри кластера изменяется, то активные серверы запускают процесс, который называется

160. Журналы трассировки отличаются от журналов счетчиков

161. Журналы трассировки следят за событиями

162. Задачи, которые разрешается выполнять пользователям при работе с объектами на диске NTFS, носят название

163. Задачи, которые разрешается выполнять пользователям при работе с настройками компьютера или домена, называются

164. Записи FAT, указывающие на каждый блок размещения для фрагментированного файла, носят название

165. Запись статистики работы или использования системы для локальных и удаленных систем производится

166. Запросы от TDI к интерфейсу NDIS упаковываются

167. Значение приоритета может изменяться

168. Значения, которые используются для измерения производительности таких продуктов, как процессоры, видеокарты, накопители на жестких дисках, приложения и системы в целом, носят название

169. Идентичный разделяемый ресурс на другом сервере в DFS носит название

170. Из какого количества полей состоит заголовок IP?

171. Из перечисленных ниже записей выделите интерфейсы пользовательского режима:

172. Из приведенных ниже записей выделите возможности IPSec:

173. Из приведенных ниже записей выделите контейнеры, которые создаются в Windows Server 2003:

174. Из приведенных ниже записей выделите названия протоколов для маршрутизаторов:

175. Из приведенных ниже записей выделите объекты, информация о которых содержится в Active Directory:

176. Из приведенных ниже записей выделите объекты, которые находятся в каждой системе:

177. Из приведенных ниже записей выделите политики аудита, которые можно применять для повышения безопасности Windows Server 2003:

178. Из приведенных ниже записей выделите роли на уровне леса:

179. Из приведенных ниже записей выделите скрипты, которые могут запускаться с помощью WSH:

180. Из приведенных ниже записей выделите сообщение, используемое клиентами для запроса конкретного IP-адреса:

181. Из приведенных ниже записей выделите сообщение, используемое серверами для отклонения согласия клиента с IP-адресом:

182. Из приведенных ниже записей выделите специальные группы:

183. Из приведенных ниже записей выделите те объекты, которые могут входить в группы:

184. Из приведенных ниже записей выделите утилиты для работы с Active Directory:

185. Из приведенных ниже определений выделите типы записей DNS:

186. Из приведенных ниже элементов выделите записи реестра клиентской стороны:

188. Имя входа в UPN определяется

189. Имя, которое видят пользователи, в DFS носит название

190. Информация доменных учетных записей хранится

191. Информация по безопасности, которая присоединяется к восстанавливаемому файлу, содержит

192. Использование RSS

193. Используемый тип шифрования IPSec определяется

194. Используя GPOE можно

195. К атрибутам файла следует отнести

196. К важным ресурсам, мониторинг которых обязателен для каждого сервера, следует отнести

197. К вариантам журнала для операции резервного копирования следует отнести

198. К вариантам местоположения файлов при резервном копировании следует отнести

199. К встроенным пользовательским учетным записям следует отнести

200. К главным достоинствам NLB для приложений следует отнести

201. К группам контейнера Users следует отнести

202. К действиям, которые может выполнять обладатель соответствующих полномочий, следует относить

203. К доменам верхнего уровня следует отнести

204. К записям реестра клиентской стороны следует отнести

205. К информации, которую может защищать SYSKEY, следует отнести

206. К информации, которую содержит сертификат, следует отнести

207. К кластерным технологиям Microsoft Windows Server 2003 следует отнести

208. К ключевым методам управления Windows Server 2003 следует отнести

209. К командам Nlb. exe следует отнести

210. К командам Recovery Console следует отнести

211. К компонентам DFS следует относить

212. К компонентам узла Inter-Site Transports следует относить

213. К компонентам управления Intellimirror следует отнести

214. К компонентам, представляющим состояние системы на всех компьютерах Windows Server 2003, следует отнести

215. К контейнерам, которые создаются в Windows Server 2003 по умолчанию, следует отнести

216. К контейнерам, которые создаются в Windows Server 2003, следует отнести

217. К маршрутизируемым протоколам следует отнести

218. К методам аутентификации UAM следует отнести

219. К методам перемещения квот пользователя между двумя томами следует отнести

220. К механизмам аутентификации, которые EAP привносит в PPTP, следует отнести

221. К механизмам разрешения имен, которые могут использоваться клиентами для поиска и использования ресурсов, следует отнести?

222. К наиболее важным применениям учетной записи следует отнести

223. К наиболее употребительным политикам дистанционного доступа следует отнести

224. К настройкам, необходимым для использования TCP/IP в Windows Server 2003, следует отнести

225. К областям действия групп следует отнести

226. К объектам оптимизации производительности следует отнести

227. К объектам-контейнерам, которые создаются во время процесса модернизации, следует отнести

228. К операциям, производимым при упаковке, следует относить

229. К основным действиям, которые необходимо произвести, чтобы восстановить зашифрованный файл, следует отнести

230. К основным протоколам аутентификации, поддерживаемым Windows Server 2003, следует отнести

231. К параметрам STOP следует отнести

232. К параметрам хоста кластера следует отнести

233. К подпапкам, которые создаются при восстановлении состояния системы, следует отнести

234. К правилам Software Restriction Policies следует отнести

235. К примерам политик и процедур можно отнести

236. К принципалам безопасности следует отнести

237. К протоколам аутентификации Windows Server 2003 следует отнести

238. К протоколам маршрутизации следует отнести

239. К рабочим состояниям узла следует отнести

240. К режимам Windows Server 2003 следует отнести

241. К скриптам входа следует относить

242. К событиям от системного провайдера следует отнести

243. К составляющим частям политики IPSec следует отнести

244. К составным частям UPN следует отнести

245. К специальным группам следует отнести

246. К средствам DNS следует отнести

247. К средствам мониторинга следует отнести

248. К средствам, поддерживаемым NTFS 5, следует относить

249. К типам библиотек RSM следует отнести

250. К типам верхнего уровня групп следует отнести

251. К типам групп следует отнести

252. К типам дампа памяти следует отнести

253. К типам доверительных отношений в Windows Server 2003 следует относить

254. К типам доверительных отношений следует отнести

255. К типам запросов DNS следует отнести

256. К типам квот следует отнести

257. К типам настроек Security Settings в узле Computer Configuration, доступным с помощью Group Policy, следует отнести

258. К типам операций восстановления, которые можно использовать для контроллеров домена, следует отнести

259. К типам профилей следует отнести

260. К типам реализации VPN следует отнести

261. К узлам, содержащим информацию о службах, которые работают в сети, следует отнести

262. К улучшениям DNS для Windows Server 2003 следует отнести

263. К уровням масштабируемости NLB следует отнести

264. К форматам файлов журналов следует отнести

265. Каждая запись MFT обычно имеет фиксированный размер

266. Каждый компьютер с Windows Server 2003 содержит компоненты, мониторинг которых можно выполнять с помощью оснастки

267. Каждый объект в Active Directory имеет

268. Каждый сетевой номер может представлять

269. Каждый хост в кластере должен иметь уникальный приоритет, который носит название

270. Как называется запускаемая из командной строки программа, которую можно использовать для управления службами сервера telnet?

271. Как называется зона, которая создается на основном сервере и является только доступным для записи экземпляром базы данных?

272. Как по умолчанию выглядит маска подсети для сетей с классом адреса A?

273. Какая адресация используется в IPv6?

274. Какая адресация используется в IPv6?

275. Какая аутентификация допускается сервером telnet?

276. Какая группа используется, чтобы задавать полномочия для приложений поддержки?

277. Какая из приведенных ниже записей может быть IP-адресом IPv6?

278. Какая информация содержится в идентификации аренды?

279. Какая информация теряется при обновлении пользовательского пароля?

280. Какая кодировка в файле HOSTS?

281. Какая команда командной строки вызовет текстовый клиент telnet в Windows Server 2003?

282. Какие API-интерфейсы поддерживает NWLink?

283. Какие атрибуты файла может содержать запись MFT?

284. Какие варианты резервного копирования предлагает мастер Backup Wizard?

285. Какие версии Windows не поддерживают протокол IPX/SPX?

286. Какие вкладки содержит окно Task Manager после начального запуска?

287. Какие возможности на контроллерах домена имеют члены группы Server Operators?

288. Какие возможности поддерживаются при конфигурировании Windows Server 2003 как маршрутизатора ICS с NAT, который подсоединяется через NIC?

289. Какие группы используются для предоставления полномочий доступа к ресурсам?

290. Какие группы используются только для рассылки электронной почты?

291. Какие группы не имеют области действия?

292. Какие данные содержатся в файле HOSTS?

293. Какие данные содержатся в фильтре?

294. Какие данные хранятся в Application Data?

295. Какие действия возможны с учетной записью Administrator?

296. Какие дополнительные компоненты в состоянии системы имеют серверы со специальными ролями?

297. Какие звенья входят в архитектуру RIS?

298. Какие значения можно задавать для квот?

299. Какие из политик аудита можно реализовывать для повышения безопасности Windows Server 2003?

300. Какие из предложенных ниже записей представляют собой параметры конфигурации для DHCP-клиента Windows Server 2003?

301. Какие из приведенных ниже атрибутов может содержать сильный пароль?

302. Какие из приведенных ниже групп имеются на рядовом сервере, работающем под управлением Windows Server 2003?

303. Какие из приведенных ниже групп находятся в контейнере Users?

304. Какие из приведенных ниже групп содержатся в контейнере Builtin?

305. Какие из приведенных ниже действий допустимы в собственном режиме?

306. Какие из приведенных ниже действий может выполнять обладатель соответствующих полномочий?

307. Какие из приведенных ниже записей входят в заголовок UDP?

308. Какие из приведенных ниже записей относятся к записям реестра клиентской стороны?

309. Какие из приведенных ниже записей относятся к командам Recovery Console?

310. Какие из приведенных ниже записей представляют собой атрибуты пути DN?

311. Какие из приведенных ниже записей представляют собой средства Group Policy, используемые для управления?

312. Какие из приведенных ниже записей следует отнести к возможностям PPP?

313. Какие из приведенных ниже записей следует отнести к группам, имеющимся на рядовом сервере, работающем под управлением Windows Server 2003?

314. Какие из приведенных ниже записей следует отнести к ролям на уровне домена?

315. Какие из приведенных ниже записей следует отнести к средствам DNS?

316. Какие из приведенных ниже записей следует относить к уровням протоколов TCP/IP, реализованных в Windows Server 2003?

317. Какие из приведенных ниже записей следует относить к утилитам TCP/IP?

318. Какие из приведенных ниже записей соответствуют доменам верхнего уровня?

319. Какие из приведенных ниже записей соответствуют названиям организаций RIR?

320. Какие из приведенных ниже записей являются составляющими частями заголовка TCP?

321. Какие из приведенных ниже компонентов включены в SFM?

322. Какие из приведенных ниже объектов могут входить в группы?

323. Какие из приведенных ниже объектов могут входить в домен?

324. Какие из приведенных ниже объектов содержатся в каждой системе?

325. Какие из приведенных ниже опций содержатся во вкладке Log Files?

326. Какие из приведенных ниже политик относятся к Kerberos?

327. Какие из приведенных ниже политик относятся к настройке паролей?

328. Какие из приведенных ниже полномочий можно разрешать или запрещать при конфигурации доступа к файлам и папкам?

329. Какие из приведенных ниже событий наиболее часто включаются в аудит?

330. Какие из приведенных ниже специфических параметров могут использоваться для DHCP-клиента Windows Server 2003?

331. Какие из приведенных ниже файлов входят в DNS?

332. Какие из приведенных ниже функций выполняет протокол IP?

333. Какие имеются типы соединений между клиентами и хостами для серверов приложений?

334. Какие квоты можно изменять?

335. Какие ключи есть у команды ntbackup?

336. Какие команды находятся в меню Quota?

337. Какие методы аутентификации использует L2TP?

338. Какие образы может создавать RIS?

339. Какие объекты GPO не присоединяются к каким-либо контейнерам Active Directory?

340. Какие опции недоступны, если работа осуществляется в смешанном режиме?

341. Какие организации могут присваивать открытые IP-адреса?

342. Какие основные причины репликации зон DNS?

343. Какие параметры содержатся в правиле для портов?

344. Какие параметры существуют для групп безопасности?

345. Какие расширения содержит секция Windows Settings?

346. Какие режимы работы поддерживаются кластерами Windows Server 2003?

347. Какие серверы можно статически отображать с помощью NAT или PAT?

348. Какие сообщения ICMP используются в TCP/IP?

349. Какие схемы шифрования поддерживает MPPE?

350. Какие типы DFS позволяет реализовать Windows Server 2003?

351. Какие типы запросов использует DNS?

352. Какие типы зон поддерживаются и реализуются с помощью объекта GPO?

353. Какие типы резервного копирования позволяет выполнять Windows Backup?

354. Какие типы узлов определяются в стандарте NetBT?

355. Какие топологии поддерживает Windows Server 2003?

356. Какие узлы используются в разрешении имен WINS/NetBIOS?

357. Какие улучшения DHCP были внесены в Windows Server 2003?

358. Какие файловые системы доступны в Windows Server 2003?

359. Какие факторы не имеют значения при назначении квот?

360. Какие элементы следует включать в стратегию аудита?

361. Каким из приведенных ниже образов можно классифицировать группы безопасности для доменов?

362. Каким образом DHCP может назначать IP-адреса своим клиентам?

363. Каким образом можно прервать наследование полномочий?

364. Какими свойствами обладает виртуальный кластер?

365. Какими свойствами обладают GPO в Active Directory?

366. Каких целевых клиентов поддерживает RIS?

367. Какова основная причина использования IPv6?

368. Каково по умолчанию значение внутреннего сетевого номера?

369. Каковы выгоды использования контроля размера файлов журналов?

370. Какое изменение реплицируется сразу?

371. Какое расширение имеют Help-файлы Windows Server 2003?

372. Какое сообщение используется клиентами для отказа от предложенного IP-адреса?

373. Какое сообщение используется клиентами, чтобы прекратить аренду IP-адреса?

374. Какое сообщение используется серверами, чтобы предлагать IP-адреса клиентам?

375. Какой запрос используется в Windows DNS для обеспечения обратной совместимости с прежними версиями DNS?

376. Какой из приведенных ниже контейнеров содержит объекты, которые были удалены в данном домене?

377. Какой из приведенных ниже контейнеров содержит только группы?

378. Какой ключ шифрования используется в DES?

379. Какой контейнер используется для управления полномочиями пользовательских учетных записей, которые являются членами встроенных групп Administrators?

380. Какой контейнер содержит объекты GPO Windows Management Instrumentation?

381. Какой объем данных на один файл занимают метаданные?

382. Какой протокол используется сетевой архитектурой Windows Server 2003 внизу сетевого уровня модели OSI?

383. Какой протокол позволяет компьютерам, работающим под управлением Windows, взаимодействовать с компьютерами, работающими под управлением NetWare?

384. Какой протокол позволяет хостам IP сообщать об их членстве в multicast-группах соседним маршрутизаторам и переключателям

385. Какой разделитель содержится в файлах CSV?

386. Какой разделитель содержится в файлах TSV?

387. Какой стандарт используется в Windows Server 2003 для создания драйвера устройства, который обеспечивает доступ к сетевому оборудованию?

388. Какой суффикс соответствует правительственным доменам?

389. Какой тип запроса направляется машиной, которая ищет хост имя и отправляет IP-адрес, чтобы получить это хост-имя?

390. Какой узел содержит информацию для служб уровня домена?

391. Какой узел содержит информацию по различным сетевым службам?

392. Какой узел управляет службами сертификации?

393. Какую информацию может защищать SYSKEY?

394. Какую информацию предоставляют счетчики объектов?

395. Какую маршрутизацию могут использовать компьютеры Windows 2000?

396. Каноническая запись, обычно используемая для псевдонимов, носит название

397. Кластер может иметь размер

398. Ключевым компонентом для загрузки операционных систем является

399. Когда происходит установка первого контроллера домена и когда администратор выполняет первый вход, к домену присоединяются

400. Код, указывающий, на конец цепочки, имеет вид

401. Компьютер, который отслеживает имена всех компьютеров данной сети, чтобы представить их в сетевых папках, носит название

402. Компьютерам Macintosh в сегменте AppleTalk при их загрузке номера узлов присваиваются?

403. Компьютеры Macintosh, которые используют TCP/IP, поддерживают разделяемый доступ к файлам с помощью протокола

404. Конкретный запрос DNS содержит:

405. Контейнер по умолчанию для учетных записей Windows носит название

406. Контроллер домена отличается от других системных серверов тем, что он содержит

407. Локальная в домене группа может иметь в качестве своих членов

408. Локальные учетные записи создаются и сохраняются

409. Любой пользователь, выполнивший вход на определенном компьютере и выполняющий доступ к заданному ресурсу на этом компьютере, относится к группе:

410. Любому компьютеру, который непосредственно подключен к Интернету, присваивается

411. Малый дамп памяти ограничивается размером

412. Маршрутизатор с NAT следит

413. Маршрутизация происходит

414. Место, которое указывается ссылкой, в DFS носит название

415. Метод RIPrep позволяет создавать фактические образы

416. Минимальной единицей, которую можно использовать для применения групповых политик и делегирования ответственности, является

417. Модернизацию Active Directory следует начинать

419. Модернизация домена выполняется на контроллере, который является

420. Модернизация леса выполняется на контроллере, который является

421. Мощность WINS планируется из расчета один сервер на

422. На каком DC выполняются все обновления и изменения, вносимые в схему?

423. На каком уровне модели OSI реализован IPSec?

424. На основе каких технологий реализуется VPN-соединение?

425. Набор IP-адресов, которые могут динамически или автоматически выделяться клиентам DHCP по мере необходимости, носит название

426. Набор носителей с определенными атрибутами, включая тип носителей и политики управления, носит названиед

427. Набор объектов в Windows Server 2003 носит название

428. Набор объектов, определенных администратором, носит название

429. Набор служб и протоколов, основанных на криптографии, носит название

430. Набор, состоящий из носителей и устройства, которое используется для чтения и записи на этих носителях, носит название

431. Наиболее важной ролью эмулятора PDC является

432. Наиболее важной функцией DHCP является

433. Наиболее важным средством в Windows 2003 для сетевого развертывания операционных систем является

434. Наиболее важными событиями, для которых требуется мониторинг, являются события

435. Наиболее употребительным средством мониторинга производительности является

436. Настройки GPO, присоединенного к домену

437. Настройки GPO, присоединенного к сайту

438. Настройки Group Policy, сохраненные в GPO, используются для указания пользователям

439. Начальный период при синхронизации времени составляет

440. Начиная с Windows 2000, служба Browser заменена службами

441. Непрерывная область сетей носит название

442. Несколько объектов GPO можно присоединять

443. Новые пользовательские и компьютерные учетные записи создаются по умолчанию в контейнерах

444. Номер узла соответствует

445. Номера кластеров могут быть

446. Образ, создаваемый непосредственно из компакт-диска операционной системы и использующий файл ответов, носит название

447. Образ, создаваемый непосредственно из установленной системы, носит название

448. Объекты GPO можно привязывать

449. Объекты GPO хранятся на уровне

450. Объекты в Active Directory, которые могут определяться пользователем и к которым может применяться групповая политика, носят название

451. Объекты каталога, которым автоматически назначаются идентификаторы безопасности, носят название

452. Обязательным компонентом для Active Directory является

453. Ограничения ПО используются

454. Один или несколько доменов, совместно использующих общую схему, носят название

455. Одной из ключевых функций Intellimirror является

456. Определение зоны, для которой данный сервер является руководящим, осуществляется

457. Основное имя пользователя носит название

458. Основное средство для администраторов, позволяющее выявлять и отслеживать потенциальные проблемы безопасности, носит название

459. Основной задачей NCP является

460. Основным компонентом системы безопасности Windows Server 2003 является

461. Основой безопасности систем является

462. От чего зависит количество контроллеров домена?

463. Открытый IP-адрес позволяет перемещаться в Интернете с помощью различных классов адресов, которые образуют

464. Отношения в рамках одного пространства доменных имен имеют тип

465. Отношения между доменами, которые позволяют пользователям одного домена быть аутентифицированными контроллером домена в другом домене, носят название

466. Первые 16 записей MFT носят название

467. Первые 16 записей MFT содержат

468. Перемещаемый профиль хранится

469. Перемещаемый профиль, который нельзя изменять, носит название

470. Период между обновлениями Group Policy составляет по умолчанию

471. По каким причинам обычно производится сегментация сетевой среды?

472. По окончании процесса сборки плоского образа клиент может подсоединиться к серверу RIS

473. По умолчанию период аренды составляет

474. По умолчанию учетная запись Administrator является членому

475. Поверх TDI находятся

476. Пограничный межсетевой протокол называется

477. Политика ограничения ПО может предусматривать

478. Политики и процедуры, которые реализовываются, целиком зависят

479. Пользователи и службы, которые выполняют доступ к какому-либо компьютеру и его ресурсам через сеть, не используя имени учетной записи, пароля или доменного имени, относятся к группе

480. Пользовательская учетная запись в Active Directory может использоваться для идентификации пользователя с помощью таких данных, как

481. Пользовательская учетная запись содержит

482. После GPO, привязанных к сайтам, обрабатываются

483. После LGPO обрабатываются

484. После преобразования тома в NTFS владельцем всех файлов становится

485. Почтовые услуги POP3 предоставляются по порту

486. Почтовые услуги SMTP предоставляются по порту

487. Прежде чем конфигурировать журнал оповещений, нужно убедиться, что запущена служба

488. При включении ПО для распространения с помощью объектов GPO нужно учесть

489. При восстановлении DC происходит восстановление системных служб

490. При дампе памяти ядра происходит запись

491. При использовании квот сжатие файлов

492. При маршрутизации AppleTalk для определения сегмента используются

493. При резервном копировании шифрованных файлов они

494. При репликации данных Active Directory операционная система использует

495. При создании резервной копии RSS копируют

496. Проверка того, что данное лицо соответствует опознавательным данным, которые он предъявляет, носит название

497. Программная разработка, используемая в кластеризации Microsoft Windows для масштабирования работы IP-программ, носит название

498. Протокол Kerberos V5 можно использовать для интерактивного входа

499. Протокол аутентификации Kerberos обеспечивает взаимную защиту между

500. Протокол двухточечного соединения носит название

501. Протокол двухточечного туннелирования носит название

502. Протокол динамического конфигурирования хостов носит название

503. Протокол маршрутной информации носит название

504. Рабочие нагрузки группируются в соответствии

505. Размер файла дампа ограничен

506. Расширением какого протокола является DHCP?

507. Расширения Group Policy вызываются

508. Расширенный внутренний шлюзовый протокол носит название

509. Резервную копию ASR называют

510. Резервные копии файлов можно создавать

511. Репликация корней выполняется службой

512. С помощью Network Load Balancing можно создавать кластеры, содержащие

513. С помощью какого средства Group Policy осуществляется управление компьютерами и пользователями с помощью настроек из реестра?

514. С чем связан размер окна при передаче данных по протоколу TCP/IP?

515. Сбор данных RIPrep происходит с помощью исполняемого файла

516. Связанные с NetWare протоколы и службы поддерживаются

517. Связь фильтра с действием фильтра осуществляется с использованием

518. Сервер telnet Windows Server 2003 можно сконфигурировать для использования

519. Сетевые номера могут изменяться

520. Сетевые номера связаны

521. Сеть с высоким уровнем готовности и высокой пропускной способностью носит название

522. Система доменных имен носит название

523. Сколько 56-битных ключей шифрования используется в 3DES?

524. Сколько байтов занимают имена NetBIOS?

525. Сколько бит содержат IP-адреса?

526. Служба RIS предназначена

527. Служба имен Windows носит название

528. Служба маршрутизации и дистанционного доступа носит название

529. Создавать и присоединять объекты GPO могут

530. Сохраненный набор настроек Group Policy носит название

531. Специальные выпуски для устранения брешей в системе безопасности носят название

532. Список авторизованных серверов DHCP может храниться

533. Способ расширения дискового пространства на сервере без добавления жестких дисков реализуется службой

534. Среда распределенных вычислений носит название

535. Средства оптимизации производительности используют счетчики в определенном объекте

536. Средство Windows Server 2003, которое позволяет сохранять данные на ленте или магнитооптических дисках в библиотеке и предоставлять пользователям доступ к этим данным, носит название

537. Средство для TCP, которое позволяет получателю выборочно направлять отправителю запросы повторной отправки данных, носит название

538. Среды с демилитаризованной зоной носят название

539. Ссылки на списки программ хранятся в папке

540. Стандарт IEEE, который определяет набор служб операционной системы, упрощающих перенос служб из одной системы в другую, носит название

541. Таблица ссылок, которые содержат информацию о блоках данных, образующих файл, носит название

542. Тип восстановления, которое выполняется для контроллера домена, зависит

543. Трансляция сетевых адресов носит название

544. Узел NLB-кластера и с минимальным номером идентификатора хоста становится

545. Уникальное значение, которое используется для слияния в кластере, носит название

546. Управление данными пользователей и перенаправление папок применяются

547. Управление настройками пользователей в технологиях Intellimirror предназначено

548. Услуги FTP предоставляются по портам

549. Установки ПО, измененные с варианта published на вариант assigned, могут устанавливаться

550. Утилита командной строки для мониторинга Active Directory носит название

551. Утилита командной строки, позволяющая изменять и управлять структурой Active Directory, носит название

552. Утилита командной строки, позволяющая проверить, установлены ли все заплаты безопасности на рабочей станции или сервере, называется

553. Файл импорта/экспорта

554. Файлы в системе FAT хранятся

555. Физические сегменты сети определяют

556. Физический носитель, используемый для обмена информацией в кластере серверов, носит название

557. Функциональные уровни домена и леса соответствуют

558. Функциональный уровень домена

559. Хранилище данных Remote Storage имеет

560. Целевой носитель обрабатывается службой

561. Цифровая сеть связи с комплексными услугами носит название

562. Цифровой документ, выданный каким-либо ответственным органом для подтверждения идентификационных данных обладателя, носит название

563. Чем заканчивается процесс согласования с сервером DHCP?

564. Члены какой группы могут вносить изменения в настройки сети (TCP/IP), а также обновлять и освобождать адреса TCP/IP, если данный компьютер является сервером DHCP?

565. Члены какой группы могут управлять счетчиками, журналами и оповещениями производительности на данном сервере локально или удаленным образом?

566. Что выведется на экран при вводе vssadmin list providers?

567. Что можно изменять с помощью tlntadmn config maxconn=n?

568. Что представляет собой SMB?

569. Что представляет собой файл HOSTS?

570. Что предусматривает GPMC?

575. Что такое DACL?

577. Что такое FQDN?

579. Что такое GPMC?

589. Что такое RSOP?

593. Чтобы все объекты имели идентификаторы SID с уникальными RID, нужно, чтобы

594. Чтобы несколько узлов одной сети, использующие частные адреса, могли использовать один открытый адрес Интернет, были созданы

595. Чтобы обращаться к службам на других компьютерах сети, Client for Microsoft Networks использует

596. Чтобы объявлять в сети о себе и своих разделяемых ресурсах, клиенты более ранних версий Windows используют службу

597. Чтобы определить внутренний сетевой номер, используемый маршрутизаторами, в командной строке необходимо ввести

598. Чтобы определять путь для репликации в Active Directory, используется узел

599. Чтобы применять MPPE, нужно использовать протокол аутентификации

600. Чтобы применять квоты, том должен быть отформатирован с помощью

601. Чтобы редактировать передаваемые в GPO настройки IPSec нужно быть

602. Чтобы связать один GPO с сайтами и доменами можно использовать

603. Чтобы сервер мог стать узлом в кластере серверов

604. Чтобы управлять хозяином эмулятора PDC, нужно быть членом группы

605. Широковещательную рассылку маршрутной информации осуществляет

606. Широковещательные сообщения ARP ограничиваются

607. Эмулятор PDC обеспечивает

608. Эталонные значения используются для определения производительности

609. Явно определяемые полномочия могут задаваться

610. Явные доверительные отношения между доменами создаются

Актуальная информация по учебным программам ИНТУИТ расположена по адресу: http://www. *****/.

(программ: 450)

(программ: 14)

Developer Project предлагает поддержку при сдаче экзаменов учебных курсов Интернет-университета информационных технологий INTUIT (ИНТУИТ). Мы ответили на экзаменационные вопросы 380 курсов INTUIT (ИНТУИТ), всего вопросов, ответов (некоторые вопросы курсов INTUIT имеют несколько правильных ответов). Текущий каталог ответов на экзаменационные вопросы курсов ИНТУИТ опубликован на сайте объединения Developer Project по адресу: http://www. dp5.su/

Подтверждения правильности ответов можно найти в разделе «ГАЛЕРЕЯ», верхнее меню, там опубликованы результаты сдачи экзаменов по 100 курсам (удостоверения, сертификаты и приложения с оценками).

Болеевопросов по 70 курсам и ответы на них, опубликованы на сайте http://www. dp5.su/, и доступны зарегистрированным пользователям. По остальным экзаменационным вопросам курсов ИНТУИТ мы оказываем платные услуги (см. вкладку верхнего меню «ЗАКАЗАТЬ УСЛУГУ». Условия поддержки и помощи при сдаче экзаменов по учебным программам ИНТУИТ опубликованы по адресу: http://www. dp5.su/

— часть вопросов могла не войти в настоящий перечень, т. к. они представлены в графической форме. В перечне возможны неточности формулировок вопросов, что связано с дефектами распознавания графики, а так же коррекцией со стороны разработчиков курсов.