Как стать пентестером: обучение, навыки, комьюнити

Обновлено 22 июля 2021

10 мин на прочтение

План статьи

Как стать пентестером с нуля?

Недавно в LinkedIn в группе, где собираются специалисты по кибербезопасности из разных стран мира, разгорелась дискуссия. Люди активно обсуждали, стоит ли принимать на работу пентестеров без специального образования. IT-рекрутер Наталья училась в техническом вузе, но она уверена, что специальное обучение необязательно — нужно собеседовать и кандидатов без академического образования. В конце концов, есть требования, регламентирующие, что нужно знать пентестеру. Не так важно, где эксперт получил скиллы — в универе или самостоятельно. Главное, чтобы он хорошо справлялся с обязанностями.

Наталью поддержал Игорь, который освоил пентест сам, впрочем, имея базу — образование по специальности «информационные системы и технологии». По его словам, лекции в вузе сформировали верхнеуровневое понимание сферы кибербезопасности, а также понимание на уровне кодов и алгоритмов. Тем не менее, главное достоинство вуза Игорь видит в формировании навыка находить информацию, а также в знакомстве с единомышленниками, с которыми можно обсуждать проблемы и проекты.

В то же время, по информации Insights Dice, в 2018 году 50 % сотрудников, успешно занимающихся пентестингом, изучали сферу кибербезопасности самостоятельно. В нынешнем году процент немного снизился: европейские и американские вузы открыли набор на эту специальность. Но академическое образование доступно не всем.

Мне удалось пообщаться с Кешавом Каушиком, специалистом в области кибербезопасности, пентестинга и криминально-компьютерной экспертизы. Кешав работает преподавателем в Школе компьютерных наук (Университет нефти и энергетики) в Дехрадуне (Индия). Несмотря на причастность к академической сфере, он считает, что существует столько онлайн-курсов, что совсем не обязательно учиться в вузе, чтобы стать достойным специалистом.

Кешав Каушик

специалист в области кибербезопасности

Задумавшись о работе в сфере кибербезопасности, я занялся самообразованием: черпал информацию из технических блогов, смотрел тематические видеозаписи и вдохновлялся книгами величайшего хакера наших дней Кевина Митника. Именно благодаря самообразованию я осознал, что мир, страдающий от хакерских атак, требует больше специалистов, способных предугадать возможность нападения киберпреступников.

Кевин Митник — консультант по кибербезопасности

По мнению Кешава, именно с этим фактором связан спрос на профессию пентестера. Крупные бренды вроде Apple и Microsoft организовывают программы Bug Bounty. Они предлагают провести проникновение и проверить, насколько уязвим новый гаджет для хакерских атак. Кроме того, организации пользуются услугами белых (этичных) хакеров, просят взломать корпоративные девайсы, чтобы понять слабые места системы и укрепить их.

Кешав Каушик

специалист в области кибербезопасности

Пентестер должен иметь хорошую базу в сфере кибербезопасности. Есть различные сертификаты, такие как Certified Ethical Hacker (CEH — сертифицированный этический хакер), Offensive Security Certified Professional (OSCP — сертифицированный профессионал в области атакующей безопасности), Security+. Каждый специалист может подготовиться к сдаче экзамена, чтобы получить сертификат. Хотите применять полученные знания на практике — попробуйте выполнить задания по хакингу и пентестингу на сайтах TryHackMe, BugCrowd, HackThisSite, Hackaday.

Вегард Ваард

глава отдела тестирования на проникновение и мгновенного реагирования на угрозы Netsecurity AS

Многие пентестеры имеют образование в других сферах, например, системное администрирование, сетевой менеджмент и разработка программного обеспечения. Сотрудники используют полученные инсайты, а также инструменты пентеста, чтобы разобраться в этичном хакинге.

Экспериментальный путь выбрали и сотрудники CQR Company, которые на протяжении 12 лет занимались веб-дизайном и продвижением сайтов, но хорошо разбирались в программировании и разработке. Пользуясь разнообразными инструментами для тестирования веб- и мобильных приложений, специалисты пришли к выводу, что на русскоязычном рынке не хватает единой программы для выполнения различных этапов пентеста. Параллельно осваивая мониторинг сайтов, тестирование на проникновение и безопасность, эксперты создали собственный продукт — автоматический агрегатор безопасности и более чем 1500 сканов для аудита онлайн-платформ — Cryeye.

Пентест: тестирование на проникновение. В чем суть процесса?

Профессия пентестера предполагает, что специалист сможет решить две основные задачи — стимулировать тестовые кибератаки и мониторить риски утечки информации. Часто пентест на проникновение путают с оценкой уязвимостей. Тестировщики, проверяющие эксплойты, отслеживают слабые места системы на этапе проектирования и установки ПО. Пентестеры ищут вирусы и ошибки в активных системах.

Тест на проникновение включает в себя четыре фазы:

Обычно компании требуют от пентестеров знания эксплойтов и уязвимостей, умения писать скрипты и коды, понимания, как работает операционная система, а также сеть и сетевые протоколы TCP/IP, UDP, ARP, DNS, DHCP.

Самое сложное для того, кто проводит тестирование на проникновение, — обнаружить уязвимости и разобраться с эксплойтами.

Кешав Каушик рассказал о типичном рабочем дне. В сущности, именно так выглядит профессиональная жизнь специалиста, который проделывает испытание проникновением.

Кешав Каушик

специалист в области кибербезопасности

В начале рабочего дня я читаю, что происходит в мире кибербезопасности. Мне нужно понимать, с какими угрозами мы можем столкнуться. Осуществляя тестирование на проникновение, я выбираю подход. После этого работаю над разными фазами цикла этичного хакинга: собираю информацию, делаю футпринт (своеобразную карту компьютерной сети со списком хостов, доменными именами, адресами и открытыми портами, которые используются операционной системой), провожу сканирование и прибегаю к энумерации (конфигурированию). Затем атакую систему, получаю доступ, смотрю, насколько могу контролировать ситуацию, а после этого «заметаю следы». Весь процесс документируется, клиенту предоставляется отчет и последующие консультации.

Консультирование является неотъемлемой частью пентеста, ведь нужно не только находить слабые места системы, но и понимать, как исправить ситуацию. Поэтому, проделав техническую работу, Кешав устраивает семинары, проводит кампании, повышающие осведомленность населения в области кибербезопасности. Цель такой работы — рассказать пользователям о возможных киберугрозах и мерах защиты. Просветительская деятельность нужна и для того, чтобы организации понимали, что им действительно нужно тестирование на проникновение и безопасность. Ведь до сих пор многие не знают о существовании этичных хакеров, которые смотрят на проблему глазами киберпреступника и дают по-настоящему действенные рекомендации.

Что нужно знать пентестеру?

Джек Халон

пентестер американской компании CrowdStrike Holdings

Задумавшись о профессии пентестера, люди часто начинают проходить курсы по целому ряду специальностей. А потом сталкиваются с неясными понятиями и бросают обучение. Студенты наслышаны, что им нужно стать экспертами в сетевом пентестинге, атаке «красной командой» (Red Teaming), оценке физической и аппаратной безопасности. Но все, что им нужно — освоить два предмета: безопасность веб-приложений и ревью кода.

Веб-приложения сейчас являются наиболее уязвимыми. Осуществляя пентест на проникновение, вы будете тестировать нагрузку на онлайн-банкинг, интернет-платформы, хостинг-сервисы, онлайн-магазины. Кроме базовых уязвимостей веб-приложений (XSS, SQL, CSRF) вам нужно распознавать такие проблемы, как XXE, XML/JSON инъекцию, внедрение LDAP, «слепую» SQLi, введение своего кода в память чужого приложения, удаленное выполнение кода, поиск заброшенных поддоменов, открытые редиректы, подделку запросов со стороны сервера (SSRF), включение локальных (LFI) и удаленных файлов (RFI-уязвимости). Необходимо иметь представление об OAuth (открытом протоколе авторизации) и SSO (технологии единого входа), уметь работать с Jenkins (программной платформой с открытым системным кодом на Java, обеспечивающей непрерывную интеграцию ПО) или ElasticSearch (свободной программной поисковой системой на базе Java, распространяемой по лицензии Apache, с использованием библиотеки Lucene). Не помешает разобраться с тем, как осуществлять обзор кода, — это самая эффективная техника для поиска уязвимостей и неправильных конфигураций в приложениях.

Кроме того, пользователю, который задается вопросом, как стать пентестером с нуля, стоит освоить основные языки программирования, хотя бы на уровне общего представления. Некоторые уязвимости присутствуют только в конкретных языках программирования (например, Buffer Overflow (переполнение буфера) — в C и C++, а десериализация — в Python, Ruby и Java).

Осваиваем профессию пентестера самостоятельно

Теперь мы знаем список требований, которые определяют, что нужно знать пентестеру. Предлагаем подборку бесплатных ресурсов. Изучите их в совокупности, чтобы получить необходимые для пентестинга знания.

Если вы столкнулись с проблемой и вам требуется помощь профессионалов, хорошая идея — обратиться к сообществу людей, которые используют инструменты пентеста каждый день. Самые популярные комьюнити — HackerOne, HackForums, Chaos Computer Club. К тому же, подключившись к темному вебу при помощи VPN с использованием TOR браузера, можно просматривать новости и обновления таких групп, как Anonymous, Lizard Squad, LulzSec, 414s, DCLeaks.

Где учиться пентесту. Обзор площадок для практики навыков этичного хакера

Содержание статьи

Сфера ИТ развивается семимильными шагами, компьютеры проникают в жизнь все глубже, цифровые системы становятся более комплексными, а соответственно, растет и поверхность атак. Это в свою очередь рождает спрос на специалистов по безопасности, в том числе — этичных хакеров.

Подробнее о профессии (или даже профессиях) этичного хакера читай в колонках Юрия Гольцева и Дениса Макрушина. Начать можешь с материала «Этичный взлом по шагам» — он дает неплохое представление о том, чем и как занимается пентестер в белой шляпе.

Этичный хакер должен отлично разбираться во всей специфике темной стороны: если ты знаешь, как сломать, и поддерживаешь эти знания в актуальном состоянии, то сможешь давать и рекомендации по защите. В общем, главное здесь — практика, но как ей заниматься, не нарушая закон?

На заре нулевых многие энтузиасты кибербезопасности становились преступниками, хотя часто преступление заключалось лишь в любопытстве. Собственно, в «Хакере» то и дело можно было встретить рассказы о взломах реальных систем, написанные от первого лица.

Альтернатив тогда не было, зато любопытства было хоть отбавляй. Но так не могло продолжаться долго. Времена изменились, и хакерам пришлось найти способы совершенствовать навыки наступательной безопасности легально. Сегодня существует ряд платформ, где всем желающим дают возможность практиковаться без риска попасть под тяжелую руку закона.

В этой статье внимание сосредоточено на относительно бесплатных лабораториях, которые не требуют в обязательном порядке купить подписку для доступа к своей инфраструктуре. Из платных аналогов, предоставляющих своим клиентам, помимо всего прочего, расширенные методические материалы, можно выделить Virtual Hacking Labs и PentesterLab Pro, схожие с курсом PWK.

Структура ресурсов

Есть несколько направлений, которых может придерживаться тот или иной ресурс, предлагающий практику пентеста. Обычно все их можно отнести к одному из трех больших разделов.

Для поддержания энтузиазма безопасников, которые пришли на такие ресурсы, владельцы часто предлагают им бонусы за прохождение каждого вида заданий — они могут выражаться в «плюсиках к карме», которая видна в профиле игрока и в «Зале славы». Место в таком топе потом может стать хорошим подспорьем на собеседовании.

Посмотрим поближе на наиболее крупные и известные площадки, где ты сможешь побаловать своего внутреннего хакера.

Hack The Box

Hack The Box (или HTB) — мой любимый ресурс, который позволяет оттачивать искусство тестирования на проникновение. По совместительству это, пожалуй, одна из самый масштабных платформ, где на текущий момент доступно 127 уязвимых машин, 65 CTF-задач и несколько видов хардкорных виртуальных лесов AD. То есть, как ты уже понял, здесь есть все описанные выше области.

За несколько прошлых лет Hack The Box стал максимально популярен среди исследователей безопасности всех мастей: он отличается удобным веб-интерфейсом для управления активными инстансами виртуалок, отзывчивой техподдержкой и, что важнее всего, постоянно обновляющимся списком уязвимых хостов.

График выхода новой машины «в онлайн» очень прост: каждую неделю релизится новая тачка и становится доступной для взлома всем зарегистрированным на ресурсе игрокам; в то же время одна из машин, которая «висела» в онлайне до этого момента, уходит в пул отозванных машин. Одновременно в онлайне находится 20 машин. но это только на бесплатном сервере. При оформлении VIP-подписки (£10 в месяц или £100 в год) ты сможешь самостоятельно вытягивать любой «устаревший» хост из пула в онлайн на выделенном сервере и проводить свои тесты. Вместе с этой суперспособностью тебе откроется доступ к официальным прохождениям в формате PDF, которые составляют сами сотрудники ресурса.

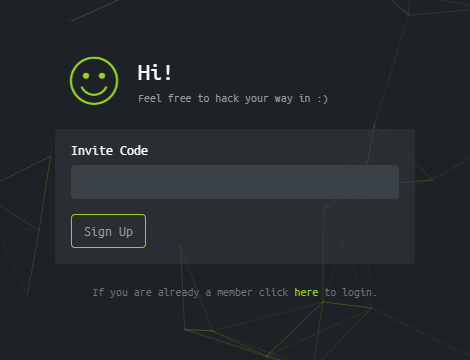

Регистрация на Hack The Box предполагает решение тривиального веб-таска для получения кода на приглашение, поэтому я всегда условно считал этот ресурс полузакрытым. Почему условно? Потому что таск и правда элементарный, и в свое время я даже писал однострочник для генерации очередного инвайта. Разбирать сам процесс в рамках этой статьи не будем, поскольку невежливо раскрывать все подробности решения и обесценивать работу команды HTB. Тем не менее гайдов в сети предостаточно.

Несмотря на то, что возможен прямой доступ к странице регистрации (где тебя даже встретят воодушевляющим «Congratulations!»), попытка создать аккаунт без предварительно сгенерированного инвайт-кода не увенчается успехом. Хотя, как мне казалось, изначально даже переход на hackthebox.eu/register был недоступен просто так.

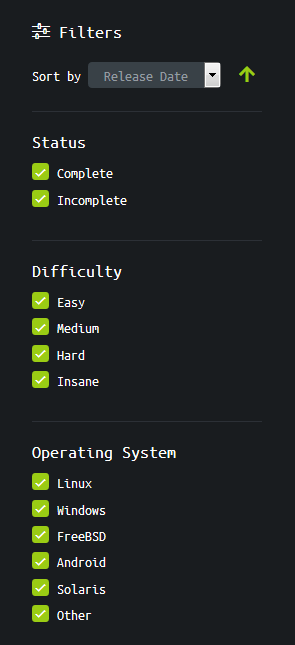

Порог вхождения на эту платформу я бы оценил как средний: несмотря на то, что большую часть активных инстансов составляют виртуальные машины высокой сложности, на сайте можно найти и простые машины, рекомендуемые для прохождения начинающим свой путь специалистам. Гибкая система фильтров позволит тебе подобрать машину на свой вкус.

«Хакер» уже публиковал несколько прохождений виртуалок с Hack The Box:

Стоит заметить, что Hack The Box пользуется услугами DigitalOcean для развертывания своей облачной инфраструктуры, а так как РКН блокирует многие IP-адреса DigitalOcean, то доступ к некоторым ресурсам HTB может быть затруднен из нашей страны. Однако в данном случае в основном речь идет о веб-тасках раздела CTF, где уязвимые серверы «смотрят» напрямую в интернет, а не спрятаны за VPN, как основная лаборатория с виртуальными машинами.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Network tools, или с чего начать пентестеру?

Toolkit начинающего пентестера: представляем краткий дайджест главных инструментов, которые пригодятся при пентесте внутренней сети. Эти инструменты уже активно используются широким кругом специалистов, поэтому знать об их возможностях и владеть в совершенстве будет полезно каждому.

Содержание:

Nmap – opensource утилита для сканирования сетей, является одним из самых популярных инструментов у безопасников и системных администраторов. В первую очередь используется для сканирования портов, но, кроме этого, имеет огромную массу полезных функций, что, по сути, делает Nmap супер-комбайном для исследования сетей.

Помимо проверки открытых/закрытых портов Nmap может идентифицировать сервис, слушающий открытый порт, и его версию, а иногда помогает определить ОС. В Nmap есть поддержка скриптов для сканирования (NSE — Nmap Scripting Engine). С использованием скриптов возможно проверить уязвимости для различных сервисов (если, конечно, для них есть скрипт, либо можно всегда написать свой) или побрутить пароли от различных сервисов.

Таким образом, Nmap позволяет составить подробную карту сети, получить максимум информации о запущенных сервисах на хостах в сети, а также превентивно проверить некоторые уязвимости. Nmap также имеет гибкие настройки сканирования, возможна настройка скорости сканирования, количества потоков, количества групп для сканирования и т.д.

Удобен для сканирования небольших сетей и незаменим для точечного сканирования отдельных хостов.

Плюсы:

Минусы:

Zmap (не путать с ZenMap) — также сканер с открытым исходным кодом, создавался как более быстрая альтернатива Nmap.

В отличие от Nmap — Zmap при отправке SYN-пакетов не ждет пока вернется ответ, а продолжает сканирование, параллельно ожидая ответы от всех хостов, таким образом фактически он не поддерживает состояние соединения. Когда ответ на SYN-пакет придет Zmap по содержанию пакета поймет какой порт и на каком хосте был открыт. Кроме того, Zmap отправляет только один SYN-пакет на сканируемый порт. Также есть возможность использования PF_RING для быстрого сканирования больших сетей, если у вас вдруг оказался под рукой 10-гигабитный интерфейс и совместимая сетевая карта.

Плюсы:

Минусы:

Masscan

10 млн пакетов/с). По сути работает почти также как и Zmap, только ещё быстрее.

Плюсы:

Минусы:

Nessus

Nessus — сканер для автоматизации проверки и обнаружения известных уязвимостей в системе. Исходный код закрыт, существует бесплатная версия Nessus Home, которая позволяет сканировать до 16 IP-адресов с такой же скоростью и подробным анализом, что и в платной версии.

Способен определять уязвимые версии служб или серверов, обнаруживать ошибки в конфигурации системы, выполнять bruteforce словарных паролей. Можно использовать для определения корректности настроек сервисов (почта, обновления и т.п.), а также при подготовке к PCI DSS аудиту. Кроме того в Nessus можно передать учетные данные для хоста (SSH или доменная учетная записи в Active Directory), и сканер получит доступ к хосту и проведет проверки прямо на нем, эта опция называется credential scan. Удобен для компаний, проводящих аудиты собственных сетей.

Плюсы:

Минусы:

Net-Creds

Net-Creds — инструмент на языке Python для сбора паролей и хешей, а также иной информации, например, посещенных URL, загруженных файлов и иной информации из трафика, как в реальном времени при проведении MiTM-атаки, так и из предварительно сохраненных PCAP-файлов. Подходит для быстрого и поверхностного анализа больших объёмов трафика, например, при сетевых MiTM-атаках, когда время ограничено, а ручной анализ с помощью Wireshark требует много времени.

Плюсы:

network-miner

network-miner — аналог Net-Creds по принципу работы, однако имеет большую функциональность, например есть возможность извлечения файлов переданных по протоколам SMB. Как и Net-Creds, удобен, когда нужно быстро проанализировать большой объём трафика. Также имеет удобный графический интерфейс.

Плюсы:

Минусы:

mitm6

mitm6 — инструмент для проведения атак на IPv6 (SLAAC-attack). IPv6 является приоритетным в ОС Windows (вообще говоря, и в остальных ОС тоже), и в конфигурации по умолчанию IPv6-интерфейс включен, это позволяет злоумышленнику установить жертве свой DNS-сервер, используя пакеты Router Advertisement, после чего злоумышленник получает возможность подменить DNS жертвы. Прекрасно подходит для проведения Relay-атака вместе с утилитой ntlmrelayx, что позволяет успешно атаковать Windows-сети.

Плюсы:

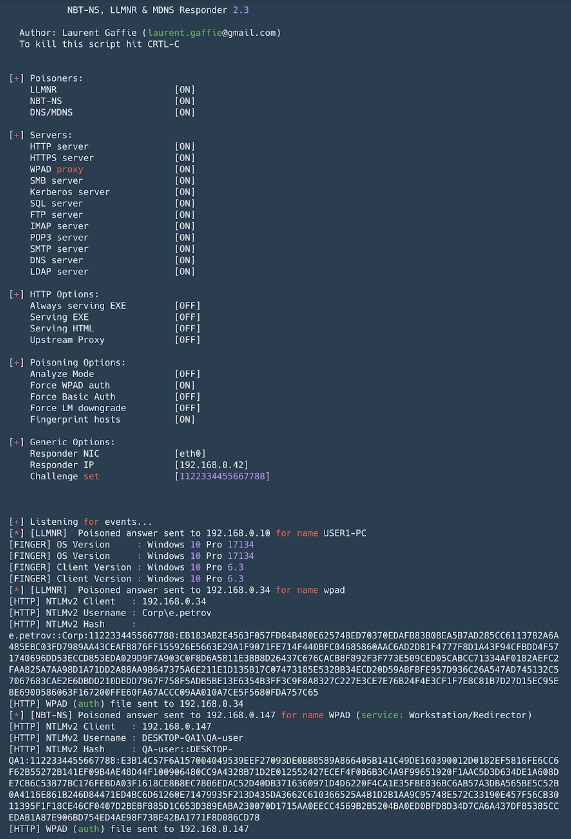

Responder

Responder— инструмент для спуфинга широковещательных протоколов разрешения имен (LLMNR, NetBIOS, MDNS). Незаменимый инструмент в Active Directory сетях. Кроме спуфинга умеет перехватывать NTLM-аутентификацию, в комплекте также идет набор инструментов для сбора информации и реализации атак NTLM-Relay.

Плюсы:

Минусы:

Evil_Foca

Evil Foca — инструмент для проверок различных сетевых атак в сетях IPv4 и IPv6. Сканирует локальную сеть, идентифицируя устройства, маршрутизаторы и их сетевые интерфейсы, после чего можно совершать различные атаки на участников сети.

Плюсы:

Минусы:

Bettercap

Плюсы:

Минусы:

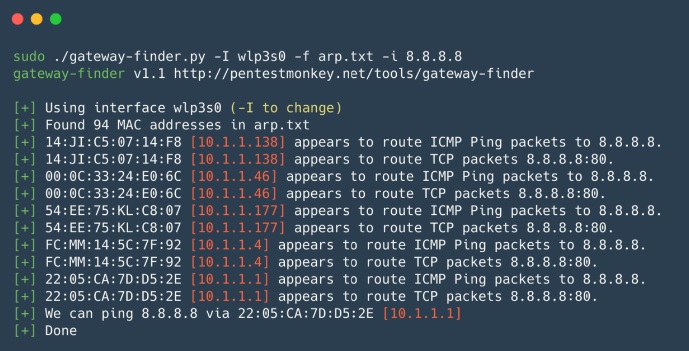

gateway_finder

gateway finder — скрипт на Python, помогающий определить возможные gateway’и в сети. Удобен для проверки сегментации или поиска хостов, которые могут маршрутизировать в необходимую подсеть или Интернет. Подходит для внутренних пентестов, когда нужно быстро проверить наличие несанкционированных маршрутов или маршрутов к другим внутренним локальным сетям.

Плюсы:

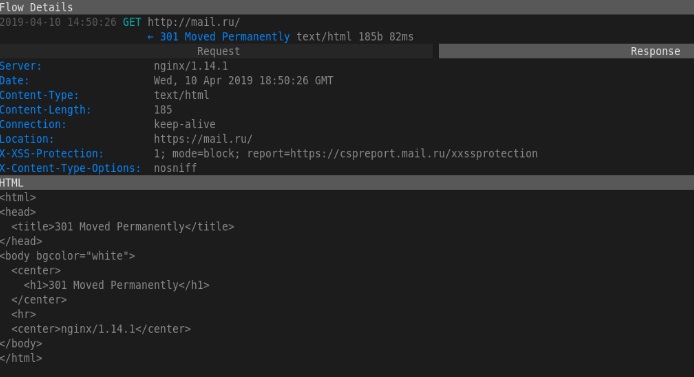

mitmproxy

mitmproxy — opensource инструмент для анализа трафика, защищенного с помощью SSL/TLS. mitmproxy удобен для перехвата и модификации защищенного трафика, разумеется, с некоторыми оговорками; инструмент не осуществляет атаки на дешифрование SSL/TLS. Используется, когда нужно перехватить и зафиксировать изменения в трафике, защищённом SSL/TLS. Состоит из Mitmproxy — для проксирования трафика, mitmdump — похож на tcpdump, но для HTTP(S)-трафика, и mitmweb — веб-интерфейса для Mitmproxy.

Плюсы:

Минусы:

SIET — инструмент для эксплуатации возможностей протокола Cisco Smart Install. Возможно получение и модификация конфигурации, а также захват контроля над устройством Cisco. Если вы смогли получить конфигурацию устройства Cisco, то можно проверить ее с помощью CCAT, этот инструмент полезен для анализа безопасности конфигурации устройств Cisco.

Плюсы:

Использование протокола Cisco Smart Install, позволяет:

Минусы:

yersinia

yersinia — фреймворк для L2-атак, созданный, чтобы эксплуатировать недостатки безопасности в различных сетевых протоколах L2.

Плюсы:

Минусы:

proxychains

proxychains — инструмент, который позволяет перенаправить трафик приложения через указанный SOCKS-прокси.

Плюсы:

В этой статье мы кратко рассмотрели преимущества и недостатки основных инструментов для пентеста внутренней сети. Следите за обновлениями, мы планируем выкладывать такие подборки и дальше: Web, базы данных, мобильные приложения — об этом тоже обязательно напишем.

Делитесь своими любимыми утилитами в комментариях!

Ontol про пентест и этичное хакерство: подборка лучших бесплатных курсов на YouTube

Анджелина как бы намекает, что пора стать этичным хакером.

Чтобы YouTube не банил обучающие курсы по хакерству, их назвали курсами этичного хакерства.

Этичный хакер — это добрый и пушистый, очень законопослушный высококвалифицированный специалист, который с письменного разрешения заказчика проверяет защищенность информационных систем этого же заказчика. Потом пишет отчет о выявленных уязвимостях и больше никому ничего не рассказывает, даже если очень хочется. Если хакер вдруг перестал быть этичным, его тут же ловят другие этичные хакеры, потому что сила в правде.

Есть очень дорогие курсы, есть не очень дорогие, а есть бесплатные. Вообще-то, тру хакер всё должен выучить самостоятельно по книгам, но иногда можно и на YouTube подсмотреть.

Предлагаем вашему вниманию подборку 20+ самых популярных обучающих видеокурсов на YouTube.

freeCodeCamp

4 700 000 просмотров

15 часов

2019 год

Изучаем основы Kali Linux: установка, командная строка, bash, инструменты и функции для этического взлома.

2 700 000 просмотров

2 часа

2019 год

1 100 000 просмотров

3 часа

2018 год

Создаем кейлогер на Python

255 000 просмотров

12 минут

2019 год

Все что нужно знать про Linux для пентеста и этичного хакерства и 20% от вообще всех навыков Linux.

217 000 просмотров

4,5 часа

2021 год

Игры по кибербезопасности Capture The Flag (CTF) — идеальное место для практики и обучения.

208 000 просмотров

5 часов

2018 год

Пентест веб-приложений: Burp Suite, Nikto, Dirbuster, curl, sublist3r, nmap и пр.

181 000 просмотров

5 часов

2020 год

(0:00) Introduction

(0:52) Episode 1 — Enumeration

(1:20:28) Episode 2 — Enumeration, XSS, and UI Bypassing

(2:19:40) Episode 3 — XSS, SQL Injection, and Broken Access Control

(3:13:30) Episode 4 — XXE, Input Validation, Broken Access Control, and More XSS

(4:13:40) Episode 5 — SQL Injections and Live Bug Bounty Hunting

Изучаем пентест. Общие инструменты и методы, используемые этичными хакерами.

141 000 просмотров

9 часов

2020 год

***Session 1***

(3:00) Custom Lab Files For The Course

(4:10) How Enterprise Security Works

(6:45) Enterprise Networking Explained

(11:52) Setup The Enterprise Level Pentest Lab

(19:30) Hacking The Beta Server In DMZ Area

(22:04) Reconnaissance Explained

(24:20) Using WhatWeb To Study Technology Profile

(29:40) Using WPScan For Hacking/Pen-Testing WordPres

(53:40) Using Cewl To Create A Custom Password WordList

(1:01:35) Transmutation Of Passwords With A Python Script

(1:09:22) Boom! We Cracked The Password

(1:22:47) Common Student Questions — FAQs

(1:15:44) Recap — Lab Setup On Student PC — Live

*** Session 2***

(1:34:00) Metasploit Framework Explained

(1:58:00) Search, Rank & Check To Find What You Need

(2:00:58) Use, Info & Show Options To Tune The Exploit

(2:06:19) Boom! We Got The Reverse Shell

(2:13:00) Multi Handler Explained

(2:19:22) Creating Payloads Using MSFvenom

(2:25:13) Manual Exploitation Of WordPress

(2:40:20) Common Student Questions — FAQs

***Session 3***

(2:54:00) Setup For Routing & Pivoting

(3:00:22) Ping Sweep While Routing The Traffic

(3:05:40) Adding A Manual Route To Another Network

(3:08:04) Scanning On Other Network Ranges Via The Route

(3:20:10) SMB Enumeration On Windows Machine

(3:28:00) Exploiting Windows Machine Over The Pivot

(3:37:34) Boom! We Hacked The Windows Machines Too

(3:40:30) Beauty Of Meterpreter Payload

(3:45:30) Persistence Post Exploitation Module

(3:51:30) Auto Route Post Exploitation Module

(3:54:18) Common Student Questions — FAQs

***Session 4***

(3:59:50) Setup For Advance Routing & Pivoting

(4:10:39) Portforwarding Over A Pivot

(4:17:44) Nmap Through Portforwarding

(4:21:50) Pivoting Through Socks4 Proxy Server

(4:22:00) Proxchains To Use Other Tools Over Pivot

(4:34:24) Exploiting Media Server

(4:43:32) Boom! Dummy Shell Uploaded

***Session 5***

(4:45:20) Setting Pivoted Environment With New Class

(4:49:29) Metasploit Version Of ClipBucket Exploit

(5:02:30) My Partial Access Method With Respect To Limited Time

(5:11:13) Common Student Questions — FAQs

Note: Reverse port forward is not a beginner concept so it will be taught in a more advanced course later.

***Session 6***

(5:16:34) Web Hacking Learning Resources

(5:20:00) Setup SBVA — My OSCP Inspired Web App

(5:28:48) Manual SQL Injection In Detail — OSCP Level

(6:04:12) Automated SQL Injection — LPT Level

***Session 7***

(6:15:36) Directory Bursting With DirBuster

(6:27:48`) Directory Bursting With Dirb

(6:31:00) Pen Testing Web Server With Nikto

(6:41:42) NMap Scripting Engine For Remaining Auxiliaries

(6:44:24) My Experience On OpenVas In The LPT Exam

(6:51:26) HTTP Methods Using NSE

(6:58:10) Common Student Questions — FAQs

***Session 8***

(6:59:06) KnowledgeBase Server Lab Explained

(7:02:00) LPT Methodology For Scanning

(7:09:40) Real Project We Did — Inside Look

(7:12:14) Maintain A Target Database Manually

(7:18:24) Dividing Work For A Team In Real Project

(7:24:10) Managing Professional Test In MetaSploit Framework

(7:33:54) Vulnerability Assessment

(7:37:52) Tuning An Exploit

(7:40:56) Boom! We Got The Command Shell

(7:42:04) Upgrading From A Command Shell To Meterpreter Shell

(7:45:28) Public Vs Commercial Exploits In Professional Test

***Session 9***

(7:50:22) Million Dollar Advice For Pentesting Students

(7:59:10) Privilege Escalation — Resources To Learn

(8:01:41) Privilege Escalation Using Manual Exploits

(8:32:30) Privilege Escalation Using MetaSploit Framework

Gophish — это мощный фишинговый фреймворк с открытым исходным кодом, который позволяет легко проверить подверженность вашей организации фишингу. Это важный инструмент для тестировщиков на проникновение и этичных хакеров.

103 000 просмотров

1,5 часа

2019 год

SQL-инъекция — распространенный метод взлома, используемый для извлечения или уничтожения данных из базы данных без разрешения. Это считается одной из главных угроз безопасности веб-приложений.

88 000 просмотров

1,5 часа

2021 год

HackerSploit

700 000 просмотров

150+ уроков по 15-20 минут

2017 год

edureka!

6 745 000 просмотров

10 часов

2019 год

The Cyber Mentor

278 000 просмотров

50 минут

2021 год

Simplilearn

196 000 просмотров

12 часов

2021 год

Aleksa Tamburkovski

370 000 просмотров

4 часа

00:00 Intro

3:00 Teaser

8:40 Install Virtual Box

13:07 Install Kali Linux — download

19:25 Install Kali Linux — setup Virtual Box

25:29 Install pycharm in kali linux

30:44 First Line in Python

33:00 Port Scanner (pt1)

46:35 Port Scanner (pt2)

53:33 Port Scanner (pt3)

1:00:15 Port Scanner (pt4)

1:11:37 Port Scanner (pt5)

1:21:35 Port Scanner (pt6)

1:34:22 Vulnerability Scanner (pt1)

1:38:32 Vulnerability Scanner (pt2)

1:45:41 Vulnerability Scanner (pt3)

2:02:58 Vulnerability Scanner (pt4)

2:17:55 Vulnerability Scanner (pt5)

2:21:41 Install Metasploit as a VM (BONUS VIDEO)

2:26:09 SSH Brute Force (pt1)

2:33:42 SSH Brute Force (pt2)

2:38:56 SSH Brute Force (pt3)

2:44:16 SSH Brute Force (pt4)

2:54:34 SSH Brute Force (pt5)

3:01:13 ARP Spoofing (pt1)

3:09:45 ARP Spoofing (pt2)

3:23:44 ARP Spoofing (pt3)

3:33:00 ARP Spoofing (pt4)

3:43:32 ARP Spoofing (pt5)

3:46:04 Password Sniffer (pt1)

3:51:39 Password Sniffer (pt2)

3:55:50 Password Sniffer (pt3)

4:03:10 Password Sniffer (pt4)

4:09:48 Password Sniffer (pt5)

Joseph Delgadillo

1 053 000 просмотров

8 часов

2018 год

На русском

Курсы по программированию на python (Этичный хакинг)

120 уроков по 10 минут

2020 год