Троянцы-вымогатели на мобильных устройствах: вперед, вперед, блок

Мобильные троянцы-вымогатели становятся все опаснее. В этом посте мы рассказываем о самых распространенных зловредах, их развитии и распространении, а также объясняем, как себя защитить.

На прошлой неделе мы говорили о троянах-вымогателях для ПК, которые вполне по заслугам получили прозвище «бич Интернета». Однако вымогатели есть не только для компьютеров, но и для мобильных устройств, и там они тоже растут и развиваются.

Сегодня мы поговорим о самых популярных версиях мобильных троянов-вымогателей. При подготовке этого поста мы использовали данные, собранные нашими защитными решениями.

Что это за зверь такой — мобильный троянец-вымогатель?

Многие люди уже знают, что такое трояны-вымогатели, и количество осведомленных растет с каждым днем. Самыми распространенными и опасными компьютерными вымогателями считаются шифровальщики — программы, шифрующие данные пользователей и требующие выкуп в обмен на ключ, который позволяет привести файлы в исходный вид.

Существует и другой тип вымогателей — блокеры. Эти зловреды блокируют доступ либо к браузеру, либо к операционной системе и требуют у жертвы деньги за возврат доступа к этим программам. Сейчас преступники практически не используют блокеры для ПК, отдавая предпочтение шифровальщикам, и не без причины. Дело в том, что на компьютере удалить блокер очень легко — достаточно отсоединить жесткий диск, подключить его к другому ПК и просто стереть вредоносные файлы.

На мобильных устройствах ситуация прямо противоположная. Шифровальщиков для гаджетов практически не существует, так как сама система Android и многие приложения регулярно копируют данные в облако. Поскольку потенциальная жертва легко может скачать копии украденных файлов из Интернета, вместо того чтобы платить выкуп, шифровальщики оказываются неприбыльными.

А вот на мобильных устройствах блокеры распространены гораздо сильнее, чем на ПК. Эти зловреды попросту подменяют своим интерфейсом окна всех приложений в телефоне. Жертва больше не может пользоваться устройством до тех пор, пока не заплатит выкуп. И из телефона, в отличие от компьютера, нельзя извлечь жесткий диск — память в смартфонах распаяна на материнской плате. Поэтому 99% вымогателей, атакующих мобильные устройства, — это блокеры.

Маленькие гиганты криминального рынка

В 2014–2015 годах выявились четыре основных семейства мобильных вымогателей, подмявших под себя весь «рынок». Это Svpeng, Pletor, Small и Fusob. Сейчас же Pletor почти исчез, так как его создатели переключились на развитие и распространение своего нового детища — печально известного трояна Acecard. Разработчики Svpeng тоже сменили поле деятельности и занялись раскруткой версии трояна, охотящейся за данными банковских карт. Так что сейчас пользователям мобильных устройств угрожают только два крупных семейства троянов-вымогателей — Small и Fusob; вместе в 2015–2016 годах эти зловреды завладели 93% «рынка».

Стоит отметить, что у семейств Fusob и Small много общего. Оба трояна показывают пользователям фальшивые сообщения, в которых власти якобы обвиняют жертв в правонарушениях. Оба пишут, что, если пользователь откажется платить, против него будет возбуждено уголовное дело.

Кроме того, эти трояны предлагают довольно странные способы оплаты: жертвы Fusob могут отправить выкуп с помощью подарочных карт iTunes, а жертвы Small — с помощью платежной системы Qiwi или же экспресс-ваучеров MoneyPak. Скорее всего, создатели обоих троянов — это русскоговорящие киберпреступники, выбравшие совершенно разную аудиторию.

Помимо описанной выше версии существует еще два других варианта Small. Один из них — это шифровальщик, который делает все то же, что и оригинал, но вдобавок еще шифрует файлы на SD-карте. Другой — это универсальный троян, умеющий воровать деньги и данные и, конечно же, блокировать инфицированное устройство.

Что будет дальше?

Мы начали говорить о том, что мобильные зловреды станут любимцами киберпреступников, еще тогда, когда их было очень, очень мало. Сейчас количество мобильных угроз растет быстрыми темпами и останавливаться не собирается. С 2014 года их число увеличилось в четыре раза!

Как развивались мобильные троянцы в прошлом году и что ждет нас в этом: https://t.co/mAr2YNCh4V pic.twitter.com/eAqCfJ0I6h

Количество жертв троянов-вымогателей тоже выросло более чем вдвое — с 2,04% до 4,63%. В прошлом году создатели таких зловредов в основном «паслись» в США — каждый десятый житель этой страны (из столкнувшихся с мобильными угрозами) был атакован именно вымогателем. Теперь же киберпреступники значительно нарастили активность в Германии и Канаде — здесь два из десяти атакованных пользователей сталкиваются с мобильными вымогателями, а в Великобритании, США и Казахстане блокеры встречались в каждой седьмой мобильной атаке. Что касается Италии и Нидерландов, то там с вымогателями рисковал познакомиться каждый десятый атакованный пользователь.

Очевидно, что в этом году популярность мобильных зловредов в общем и вымогателей в частности будет только расти. Подробнее о мобильных вымогателях и их развитии и распространении вы можете прочитать на securelist.ru.

Как себя защитить?

1. Загружайте приложения только из официальных магазинов (например, Google Play). Отключите установку подозрительных приложений из неизвестных источников в настройках телефона, во вкладке «Безопасность». Так вы будете точно знать, что никакое постороннее приложение не попадет к вам в устройство.

2. Не забывайте регулярно устанавливать обновления для вашей ОС и приложений. Вы можете настроить автоматическое обновление приложений, но с установкой новых версий ОС в любом случае придется возиться вручную, и мы рекомендуем с этим не затягивать.

3. Защитите свое устройство надежным антивирусом. Даже если вы соблюдаете все эти правила безопасности, вредоносные программы иногда попадаются и в Google Play, а порой их распространяют с помощью эксплойтов, использующих непропатченные уязвимости. Чтобы не стать жертвой мобильных вымогателей, мы рекомендуем вам установить полную версию Kaspersky Internet Security для Android — она следит за состоянием вашего устройства в реальном времени и позволяет отлавливать угрозы, как только они попадают на ваш аппарат.

Что такое троянские программы и какой ущерб они могут нанести?

И ночью отворилось чрево лошади, но было уже поздно. Поле длительной осады грекам, наконец, удалось захватить город Трою и положить конец Троянской войне. Тысячи лет спустя миф о троянском коне все еще жив, хотя и в нелестной интерпретации. Изощренная хитрость и чудо инженерной мысли греков дали название группе вредоносных цифровых инструментов, единственная цель которых – незаметно нанести ущерб компьютерам жертв. Они делают это путем считывания паролей, записи нажатия клавиш или загрузки других вредоносных программ, которые могут даже захватить компьютер целиком. Они могут совершать следующе действия:

В отличие от компьютерных вирусов и червей, троянские программы не способны к самовоспроизведению.

Типы троянских программ

Бэкдоры

Это один из самых простых, но потенциально наиболее опасных типов троянских программ. Такие программы могут загружать в систему всевозможные вредоносные программы, исполняя роль шлюза, а также повышать уязвимость компьютера для атак. Бэкдоры часто используется для создания ботнетов, когда без ведома пользователя компьютеры становятся частью зомби-сети, используемой для атак. Кроме того, бэкдоры позволяют выполнять на устройстве вредоносный код и команды, а также отслеживать веб-трафик.

Эксплойты

Эксплойты – это программы, содержащие данные или код, позволяющие использовать уязвимость в приложении на компьютере.

Руткиты

Руткиты предназначены для сокрытия определенных объектов или действий в системе. Их основная цель – предотвратить обнаружение вредоносных программ и, как результат, увеличить их время работы на зараженном компьютере.

Дропперы / Загрузчики

Одной из самых известных троянских программ-дропперов является вредоносная программа Emotet, которая, в отличие от бэкдора, сама по себе не может выполнять никакого кода на компьютере. Однако она загружает другие вредоносные программы, например банковский троян Trickbot и программу-вымогатель Ryuk. Дропперы похожи на трояны-загрузчики, но загрузчикам нужен сетевой ресурс для загрузки вредоносных программ из сети, а дропперы содержат другие вредоносные компоненты в своем программном пакете. Оба типа троянских программ могут удаленно обновляться их разработчиками так, чтобы их невозможно было обнаружить при антивирусной проверке даже с помощью новых описаний вирусов. Таким же образом к ним могут добавляться новые функции.

Банковские трояны

Банковские трояны встречаются наиболее часто. Распространение онлайн-банкинга и невнимательность некоторых пользователей делают банковские троянские программы перспективным способом для присвоения злоумышленниками чужих денег. Цель таких программ – получить учетные данные для доступа к банковским счетам. Для этого используется фишинг: предполагаемые жертвы перенаправляются на контролируемую злоумышленниками страницу для ввода учетных данных. Следовательно, для онлайн-банкинга необходимо использовать безопасные методы для входа в систему: приложение банка, а не ввод учетных данных в веб-интерфейсе.

Трояны, выполняющие DDoS-атаки

Распределенные атаки типа «отказ в обслуживании» (DDoS) продолжают будоражить интернет. В этих атаках к серверу или сети обращается огромное количество запросов, как правило, это делается с использованием ботнетов. Например, в середине июня 2020 года компания Amazon отразила рекордную по интенсивности атаку на свои серверы. В течение более трех дней на веб-сервисы Amazon обрушилось огромное количество запросов, скорость составляла 2,3 терабайта в секунду. Для достижения такой вычислительной мощности необходим огромный ботнет. Ботнеты состоят из так называемых компьютеров-зомби. На первый взгляд, эти компьютеры работают нормально, однако они также используются при совершении атак. Причиной является троянская программа с бэкдором, незаметно присутствующая на компьютере и при необходимости активируемая оператором. Результатом успешных ботнет и DDoS-атак является недоступность веб-сайтов или даже целые сетей.

Трояны, имитирующие антивирусы

Трояны, имитирующие антивирусы, особенно коварны. Вместо защиты устройства они являются источником серьезных проблем. Эти троянские программы имитируют обнаружение вирусов, тем самым вызывая панику у ничего не подозревающих пользователей и убеждая их приобрести эффективную защиту за определенную плату. Однако вместо полезного инструмента антивирусной проверки у пользователя возникают новые проблемы: его платежные данные оказываются переданы создателям троянской программы для дальнейшего несанкционированного использования. Поэтому никогда не следует переходить по ссылкам в предупреждениях о вирусах, особенно внезапно отображаемых в браузере при посещении веб-сайтов. Можно доверять только своему инструменту антивирусной проверки.

Похитители игровых аккаунтов

Этот тип программ похищает учетные записи онлайн-игроков.

Трояны, атакующие приложения для обмена мгновенными сообщениями

Эти троянские программы похищают учетные данные приложений для обмена мгновенными сообщениями, таких как ICQ, MSN Messenger, AOL Instant Messenger, Yahoo Pager, Skype и прочих. Можно утверждать, что в настоящее время эти мессенджеры практически не используются, однако новые приложения для обмена сообщениями также не защищены от троянов. Facebook Messenger, WhatsApp, Telegram и Signal тоже могут подвергнуться атакам троянских программ. Например, в декабре 2020 года было зафиксировано распространение троянских программ для Windows через канал Telegram. Службы обмена мгновенными сообщениями также должны быть защищены от опасных фишинговых атак.

В январе 2018 года исследователи «Лаборатории Касперского» обнаружили троян Skygofree – чрезвычайно продвинутую вредоносную программу, способную самостоятельно подключаться к сетям Wi-Fi, даже если эта функция отключена на устройстве пользователя. Троянская программа Skygofree также может отслеживать сообщения в популярном мессенджере WhatsApp: читать, а также похищать их.

Трояны-вымогатели

Этот тип троянских программ может изменять данные на компьютере, вызывая сбои в его работе или блокируя доступ к определенным данным. Злоумышленники обещают восстановить работоспособность компьютера или разблокировать данные только после получения требуемого выкупа.

SMS-трояны

Они могут показаться пережитком прошлого, однако все еще активны и представляют серьезную угрозу. SMS-трояны могут работать по-разному. Например, Faketoken – вредоносная программа для Android – массово рассылает SMS-сообщения на дорогие международные номера, при этом маскируясь в системе под стандартное SMS-приложение. Владельцу смартфона приходится оплачивать эту рассылку. Другие SMS-трояны подключаются к дорогим SMS-сервисам премиум-класса.

Трояны-шпионы

Троянские программы-шпионы могут следить за работой пользователя на компьютере: отслеживать вводимые с клавиатуры данные, делать снимки экрана и получать список запущенных приложений.

Трояны-сборщики адресов электронной почты

Эти вредоносные программы совершают несанкционированный сбор адресов электронной почты на компьютере.

Кроме того, существуют другие типы троянских программ:

Трояны – угроза для всех устройств

Троянские программы нацелены не только на компьютеры Windows, но и на компьютеры Mac и мобильные устройства, поэтому не следует, доверившись ложному чувству безопасности, работать в интернете без современной защиты от вредоносных программ, такой как Kaspersky Internet Security. Вредоносные программы часто попадают на компьютеры посредством зараженных вложений, текстовых сообщений с манипулятивным содержимым или поддельных веб-сайтов. Однако существуют также троянские программы, используемые секретными службами. Они могут быть установлены удаленно, незаметно для пользователя и без какой-либо реакции со стороны целевого устройства. Программное обеспечение Pegasus израильского производителя NSO, например, распространяется через сеть мобильной связи. Pegasus включает в мощный арсенал средств перехвата: можно считывать всю информацию на устройстве, записывать звонки, использовать телефон как подслушивающее устройство. В Германии полиция применяет государственную троянскую программу для контроля и отслеживания действий преступников. Однако это вредоносное ПО, официально известное как программное обеспечение для прослушивания телефонных разговоров, не может использоваться для наблюдения без постановления суда.

Киберпреступники используют трояны для нанесения максимального ущерба

В то время как государственные органы используют программы наблюдения для расследования уголовных преступлений, киберпреступники имеют прямо противоположные цели – чаще всего это личное обогащение за счет своих жертв. При этом злоумышленники используют различные средства, а иногда даже целые цепочки вредоносных программ. Как они это делают? Одним из примеров может быть незаметная установка на компьютер бэкдора посредством зараженного вложения электронной почты. Бэкдор обеспечивает тихую загрузку других вредоносных программ на компьютер. Другие примеры: кейлоггер, записывающий нажатия клавиш при вводе паролей или конфиденциальных данных, банковские троянские программы для кражи финансовых данных, программы-вымогатели, шифрующие весь компьютер и предоставляющие доступ к зашифрованным данным только после получения выкупа в биткойнах. Нашумевшая вредоносная программа Emotet, атаки которой периодически повторяются, описывается как «самая опасная вредоносная программа». Называемая также «Король троянцев», эта программа использовала сеть зараженных компьютеров для рассылки спам-сообщений и зараженных документов Word и Excel. Британским институтом стандартов (BSI) была создана отдельная страница с информацией об Emotet. Выводы

Проникновение на устройство

Троянскими программами можно заразиться не только при открытии вложений электронной почты, они также могут быть встроены в якобы бесплатные программы. Поэтому важно не использовать сомнительные источники загрузки программного обеспечения, такие как пакеты кодеков или взломанные программы, даже если на этом можно сэкономить несколько евро. Ущерб, причиняемый троянскими программами, часто превышает стоимость приобретения программного обеспечения через легальные каналы.

Троянские программы не следует путать с вирусами. Компьютерные вирусы самостоятельно распространяются в системе, в то время как троянские программы только «открывают двери», хоть и с потенциально разрушительными последствиями.

Ниже приведен список рекомендаций, как защитить себя и свои устройства от троянских программ:

Будьте осторожны при работе в интернете

В этой статье описаны самые известные типы троянских программ. Их всех объединяет то, что они могут попасть на устройство только с помощью пользователя. Однако этих угроз можно избежать, если соблюдать осторожность при работе в интернете, не открывать подозрительные вложения в сообщения электронной почты и устанавливать программы только из надежных источников. Более надежную защиту от троянских программ обеспечит также своевременно обновляемая операционная система и постоянно работающий антивирус.

Мошенники, новая схема

Вот такое письмо пришло мне сегодня по почте.

У меня для вас довольно неприятные новости.

Несколько месяцев назад я получил доступ в устройство через которое вы заходите в интернет и все это время наблюдаю за вами. Всему виной сайты для взрослых на которые вы заходите.

В общем-то сайты для взрослых, которые вы посещаете и стали ключом к моему проникновению к вашим данным. Я залил троянца, который каждые несколько часов обновляет свои сигнатуры, чтобы антивирусные программы не могли его распознать. Он дает мне доступ к вашим камере и микрофону. Кроме того, у меня есть все копии данных, включая фотографии, социальные сети, переписки и контакты.

Недавно у меня возникла отличная идея: сделать видео где в одной части экрана удовлетворяете себя, а в другой видео, которое в тот момент проигрывалось. Получилось очень занятно!

Не сомневайтесь, что я могу буквально в пару кликов мыши разослать это видео по всем вашим контактам. Я думаю вы бы хотели предотвратить подобное развитие событий.

Поэтому вот мое предложение. Вы переводите сумму эквивалентную 650 долларам на мой биткоин кошелек и мы забываем друг о друге, а все данные и видео я удаляю навсегда.

Поверьте, это очень скромная сумма за мои труды.

Как купить биткоин вы легко сможете найти при помощи поисковых систем по типу yandex или google

Мой биткоин-кошелек (btc-wallet): 15rCptPiVPGjxrwvcpWWooBUojVouXYUtW

На оплату у вас 50 часов, это более чем 2 суток, так что времени вполне достаточно.

Удачи и не держите зла. У каждого своя работа.

Похоже принц из Нигерии на изоляции обучился азам хакерства

Баяны

182K постов 12K подписчика

Правила сообщества

Сообщество для постов, которые ранее были на Пикабу.

Тоже сегодня получил такое, слово в слово)

Абьюз: история с хорошим концом

Год назад обратилась ко мне за помощью женщина.

Она много лет (порядка 20) состояла в браке с классическим абьюзером. Начиналась история красиво: романтика отношений, свадьба, после которой молодая семья переехала в добрачную квартиру молодой жены.

Довольно скоро муж перестал работать, стали проявляться психопатические черты характера, он все больше и больше контролировал жизнь своей жены.

На момент первой консультации ситуация была действительно плачевная: в семье работала только жена, муж был на полном ее обеспечении. Любой свой выход из дома она должна была согласовывать с мужем (разрешалось только на работу-с работы – причем не дай бог задержаться! – и в магазин). Малейшее неповиновение – скандал, рукоприкладство, оскорбления и унижения.

Мужа она очень боялась, а из своей собственной квартиры ей деваться было некуда.

Со стороны кажется несложным разрешить проблему: да уйди ты от него! Делов-то!

На деле все намного сложнее. Жертва такого насилия всегда находится в сильной психологической зависимости от абьюзера: она боится его, не видит возможности прекратить эти отношения, считает, что он не оставит ее в покое.

Мы составили план: сначала расторжение брака, потом – выселение из квартиры. Условием клиентки было полное отсутствие контактов ее с мужем. В суд ходила я без нее.

Перед подачей заявления о разводе женщина совершила побег из собственной квартиры: пока мужа не было дома собрала одежду, документы, и съехала к подруге, которая согласилась приютить ее на пару месяцев.

Заявление о расторжении брака было максимально простым: имущество не делили, просто просили расторгнуть брак. В суде я уже объяснила, что это история многолетнего домашнего насилия, и попросила не предоставлять срок для примирения, который нередко практикуется в таких ситуациях. Муж в суд приходил, против развода возражал, обвинял жену во всех смертных грехах: и по мужикам она ходит, и алкоголичка, и тунеядка, и в карты постоянно на деньги проигрывается… Судья спросила его: а вам тогда такой брак зачем?

После этого мы подали иск о выселении бывшего супруга как утратившего право пользования жилым помещением.

Он в суде пытался доказать, что в период брака вложил много денег в дорогостоящий ремонт квартиры (на самом деле нет), и поэтому имеет право на долю в квартире. Но вот незадача, в качестве доказательств ремонта смог предоставить только договор на замену окна (одного), где стороной числилась жена.

Суд принял решение о выселении. Казалось бы – все, граждане довольные расходятся по домам! Но нет.

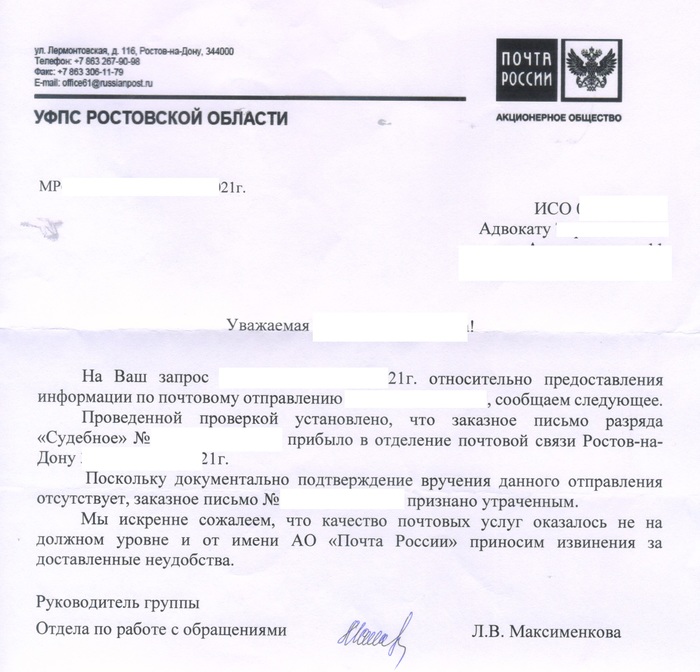

Начался цирк с конями: суд, несмотря на просьбу вручить исполнительный лист лично в руки представителю (мне), и направлять всю корреспонденции на мой адрес, взял, и направил исполнительный лист куда? Должнику!

Больше того, судя по почтовому трекингу, который мне любезно предоставил проштрафившийся суд после ругани, должник смог еще и получить исполнительный лист на самого себя.

Я написала жалобу в Почту России, и, к удивлению, получила ответ: отметка о вручении ошибочна, пардону просим.

В итоге, исполнительный лист все же попал к приставам, исполнительное производство возбудили. В квартиру хозяйка попала с приставами, когда он уже съехал, не забыв сменить замки.

Она боялась, что бывший муж разгромит квартиру, но он решил напакостить более изощренно: оставил сырую рыбу в шкафу, которая до момента вскрытия квартиры приставами простояла около месяца.

Но этот запах – мелочь по сравнению с тем грузом, от которого ей удалось избавиться.

От любви до самоанализа

Пришла и моя очередь поплакаться на Пикабу. Не знаю, товарищи, сама не справляюсь, поэтому просто хочу выговориться. Это мой самый первый пост и, наверное, последний.

В этом году мой муж принял решение сменить работу. У него очень хорошая должность, но работа начала приносить только стресс. Да и ему помогли найти место, которое ему по душе. Только зарплата ниже чем в два раза (официальная). У нас ипотека и еще кредит. Я скептически отнеслась к его решению, но в то же время сказала, что принимаю его решение и не хочу, чтобы он сидел на ненавистной ему работе только из-за зарплаты. Но мои прагматичные страхи имели место быть. Все это время он меня успокаивал и уверял, что мы справимся и все будет хорошо.

За всю нашу совместную жизнь это было единственное его решение, которое я приняла, но не разделила.

Мы планировали этим летом сходить в поход вдвоем, отдохнуть от всего, но из-за его смены работы пришлось переиграть все планы. Мы несколько отдалились друг от друга, а именно, секса стало очень мало. Я задала ему этот вопрос, на что получила ответ, мол, родная моя, не переживай, это все эта долбанная усталость, скоро все наладится. При этом сомнений в его любви ко мне как не было раньше, так и не появлялось. Он по прежнему меня обнимал, прижимал к себе и целовал. Все также дурачился.

И вот он уезжает на новую работу, с которой он должен вернуться в тот же день, что и уезжать на старую. Я сразу почувствовала, что что-то изменилось. Он о чем-то думал. Я подняла этот вопрос, на что получила ответ, что я накрутила, что все у нас хорошо, что он меня любит, что скоро мы отдохнем. И уехал на вахту.

В первые дни все было хорошо, но в какой-то из вечеров я не могла до него дозвониться и легла спать без нашего ритуального разговора перед сном. И у меня снова появилось предчувствие чего-то. Вроде, отмахнулась от него, но сама себе сказала «Эй, оно тебя еще ни разу не подводило».

Я согласилась на развод и он готов на него подать в январе, когда вернется с работы. А я понимаю, что умираю. Хочу подать на развод уже в этот четверг. Мне больно и обидно.

Обидно, что меня слили в унитаз. Обидно, что он сразу поставил под сомнение наши с ним отношения, а не двухдневный флирт, который даже не продолжился. Обидно, что при первом семейном кризисе мой муж даже не пытается все исправить, а просто находит причины все разрушить.

Выговорилась, хотя даже половины не написала.