что не входит в состав операционной системы симулятор хакера

Глючит или не запускается Hacker Simulator? Решение есть! Постоянные лаги и зависания — не проблема! После установки мода Hacker Simulator начала глючить или НПС не реагируют на завершение задания? И на этот вопрос найдется ответ! На этой странице вы сможете найти решение для любых известных проблем с игрой и обсудить их на форуме.

Игра не запускается

Игра вылетает на рабочий стол без ошибок.

О: Скорее всего проблема в поврежденных файлах игры. В подобном случае рекомендуется переустановить игру, предварительно скопировав все сохранения. В случае если игра загружалась из официального магазина за сохранность прогресса можно не переживать.

Hacker Simulator не работает на консоли.

О: Обновите ПО до актуальной версии, а так же проверьте стабильность подключения к интернету. Если полное обновление прошивки консоли и самой игры не решило проблему, то стоит заново загрузить игру, предварительно удалив с диска.

Ошибка 0xc000007b.

О: Есть два пути решения.

Первый — полная переустановка игры. В ряде случаев это устраняет проблему.

Второй состоит из двух этапов:

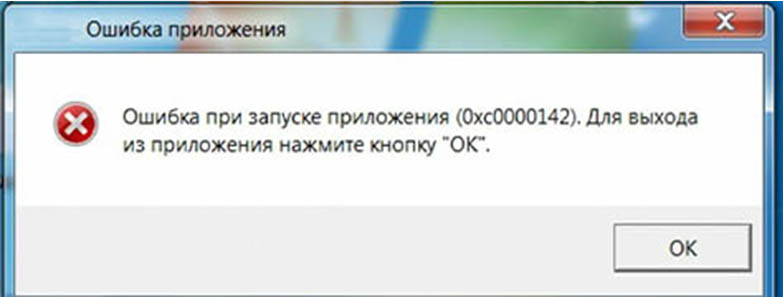

Ошибка 0xc0000142.

О: Чаще всего данная ошибка возникает из-за наличия кириллицы (русских букв) в одном из путей, по которым игра хранит свои файлы. Это может быть имя пользователя или сама папка в которой находится игра. Решением будет установка игры в другую папку, название которой написано английскими буквами или смена имени пользователя.

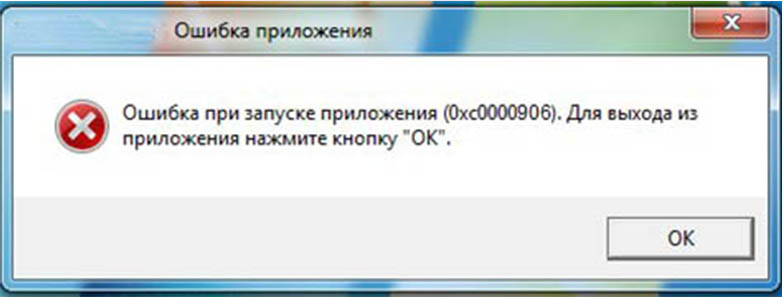

Ошибка 0xc0000906.

О: Данная ошибка связана с блокировкой одного или нескольких файлов игры антивирусом или “Защитником Windows”. Для её устранения необходимо добавить всю папку игры в исключени. Для каждого антивируса эта процедура индивидуально и следует обратиться к его справочной системе. Стоит отметить, что вы делаете это на свой страх и риск. Все мы любим репаки, но если вас часто мучает данная ошибка — стоит задуматься о покупке игр. Пусть даже и по скидкам, о которых можно узнать из новостей на нашем сайте.

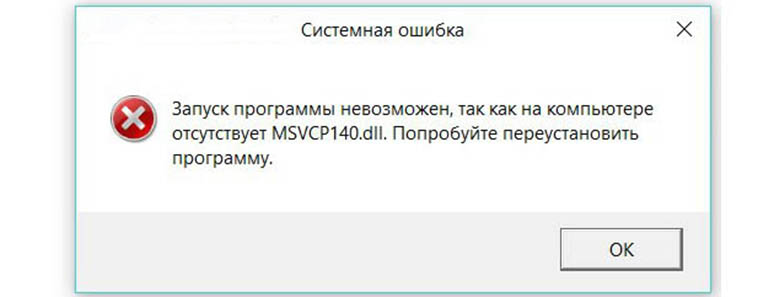

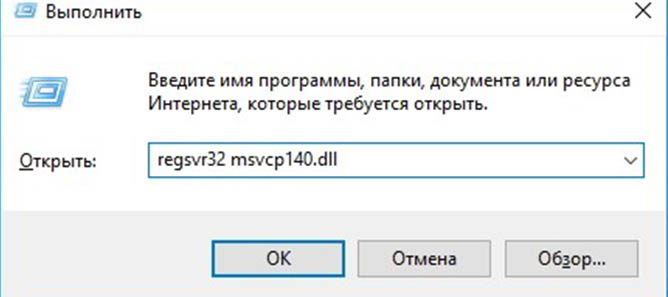

Отсутствует msvcp 140.dll/msvcp 120.dll/msvcp 110.dll/msvcp 100.dll

О: Ошибка возникает в случае отсутствия на компьютере корректной версии пакета Microsoft Visual C++, в который и входит msvcp 140.dll (и подобные ему). Решением будет установка нужной версии пакета.

После загрузки и установки нового пакета ошибка должна пропасть. Если сообщение об отсутствии msvcp 140.dll (120, 110, 100) сохраняется необходимо сделать следующее:

Ошибка 0xc0000009a/0xc0000009b/0xc0000009f и другие

О: Все ошибки начинающиеся с индекса 0xc0000009 (например 0xc0000009a, где на месте “а” может находиться любая буква или цифра) можно отнести к одному семейству. Подобные ошибки являются следствием проблем с оперативной памятью или файлом подкачки.

Размер файла подкачки должен быть кратен 1024. Объём зависит от свободного места на выбранном локальном диске. Рекомендуем установить его равным объему ОЗУ.

Если ошибка 0xc0000009а сохранилась, необходимо проверить вашу оперативную память. Для этого нужно воспользоваться функциями таких программ как MemTest86, Acronis, Everest.

Игра тормозит и лагает

Скорее всего данная проблема носит аппаратный характер. Проверьте системные требования игры и установите корректные настройки качества графики. Подробнее об оптимизации игры можно почитать на форуме. Также загляните в раздел файлов, где найдутся программы для оптимизации Hacker Simulator для работы на слабых ПК. Ниже рассмотрены исключительные случаи.

Появились тормоза в игре.

О: Проверьте компьютер на вирусы, отключите лишние фоновые процессы и неиспользуемые программы в диспетчере задач. Также стоит проверить состояние жесткого диска с помощью специализированных программ по типу Hard Drive Inspector. Проверьте температуру процессора и видеокарты —возможно пришла пора обслужить ваш компьютер.

Долгие загрузки в игре.

О: Проверьте состояние своего жесткого диска. Рекомендуется удалить лишние моды — они могут сильно влиять на продолжительность загрузок. Проверьте настройки антивируса и обязательно установите в нём “игровой режим” или его аналог.

Hacker Simulator лагает.

О: Причинами периодических тормозов (фризов или лагов) в Hacker Simulator могут быть запущенные в фоновом режиме приложения. Особое внимание следует уделить программам вроде Discord и Skype. Если лаги есть и в других играх, то рекомендуем проверить состояние жесткого диска — скорее всего пришла пора заменить его.

Проблемы с модами

Ошибки загрузки/обновления

Проверьте стабильность подключения к интернету, а также скорость загрузки. При слишком высоком пинге или низкой пропускной способности обновление может выдавать ошибки.

Если магазин или лончер Hacker Simulator не завершает обновления или выдает ошибки, то переустановите саму программу. При этом все скачанные вами игры сохранятся.

Запустите проверку целостности данных игры.

Проверьте наличие свободного места на том диске, на котором установлена игра, а также на диске с операционной системой. И в том и в другом случае должно быть свободно места не меньше, чем занимает игра на текущий момент. В идеале всегда иметь запас около 100Гб.

Проверьте настройки антивируса и “Защитника Windows”, а также разрешения в брандмауэре. Вполне возможно они ограничивают подключение к интернету для ряда приложений. Данную проблему можно решить и полной переустановкой магазина или лончера т.к. большинство из них попросит предоставить доступ к интернету в процессе инсталляции.

О специфических ошибках связанных с последними обновлениями можно узнать на форуме игры.

Вопросы по прохождению

Ответы на все вопросы касающиеся прохождения Hacker Simulator можно найти в соответствующих разделах Wiki, а также на нашем форуме. Не стесняйтесь задавать вопросы и делиться своими советами и решениями.

Что не входит в состав операционной системы симулятор хакера

Дворовый турнир:

1. Тактовую частоту измеряют в: ГГц

2. Гипертекст это: Текст, в котором может осуществлятся переход по выделенным меткам

3. Перезаписываемые лазерные диски называются: DVD-RW

4. Принтер предназначен для: Вывода информации на бумагу

5. Программой архиватором называют: Программу для сжатия файлов

6. Производительность компьютера зависит от: Тактовой частоты процессора

7. Компьютерные вирусы: Создаются людьми специльно для нанесения ущерба ПК

8. Наименьшей единицей измерения информации является: бит

9. Жесткие диски получили название: Винчестер

10. Для подключения компьютера к телефонной сети используется: Модем

11. Сколько бит содержится в одном байте: 8

12. Выберите правильный порядок возрастания: Байт, килобайт, мегабайт, гигабайт

13. Для долговременного хранения информации служит: Жесткий диск

14. Какая программа обязательна для установки на компьютер: Операционная система

15. Процессоры различаются между собой: Разрядностью и тактовой частотой

Городской турнир:

1. Системное время компьютера постоянно сбрасывается, как решить проблему: Заменить батарейку BIOS

2. Какой тип кабеля наиболее восприимчив к электронным помехам: Неэкранированная витая пара

3. Какой из перечисленных IP-адресов является корректным с точки зрения формата: 192.168.0.3

4. Что такое браузер: Программа для просмотра интернет-страниц

5. Какое из устройств не относится к HID устройствам: Процессор

6. Укажите максимально быстрый тип кэша в процессоре: L1

7. Какое устройство необходимо внедрить в сеть для фильтрации трафика на границе между внешней и внутренней локальной сетью, пропуская только разрешенные пакеты: Межсетевой экран

8. Объем информации в DVD: 4.7 Гбайт

9. Графика в виде совокупности точек называется: Растровой

10. На задней панели компьютера расположен 25-ти контактный разъем типа «папа». Что это: COM порт

11. Витая пара, коаксиальный, оптоволоконный — это: Кабели, используемые для создания сети

12. Что из перечисленного происходит при использовании RAID-массивов: Повышается надёжность хранения данных

13. Компьютер, подключенный к Интернет, обязательно имеет: IP-адрес

14. Какая из файловых систем предназначена для оптических носителей: UDF

15. Элементарным объектом, используемым в растровом графическом редакторе является: Пиксель

Региональный турнир:

1. Какой сетевой протокол для работы использует утилита ping: ICMP

2. Какой протокол проверяет соответствие ip-адресов mac-адресам: ARP

3. Для каких целей служит система DNS: Для получения информации о доменах

4. Какой из перечисленных параметров клиент не может получить от DHCP cервера: IP-адрес SMTP сервера

5. Какой номер порта официально выделен IANA для протокола SMTP: 25

6. Какая технология предусмотрена специально на случай сбоя жесткого диска сервера: RAID

7. Какой вид атаки осуществляется для перехвата пакетов: Снифинг

8. Какую утилиту из необходимо использовать для сканирования IP-сетей: nmap

9. Какой из перечисленных протоколов реализует гарантированную доставку информационных пакетов: Протокол TCP

10. Какая команда Windows XP позволяет вывести на экран таблицу маршрутизации: route

11. Какой протокол не является протоколом электронной почты: HTTP

12. Какой из перечисленных протоколов реализует не гарантированную доставку информационных пакетов: Протокол IP

13. При помощи какой команды Windows возможно проверить наличие TCP-сервера на произвольном порту удаленного компьютера: telnet

14. На каком уровне сетевой модели OSI функционирует маршрутизатор: Сетевой

15. Какое из перечисленых средств применяется для диагностики уязвимостей серверов: Сканер XSpider

Федеральный турнир:

1. В ANSI/SQL какой из операторов позволяет объединить результаты нескольких запросов, не исключая одинаковые строки: union

2. Какой тип сервера позволит организовать общий доступ нескольких рабочих станций в Интернет: Proxy-сервер

3. HTML. Что определяет атрибут colspan тега

4. В ANSI/SQL

Дворовый турнир:

1. Тактовую частоту измеряют в: ГГц

2. Гипертекст это: Текст, в котором может осуществлятся переход по выделенным меткам

3. Перезаписываемые лазерные диски называются: DVD-RW

4. Принтер предназначен для: Вывода информации на бумагу

5. Программой архиватором называют: Программу для сжатия файлов

6. Производительность компьютера зависит от: Тактовой частоты процессора

7. Компьютерные вирусы: Создаются людьми специльно для нанесения ущерба ПК

8. Наименьшей единицей измерения информации является: бит

9. Жесткие диски получили название: Винчестер

10. Для подключения компьютера к телефонной сети используется: Модем

11. Сколько бит содержится в одном байте: 8

12. Выберите правильный порядок возрастания: Байт, килобайт, мегабайт, гигабайт

13. Для долговременного хранения информации служит: Жесткий диск

14. Какая программа обязательна для установки на компьютер: Операционная система

15. Процессоры различаются между собой: Разрядностью и тактовой частотой

Городской турнир:

1. Системное время компьютера постоянно сбрасывается, как решить проблему: Заменить батарейку BIOS

2. Какой тип кабеля наиболее восприимчив к электронным помехам: Неэкранированная витая пара

3. Какой из перечисленных IP-адресов является корректным с точки зрения формата: 192.168.0.3

4. Что такое браузер: Программа для просмотра интернет-страниц

5. Какое из устройств не относится к HID устройствам: Процессор

6. Укажите максимально быстрый тип кэша в процессоре: L1

7. Какое устройство необходимо внедрить в сеть для фильтрации трафика на границе между внешней и внутренней локальной сетью, пропуская только разрешенные пакеты: Межсетевой экран

8. Объем информации в DVD: 4.7 Гбайт

9. Графика в виде совокупности точек называется: Растровой

10. На задней панели компьютера расположен 25-ти контактный разъем типа «папа». Что это: COM порт

11. Витая пара, коаксиальный, оптоволоконный — это: Кабели, используемые для создания сети

12. Что из перечисленного происходит при использовании RAID-массивов: Повышается надёжность хранения данных

13. Компьютер, подключенный к Интернет, обязательно имеет: IP-адрес

14. Какая из файловых систем предназначена для оптических носителей: UDF

15. Элементарным объектом, используемым в растровом графическом редакторе является: Пиксель

Региональный турнир:

1. Какой сетевой протокол для работы использует утилита ping: ICMP

2. Какой протокол проверяет соответствие ip-адресов mac-адресам: ARP

3. Для каких целей служит система DNS: Для получения информации о доменах

4. Какой из перечисленных параметров клиент не может получить от DHCP cервера: IP-адрес SMTP сервера

5. Какой номер порта официально выделен IANA для протокола SMTP: 25

6. Какая технология предусмотрена специально на случай сбоя жесткого диска сервера: RAID

7. Какой вид атаки осуществляется для перехвата пакетов: Снифинг

8. Какую утилиту из необходимо использовать для сканирования IP-сетей: nmap

9. Какой из перечисленных протоколов реализует гарантированную доставку информационных пакетов: Протокол TCP

10. Какая команда Windows XP позволяет вывести на экран таблицу маршрутизации: route

11. Какой протокол не является протоколом электронной почты: HTTP

12. Какой из перечисленных протоколов реализует не гарантированную доставку информационных пакетов: Протокол IP

13. При помощи какой команды Windows возможно проверить наличие TCP-сервера на произвольном порту удаленного компьютера: telnet

14. На каком уровне сетевой модели OSI функционирует маршрутизатор: Сетевой

15. Какое из перечисленых средств применяется для диагностики уязвимостей серверов: Сканер XSpider

Федеральный турнир: Hacknet – увлекательный симулятор хакера, в котором вы будете играть роль некоего взломщика, работающего через специальный компьютерный терминал. Тут вам придется взламывать различные системы, скачивать взломанные файлы, разбираться с интригами и заговорами, и что не менее интересно, заниматься расследованием… И первым делом стоило бы сказать о том, что в этой игре геймплей основан на интерфейсе компьютерного терминала. То есть, вам не придется управлять каким-то персонажем и бегать по локациям – все действия происходят на экране вымышленного монитора, за которым вы в роли хакера как раз-таки и будете следить. Все, что вам нужно делать, это следить за происходящим на экране, выискивать ключевые слова, важные моменты, подсказки и многое другое, и использовать это во взломах. При всем вышесказанном игра не лишена еще и сюжетной линии. По сюжету, какое-то время назад погибает известный хакер. В СМИ все представлено как несчастный случай, но главный герой не из тех, кто верит всему, о чем говорят по телевизору. Он сразу же заподозрил что-то неладное и решил заняться расследованием. Вы же, решившись начать играть в Hacknet, будете как раз-таки и заниматься расследованием этого непростого дела. Здесь вы попадете в уникальный и очень необычный мир. Тут нет бегающих персонажей, ролевой прокачки или сражений. Весь геймплей основывается на кодах, словах, командах и указаниях, которые вы должны будете беспрекословно выполнять. Хотя опять же, есть и тут кое-что интересное. С одной стороны, вам придется постоянно выполнять указание некоего Бита, призрака того самого погибшего хакера, но с другой стороны, вы можете и не делать то, что он говорит, а следовать своим инстинктам. И к слову, от вас будет зависеть очень многое – пренебрегая указаниями Бита и делая все по-своему, вы будете менять сюжет. Hacker Evolution — одна из самых популярных игр в жанре симулятора жизни хакеров. В основе сюжета лежит история о мире, переживающем киберкатастрофу: неизвестный злоумышленник взломал Нью-Йоркскую фондовую биржу. Главная корпорация в этом происшествии — Xenti, разрабатывающая новый способ передачи данных. Игра представляет собой набор информации, расположенной в четырех окнах — перед игроком выводится карта мира, место для ввода команд, системная панель и мессенджер. На карте мира расположены координаты вышек, к которым необходимо подключаться через прокси-сервер и красть нужную информацию. Основные действия осуществляются с помощью консоли — она выглядит максимально просто. Единственная проблема — для «опытных хакеров» список доступных команд может показаться слишком скудным, поскольку главная задача игры — взламывать компании по подготовленному сценарию, так что много фантазии и творчества применить не получится. В системной панели можно следить за прогрессом игры — на нее выводятся число совершенных взломов, игровые очки и конфигурация системного блока игрока. Кроме того, в этом окне можно следить за количеством заработанных денег, на которые можно проапгрейдить компьютер и докупить нужное «железо» для очередной кибератаки. Несомненный плюс игры — виртуальный помощник, который прячется в мессенджере. Обычно он раздает задания и помогает при любом удобном случае. Как и в случае с любым мало-мальски профессиональным хакером, в этой игре главный персонаж ни в коем случае не должен выдать себя. Если шкала заметности заполняется до предельно допустимых значений, игра заканчивается. Самый необычный симулятор хакера. В отличие от предыдущей игры главный экран, в котором разворачиваются основные действия, выглядит менее профессионально, но простота компенсируется дополнением в виде элементов хоррора. Создатели — российская команда Reflect Studios — предлагают игрокам погрузиться в «теневой» интернет. Погружение в не самые приятные глубины интернета сопровождается постоянными атаками хакеров. Главная цель — исследовать всевозможные запретные ресурсы для того, чтобы найти URL «Красной комнаты». На миссию отводится 30 внутриигровых дней, но, поскольку нетсталкинг в абсолютно тихой ночной комнате прерывается внезапными криками и крайне пронзительными сигналами, держать себя в руках день ото дня становится все сложнее. Помимо просиживания времени за компьютером и просмотра крайне странных ресурсов, от частных нападений хакеров придется скрываться в темноте — при любом подозрительном звуке нужно срываться со стула и бежать в сторону переключателя света. Игра уже успела обрести определенный успех — в частности, в нее поиграл самый популярный в мире блогер PewDiePie и остался крайне доволен. Одна из самых достоверных и сложных игр. По некоторым данным, в разработке принимали участие настоящие хакеры. Здесь все очень сурово: черная консоль, беспрерывный ввод команд и ваши мозги. Игра состоит из ряда миссий — задач, которые приходят от главного босса. Чаще всего это взлом конкретного сервера с помощью своих хакерских утилит. Сюжет банальный и очень простой, но сам игровой процесс захватывает. Безусловный плюс игры в огромном количестве команд, а также логических головоломок, которые максимально приближены к реальности. Взломщик — наиболее традиционная версия для начинающих хакеров. Действие игры происходит в окне операционной системы Windows: на рабочем столе расположены компьютер, жесткий диск, корзина и прочие всем известные ярлыки. По сути «Взломщик» можно назвать симулятором обычного пользователя ПК, который иногда может побаловать себя взломами. Здесь можно как посетить интернет и попереписываться по почте, так и взломать своих друзей из соцсетей. Основные действия безумно напоминают популярную игру Sims: главному герою придется устроиться на работу, накопить деньги на аппаратуру или развлечения, чтобы потом, к примеру, покататься на сноуборде. Попутно необходимо составить резюме, сходить на работу и после расслабиться в каком-нибудь баре. Также можно обустроить свою квартиру нужной мебелью, построить собственный сад, чтобы, допустим, устроиться садоводом, и тому подобное. Единственное различие — в перерывах между симулятором скучной жизни необходимо взламывать все, что плохо лежит. Andromeda — компания, создавшая вирус Revelation, главной задачей которого является уничтожить интернет. А компания Arunmor наоборот, создала вирус Faith, задача которого — стереть с лица земли Revelation. Игрок должен выбрать, за какую сторону действовать, либо пойти по свободному пути и сосредоточиться на фрилансинговом взломе. Вы — агент корпорации Uplink Corporation, которая предоставляет работу для хакеров. Садясь за свой рабочий стол в офисе, игроку с ходу необходимо выполнить несколько задач: взломать главу отдела определенной компании, украсть файл, подменить одну информацию на другую. Для этих действий игра предлагает множество способов: тут и свой брутфорс, который подбирает пароль от защищенного сервера, и Trace Tracker для незаметных хакерских деяний, для копирования подойдет File Copier, для удаления — File Deleter, и масса других удобных утилит. Каждая подобная программа имеет апгрейд: быстрый взлом, удобные утилиты и т.д. Каждая новая версия стоит денег: чем лучше она, тем, естественно, дороже. Задача игрока — распределить бюджет таким образом, чтобы хватило на наиболее продвинутые версии программ. Кроме того, в игре существуют рабочие рейтинги: в случае добросовестного выполнения заданий игрок успешно продвигается вверх по карьерной лестнице, но, к примеру, взлом сервера ФБР или подмена приговора серийному убийце на оправдательный максимально негативно сказываются на рейтинге работника. Как и у любого успешного сотрудника крупной компании, с продвижением на более высокие посты у игрока появляются сильные враги. Это могут быть коллеги по работе, обычные преступники, заказные хакеры и тому подобное. Кто такой хакер? Большинство людей, которые далеки от программирования, представляют перед собой злостного преступника, взламывающего системы безопасности банков, чтобы украсть деньги. Что-то вроде героя Хью Джекмана из фильма «Пароль — “Рыба-меч”», который взламывает шифр Вернама, чтобы украсть из правительственного фонда 9,5 млрд. долларов. Здесь сосредоточимся на правовой стороне взлома, а если ваши представления навеяны именно фильмами, для вас мы подготовили подробный обзор профессии специалиста по кибербезопасности. Хакером можно быть и легально. Легальных хакеров называют пентестеры, или «этичные хакеры». Вот только нужно хорошо знать, что можно делать во время тестирования системы на проникновение, а что — нельзя. Иначе можно получить вполне реальные проблемы с законом. Совсем недавно мы запустили курс «Этичный хакер», и в этой статье мы поговорим, как заниматься хакингом, зарабатывать на этом неплохие деньги и при этом не иметь проблем с законом. Поехали. Для начала поговорим о проблемах, которые могут свалиться на хакера. Практически все правонарушения, связанные со взломом систем и получения доступа к ним, касаются трех законов: Согласно ст. 13. КоАП РФ (Административные правонарушения в области связи и информации), за разглашение информации с ограниченным доступом, нарушение порядка хранения, использования и распространения персональных данных может грозить штраф от 300 до 20 000 рублей. Это для физических лиц. Для юридических лиц размер штрафа гораздо больше. В основном она касается людей, которые имеют доступ к подобной информации, и организаций, которые собирают персональные данные клиентов. К примеру, интернет-магазин собирает клиентскую базу с именами, номерами телефонов и email-ами. А ушлый менеджер решает собрать базу и скопировать ее для дальнейшей продажи на сторону. Если подобное действие не стало причиной серьезного ущерба, а на менеджера не поступило жалоб в правоохранительные органы, то правонарушение может быть квалифицировано по ст. 13.11 п. 8 КоАП РФ. Наказание за него — штраф в размере от 30 000 до 60 000 рублей. Что касается уголовного законодательства, то хакеру-злоумышленнику в большинстве случаев грозят следующие статьи УК РФ: Небольшое отступление. Пентестеры также используют сторонние программы для взлома систем безопасности и получения доступа к закрытой информации. Легальных программ для взлома не существует, поэтому компания, которая заказывает пентестинг, должна в письменной форме дать добровольное согласие на использование сторонних программ. Также пентестеры обычно подписывают соглашение о неразглашении сведений, полученных в ходе атак. Пентестер — это хакер, который работает полностью легально и в рамках закона. Суть его работы — поиск уязвимостей в системах безопасности. Пентестер работает исключительно по программам Bug Bounty или после заключения контракта с компанией. Из-за того, что сам процесс пентестинга связан со взломом защиты, процедура очень формализованная. Нельзя просто найти уязвимость в системе защиты и указать на нее владельцу. Потому что за это можно получить вполне реальное обвинение. В 2017 году 18-летний хакер нашел уязвимость в системе безопасности венгерской транспортной компании BKK. Баг был простой — с помощью инструментов для разработчика в браузере парень изменил исходный код страницы, вписав свою цену на билет (20 центов вместо 30 евро). Валидация цены не проводилась ни на сервере, ни на стороне клиента, поэтому хакер смог купить билет за эту цену. После этого он обратился к представителям компании, раскрыв всю информацию об уязвимости. Но получил не благодарность, а уголовное дело. Транспортная компания «обиделась» и подала на него в суд. Парня арестовали. История закончилась хорошо. Она получила большой резонанс в СМИ, пользователи просто обрушили рейтинг компании в Facebook. А с учетом того, что компания якобы тратила свыше миллиона долларов на защиту данных каждый год, обнаружение такого глупого бага, которым мог воспользоваться любой человек, просто уничтожило ее репутацию. У парня были благородные намерения — он хотел указать на дыру в системе продаж билетов, наглядно продемонстрировав ее. Но при этом его действия все равно можно квалифицировать как взлом системы безопасности. А это уголовное дело. Формально компания была полностью права, выдвигая ему обвинения. Какими бы ни были намерения парня, он нарушил закон. И от реального срока его спас только общественный резонанс. Большинство крупных компаний ведут Bug Bounty — специальные программы, в которой компании-разработчики ПО или сайтов предлагают вознаграждение за найденные уязвимости. Компаниям выгоднее платить за найденные ошибки, чем разбираться с последствиями, к которым могут привести эксплойты и уязвимости. Большинство таких программ размещены на сайтах HackerOne и BugCrowd. К примеру, вот программы Bug Bounty от Google API, Nginx, PayPal, GitHub, Valve. Средний размер премии за каждый найденный баг в этих программах — 1000 долларов. Есть огромное количество компаний поменьше, которые предлагают 50-100 долларов за ошибку. Даже Пентагон запускал Bug Bounty! Это же просто мечта для хакера — взломать систему защиты Пентагона, да еще и получить деньги за это от правительства США. Но даже опубликованная Bug Bounty не означает, что можно ломать и искать дырки где попало. В описании программы владельцы прописывают, какие именно уязвимости будут рассматриваться. К примеру, Uber дает очень подробное объяснение, что входит в их программу Bug Bounty, а что — нет. Компания хочет найти уязвимости в системах доступа и хранения данных, возможностей фишинга, оплаты и счетов, несанкционированных действий со стороны пользователя и сотрудников компании. Но в программу не входят общие баги приложения, отчеты о мошенничестве, баги в работе с соцсетями и email-рассылкой. Впрочем, с чувством юмора у них все нормально. Потому что среди неоплаченных действий есть и следующее: Entering the Uber offices, throwing crisps everywhere, unleashing a bunch of hungry raccoons, and hijacking an abandoned terminal on an unlocked workstation while staff are distracted Входить в офис Uber, разбрасывая везде чипсы, выпуская кучу голодных енотов и захват свободного терминала или рабочего места, пока сотрудники сбиты с толку. Чем подробнее описана Bug bounty, тем проще пентестеру понять, что можно «пробовать на зуб», а чего делать не стоит. При этом есть общие правила, которые нарушать нельзя. К примеру, при обнаружении уязвимостей в базах данных пользователей нельзя пытаться скачать какие-либо личные данные. Даже при участии в программе это может быть расценено как нарушение закона. Потому что здесь нарушаются права именно пользователей, к которым Bug bounty не имеет никакого отношения. Российский рынок пентестинга тоже активно развивается. На нем уже есть ряд крупных игроков, которые работают с большими корпорациями. К примеру, Digital Security, НТЦ «Вулкан», Group-IB, BI.ZONE, «Лаборатория Касперского». Но конкуренция на рынке еще довольно невысокая, так что можно вполне комфортно работать и индивидуально. Некоторые крупные компании вроде «Газпрома» или банковских организаций создают отдельные внутренние подразделения пентестеров, чтобы не раскрывать конфиденциальные данные сторонним организациям. Поэтому для пентестера есть несколько возможностей: Чтобы подстраховаться от нечестных компаний, рекомендуем работать через сайты HackerOne и BugCrowd. Просто зарегистрируйтесь и подавайте заявки с обнаруженными багами через них. Единственное правило — очень детально читать описание программы. Если компания пишет, что платит за уязвимости баз данных, то искать нужно только там. Даже если вы найдете баг где-нибудь еще, то за него не заплатят. Даже наоборот — могут начаться проблемы. Уэсли Вайнберг в 2015 году нашел одну из самых серьезных брешей в защите Instagram. В ходе пентестинга он обнаружил Ruby-уязвимость, которая позволила ему запустить удаленное воспроизведение произвольного кода. Это позволило ему прочитать файлы конфигурации, которые содержали доступы к базе PostgreSQL. Там были 60 аккаунтов сотрудников Instagram и Facebook. Как утверждает Вайнберг, взломать их не составило труда — большинство паролей были крайне слабыми — вроде «password» или «instagram». Далее он получил доступ к нескольким ключам Amazon Web Services, которые ассоциировались с 82 бакетами S3. И в этих бакетах было настоящее сокровище для хакера: исходные коды Instagram, SSL-сертификаты, API-ключи, данные email-сервера, ключи подписей для приложений iOS и Android. Можно сказать, что пентестер получил полный доступ ко всем секретным материалам Instagram. Он честно сообщил об этой находке представителям Facebook. За один баг ему действительно выплатили 2500 долларов. Но также он получил обвинение в несанкционированном доступе к аккаунтам сотрудников, бан в программе Bug bounty от Facebook и угрозу уголовного преследования. Хотя уголовное дело не было возбуждено, нервы пентестеру потрепали изрядно. Так что следование прописанным пунктам Bug bounty — это просто обязательно. Иначе можно получить не премию, а обвинение. Пентестер — это одновременно «универсальный солдат» и узконаправленный специалист. Ему нужно обладать широкими знаниями во многих отраслях программирования и при этом глубокими навыками в одной или нескольких сферах. В целом считается, что Junior-пентестер должен обладать следующими знаниями: Также нужно научиться использовать программы для пентестинга вроде BurpSuite, SqlMap, Nmap, IP Tools и Acunetix. Собственно, именно поэтому в пентестинг рекомендуют идти тем специалистам, у которых уже есть определенный бэкграунд в разработке или тестировании. Потому что даже для уровня Junior количество необходимых знаний просто огромно. И напоследок мы собрали несколько популярных ресурсов, на которых можно получить всю необходимую информацию для профессии пентестера: Если вы хотите стать пентестером — путь открыт. Но вот стать хорошим пентестером, который зарабатывает десятки тысяч долларов в месяц, намного сложнее. Это уже больше похоже на искусство, а не на ремесло. Готовы к такому? Тогда вперед! А промокод HABR даст вам получить дополнительные 10% к скидке указанной на баннере.

1. В ANSI/SQL какой из операторов позволяет объединить результаты нескольких запросов, не исключая одинаковые строки: union

2. Какой тип сервера позволит организовать общий доступ нескольких рабочих станций в Интернет: Proxy-сервер

3. HTML. Что определяет атрибут colspan тегаHacknet на ПК (Русская версия)

У нас вы можете скачать Hacknet торрент последнюю версию бесплатно на компьютер.Во что поиграть фанату хакерских взломов

Hacker Evolution

Welcome to the game

Взломщик (Hacker 2000)

Uplink

Этичный хакинг: как взламывать системы и при этом зарабатывать легально

Что грозит хакеру по закону РФ

Пентестер: отличия от хакера

Но есть несколько серьезных отличий:Bug Bounty: как участвовать правильно

Что должен уметь пентестер

Где учиться на пентестера