Что такое эксплойт в играх

Немного о взломе PlayStation 4: эксплоиты, их реализация и многое другое

В сообществе PlayStation 4 нередко поднимаются всевозможные разговоры о взломе консоли, запуске пиратских приложений и игр. Но стоит ли взлом того, и с чем предстоит столкнуться людям, которые все же решили ступить на скользкую дорожку пиратства. В рамках этого блога, я постараюсь ответить на ряд этих вопросов, а также затронуть сам принцип обхода защиты приложений в PlayStation 4.

Пару слов непосредственно о «Взломе»

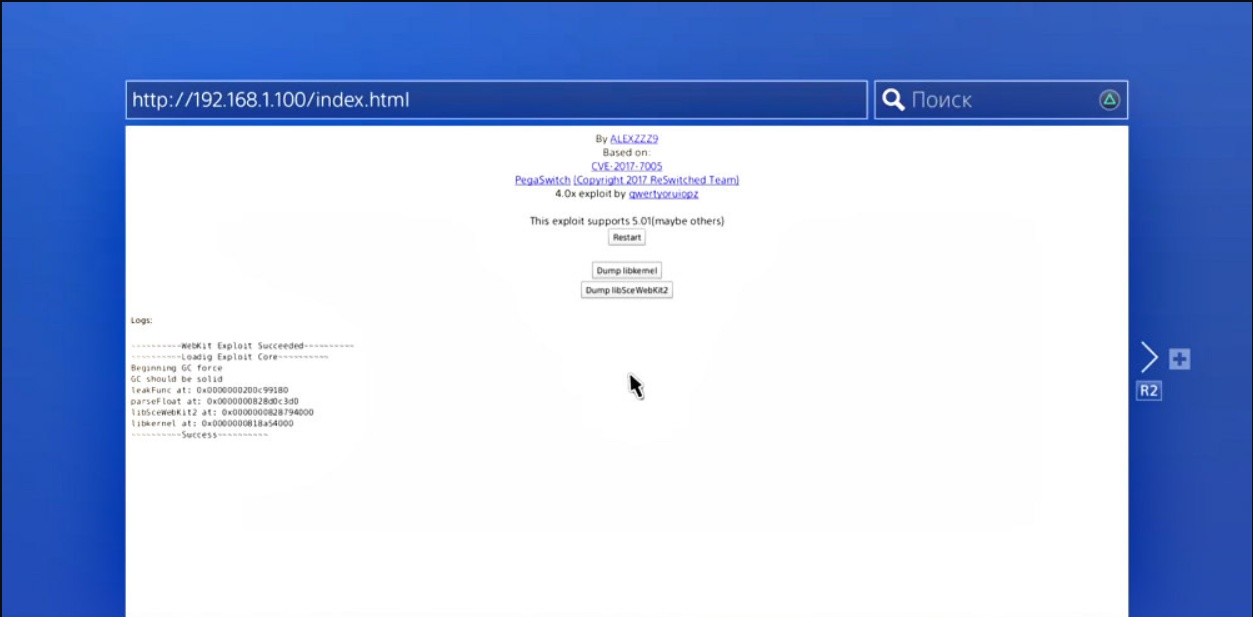

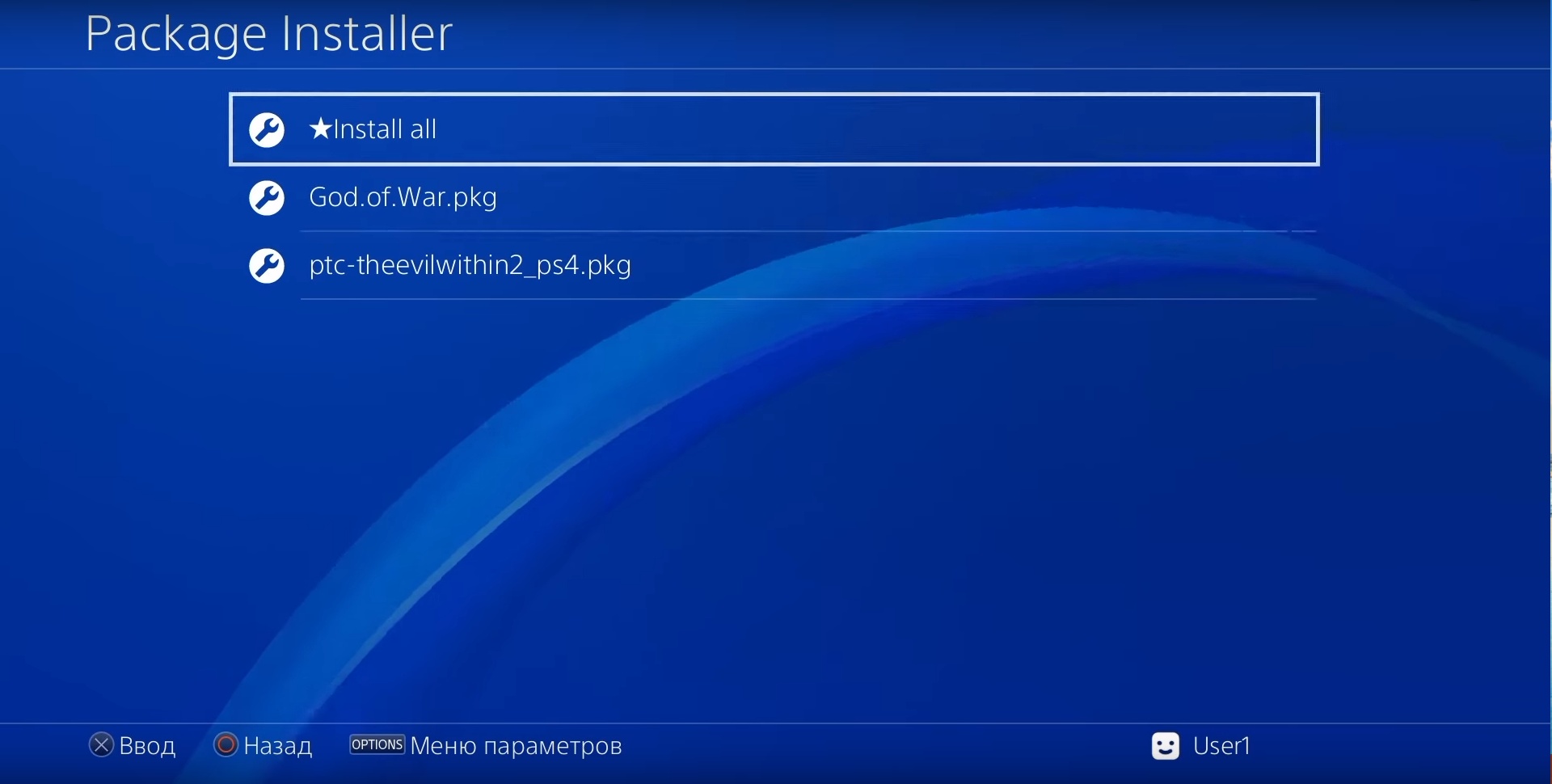

Сейчас и речи нет о полноценном обходе защиты на PS4, весь запуск пиратских игр основан на эксплойте (то есть уязвимости), которую обнаружили хакеры в браузере PS4. С помощью загрузки эксплойта в ОЗУ посредством браузера, любой пользователь открывает для себя «Отладочное Меню», на что здесь стоит обратить внимание:

1) Эксплоит запускается в оперативной памяти, а не на жестком диске — оперативная память, в любой системе, выступает лишь временным хранилищем для данных, к которым нужен быстрый доступ (например, при выполнении программы), а это значит, что при выключении приставки ваша взломанная консоль откатится в заводское состояние, ведь при выключении все данные исчезнут, а на все «взломанные» игры будут повещены замки. Похожую ситуацию можно наблюдать, когда у вас закончилась подписка PS Plus, а вы решили сыграть в проект, который раздавали в рамках подписки.

Лог запуска экспоита на консоли с прошивкой 5.01

2) Эксплоит открывает лишь то, что изначально есть на официальной прошивке — никакого кастома, никаких Cobra (PS3) или Free MC Boot (PS2). Основой всего по-прежнему остается прошивка от Sony, а не та, что написана хакерами и установлена вами — это несет в себе несколько подводных камней, о которых прямо по курсу.

От чего предстоит отказаться при использовании эксплоита

Пожалуй самое главное здесь — интернет. Напоминаю, основой всего является официальная прошивка от Sony. А значит, приставка в любой момент может обновить прошивку и перекрыть вам доступ к меню отладки (ведь хакеры не выкладывают эксплоиты одновременно с выходом новой версии).

Поэтому вам предстоит отказаться от PS Store, PS Plus и в целом сети.

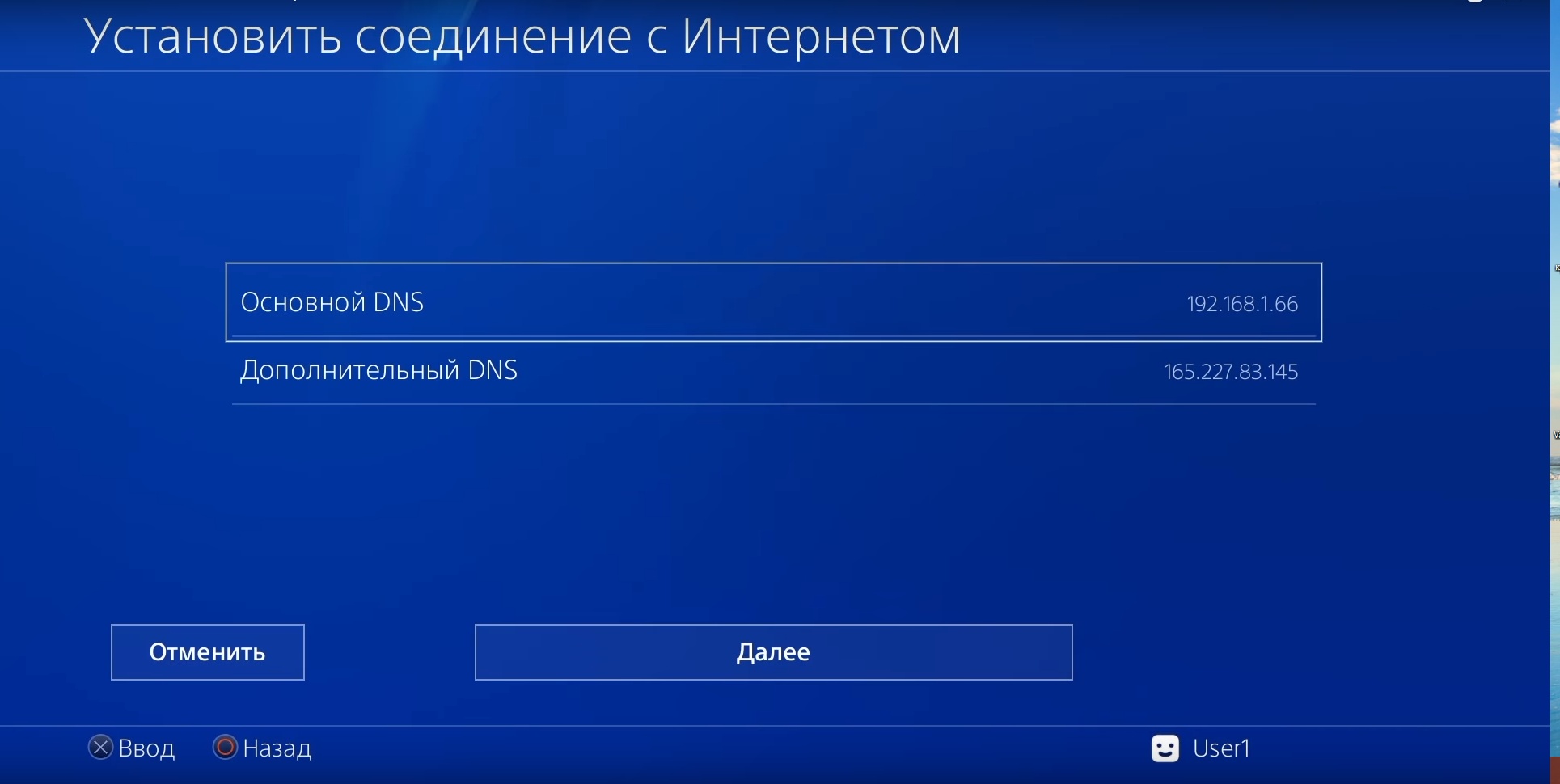

Это не всегда справедливо, так как некоторые прописывают в качестве DNS-сервера, те сервера, на которых расположен эксплоит, а подключение к интернету сохраняется. Тем не менее, при заходе в PS Store приставка попытается сверить актуальную версию прошивки с той, что установлена на консоли и попытается обновиться.

Реализуется это посредством функции «специального подключения к сети» в Настройках.

Да и в целом, в Sony сидят далеко не самые глупые люди, поэтому, даже если у вас напротив пункта «Автоматически обновлять программное обеспечение» пустой чекбокс — это вовсе не означает, что приставка не лезет в интернет дабы свериться с актуальной версией. Уже один факт того, что ваша консоль «знает» пароль от вашего Wi-Fi (в случае беспроводного соединения) или попросту подключена к интернету по кабелю — вполне дает ей право обновиться. Выход один — блокировать порты на ПК/в роутере или же по-простому отключится от интернета полностью и держать консоль в состоянии оффлайн.

Казалось бы, это не является такой большой проблемой, однако, начнем с того, что все приложения в рамках среды PlayStation 4 так или иначе связаны с PS Store и PSN — патчи доставляются по интернету, приложения для просмотра видеофайлов доставляются посредством магазина и так далее. Конечно, на всех трекерах страны уже есть, и выложенный, к примеру, Twitch, и проигрыватель видео, вот только они уже не являются актуальными — Twitch недавно получил обновление, а посмотреть трансляции без него невозможно. То есть, используя эксплоит вы, буквально, ограничиваете функционал вашей игровой системы.

Принцип работы эксплоита

В этом же и кроется секрет несовместимости пиратских сохранений с лицензионными играми, DLC и прочего. Все, что относится к игре (сохранения, дополнения) шифруется тем же самым ключем, который у лицензионной версии разительно отличается.

Технические особенности эксплоита

Меню экспоитов HEN для организации FTP-сервера и не только.

MiraCFW — скорее даже не эксплоит, а инструмент для разработки, который позволяет получить доступ к инструментарию (среде программирования). Он не позволяет запускать игры, однако, позволяет написать кастомную программу для PS4. К примеру, посредством MiraCFW была открыта возможность эмуляции PS2 и PSP на PS4 и уже сейчас ведется активная разработка эмулятора PSP для обычных пользователей, а также улучшение уже существующей эмуляции PS2. Именно этот инструмент и позволит значительно расширить функционал консоли когда-нибудь в будущем.

Также, «взломать» на данный момент можно лишь устаревшие версии прошивок — 4.xx,5.00, 5.05. Эксплоит под актуальную 5.55 сейчас используется в закрытом режиме и будет опубликован, скорее всего, уже после релиза шестой версии прошивки (наверняка с релизом нового Marvel’s Spider-Man). Из-за этого, актуальные релизы далеко не сразу будут играбельны на взломанной консоли, ведь с выходом каждого нового эксклюзива Sony обновляет прошивку (не всегда, как показала практика, но частенько).

Как уже было описано, эксплоит использует в качестве хранилища ОЗУ, а значит выключать консоль или перезагружать ее нельзя — ведь как мы все знаем, после выключения или перезагрузки данные из оперативной памяти стираются.

Активация взлома может пройти не сразу — браузер будет отчаяно упираться в нехватку оперативной памяти или даже вылетать.

Приставка может самопроизвольно перезагрузиться или вовсе зависнуть (замеченно на релизе HEN),

Существует проблема, когда консоль не выходит из режима покоя (не исправленно до сих пор) — режим покоя не является выключением, а значит ОЗУ не очищается и эксплоит не нужно активировать снова.

И последнее, официальной возможности даунгрейда на PS4 нет, а хакеры вряд-ли станут этим заниматься, хоть и ключи SYSCON (которые напрямую связаны с защитой прошивок) уже доступны, ведь уже на релизе 5.55 через пару дней эксплоит под эту прошивку был отправлен в закрытое тестирование. Сообщество буквально идет след в след за программистами Sony, но не публикуют эксплоиты сразу, дабы избежать судебного преследования (все же помнят историю с PS3. ).

Джордж Хоц — тот самый хакер, на которого Sony подала в суд из-за взлома PlayStation 3 и получения главного системного ключа консоли.

Из всего вышеописаного можно сделать следующие выводы.

Использовать взлом сейчас нецелесообразно, так как это приведет к ограничению функционала консоли. Ждать патчей для забагованной игры придется не от самих разработчиков, а от репакера на трекере, который, возможно, и забудет обновить свой релиз. А учитывая нестабильность эксплоита есть весьма высокий шанс получить дорогостоящий кирпич. Пока не будет написана неофициальная прошивка где будет доступен полный функционал — использование экспоита приравнивается играм с огнем (см. пункт про самопроизвольное обновление), а hardware-бан на PlayStation 4 прилетает с невероятно высокой скоростью. Так что, ждать абсолютной халявы раньше, чем нынешнее поколение сменится следующим с приходом PS5 уж точно не стоит. В остальном, выводы остаются за вами…

Что такое эксплойты и почему их все так боятся?

Разработчики защитных решений часто упоминают эксплойты как одну из самых серьёзных проблем безопасности данных и систем, хотя и не всегда ясно, почему. Попробуем разобраться в этом вопросе

Разработчики защитных решений часто упоминают в своих публикациях эксплойты как одну из самых серьезных проблем безопасности данных и систем, хотя и не всегда ясно, какова разница между эксплойтами и вредоносными программами в целом. Попробуем разобраться с этим вопросом.

Что такое эксплойт?

Эксплойты — это подвид вредоносных программ. Они содержат данные или исполняемый код, способный воспользоваться одной или несколькими уязвимостями в программном обеспечении на локальном или удаленном компьютере.

Например, у вас есть браузер, и есть уязвимость в нем, которая позволяет исполнить «произвольный код», то есть установить и запустить некую вредоносную программу на вашей системе без вашего ведома или спровоцировать какое-либо иное не ожидаемое вами поведение системы. Чаще всего первым шагом злоумышленников становится повышение привилегий, позволяющее делать в атакуемой системе все, что в голову взбредет.

Microsoft закрыла уязвимость нулевого дня в Windows и аж 41 дырку в Internet Explorer, но бреши еще остались: http://t.co/RzSNpPd3oH

Браузеры наряду с Flash, Java и Microsoft Office являются одними из самых подверженных атакам категорий программного обеспечения. Из-за их повсеместности их активно исследуют как эксперты по безопасности, так и хакеры, а разработчики браузеров вынуждены регулярно выпускать патчи для исправления уязвимостей. Лучше всего эти патчи устанавливать сразу, но, к сожалению, так происходит далеко не всегда — ведь при этом придется закрывать все вкладки.

Особую проблему, конечно, представляют собой эксплойты неизвестных уязвимостей, обнаруженных и использованных преступниками, — так называемые уязвимости нулевого дня. Может пройти много времени, прежде чем производители узнают о наличии проблемы и устранят ее.

Как происходит заражение

Следующая часть вполне техническая, так что не стесняйтесь проматывать, если только вам не в самом деле интересно, как это работает. Имейте в виду при этом, что киберпреступники часто предпочитают эксплойты прочим методам заражения, так как, в отличие от социальной инженерии, в которой все делается наудачу, эксплуатация уязвимостей неизменно дает желаемый результат.

Есть два способа «скормить» пользователям эксплойты. Во-первых, при посещении ими сайта, содержащего вредоносный код эксплойта. Во-вторых, при открытии пользователем безобидного на вид файла со скрытым вредоносным кодом. Как легко догадаться, во втором случае для доставки эксплойта, как правило, пользуются спамом или фишинговым письмом.

Почему фишинг получил такое распространение и как от него уберечься: http://t.co/sezy73TbSb

Как поясняется в статье Securelist, эксплойты предназначены для атаки конкретных версий программного обеспечения, содержащего уязвимости. Таким образом, если у пользователя нужная версия программного обеспечения при открытии вредоносного объекта или если веб-сайт использует это программное обеспечение для работы, то запускается эксплойт.

После того как он получает доступ посредством уязвимости, эксплойт загружает дополнительные вредоносные программы с сервера преступников, осуществляющие подрывную деятельность, такую как кража личных данных, использование компьютера в качестве элемента ботнета для рассылки спама или выполнения DDoS-атак и так далее.

Эксплойты представляют угрозу даже для осторожных и добросовестных пользователей, которые регулярно обновляют свое программное обеспечение. Причина кроется во временном зазоре между открытием уязвимости и выходом патча для ее исправления.

В этом интервале эксплойты могут свободно функционировать и угрожать безопасности почти всех интернет-пользователей при отсутствии установленных в системе автоматических средств предотвращения атак эксплойтов. Опять же, не будем забывать про синдром открытых вкладок — своевременное обновление программ зачастую требует от пользователя некоторых жертв, на которые не все готовы пойти сразу в момент выхода заплатки.

Эксплойты ходят стаями

Эксплойты часто упакованы вместе — так, чтобы проверить систему-мишень на широкий спектр уязвимостей. Как только выявляются одна или несколько, в дело вступают соответствующие эксплойты. Наборы эксплойтов также широко используют специальные методы запутывания кода (специалисты называют это умным словом «обфускация»), чтобы избежать обнаружения и замести интернет-адреса с целью помешать исследователям их вычислить.

Перечислим несколько наиболее известных наборов эксплойтов, или, как еще их называют, эксплойт-китов:

Angler — один из самых сложных наборов на черном рынке. Этот набор эксплойтов своим появлением изменил правила игры, после того как начал обнаруживать антивирусы и виртуальные машины (часто используемые экспертами по безопасности как приманки) и задействовать шифрованные файлы для затруднения исследования. Это один из тех наборов эксплойтов, которые быстрее всего включают в свой арсенал недавно открытые уязвимости нулевого дня, а его вредоносные программы работают в памяти, без записи на жестких дисках жертв. С техническим описанием пакета можно ознакомиться здесь.

Nuclear Pack — поражает жертв эксплойтами Java и Adobe PDF, а также подсаживает Caphaw — печально известный банковский троян. Подробнее читайте здесь.

Blackhole Kit — наиболее распространенная веб-угроза в 2012 году, нацеленная на уязвимости в старых версиях браузеров Firefox, Chrome, Internet Explorer и Safari, а также многих популярных плагинов, таких как Adobe Flash, Adobe Acrobat и Java. После того как жертву заманили или перенаправили на страницу подсадки, запутанный JavaScript определяет содержимое машины жертвы и загружает те эксплойты, для которых данный компьютер уязвим.

Blackhole, в отличие от большинства других эксплойт-китов, даже удостоился отдельной статьи в «Википедии», хотя после ареста вышеупомянутого Paunch сам набор практически вышел в тираж.

Вывод

Как сказано выше, эксплойты — подвид вредоносных программ, но они обнаруживаются не всеми защитными программами. Для успешного обнаружения необходимо, чтобы защитное решение использовало поведенческий анализ — это единственный надежный метод борьбы с эксплойтами. Вредоносные программы могут быть многочисленными и разнообразными, но большинство из них имеют похожие черты поведения.

Что такое эксплойты и почему их все так боятся?

Подобный метод используется в Kaspersky Internet Security и других продуктах «Лаборатории Касперского» — соответствующая часть наших защитных решений называется «Автоматическая защита от эксплойтов» (или AEP — Automatic Exploit Prevention). Характерное поведение эксплойтов помогает предотвратить заражение даже в случае эксплуатации ранее неизвестной уязвимости нулевого дня.

Более подробную информацию о технологии Automatic Exploit Prevention можно найти здесь.

Community Call: поиск и использование эксплоитов

Пару дней назад читал историю одного геймера, который рассказал, как во время игры в менеджер парка развлечений, должен был конкурировать с соседским парком за рейтинг. В обычной ситуации он бы развивал свой парк, строил новые аттракционы, улучшал инфраструктуру и сервис, чтобы обойти соседа. Однако он решил пойти по хитрому пути и воспользоваться любопытным эксплоитом.

Суть эксплоита в том, чтобы использовать существующие системы и механики игры в своих интересах. Это не совсем читерство, так как механика уже существует в игре, однако это и не совсем игра по правилам, так как разработчики не задумывали возможность эксплуатации особенности.

В случае с парком развлечений эксплоит заключался в возможности построить такую горку, которая обрывается и запускает в непродолжительный полет тех, кто забирается на нее. Естественно, что в такой ситуации NPC-посетители парка умирают. Трюк же в том, чтобы направить горку на парк соседа, чтобы вылетая с территории игрока, бедолаги разбивались на территории конкурента. Таким образом геймеру удалось обрушить рейтинг соседа, в то же время повышая свой, так как все больше и больше посетителей отправлялись в парк с высоким рейтингом. чтобы погибать и еще сильнее понижать рейтинг конкурента.

Подобная эксплуатация интересна тем, что ее не просто найти и, тем более, знать в какой ситуации применять. В связи с этим, было бы интересно, если бы вы рассказали о своем опыте с багами и эксплоитами, которые позволяли вам фармить предметы, добиваться победы или просто преимущества перед врагом.

Как в целом вы относитесь к использованию эксплоитов в игре?

Больше интересных статей на Shazoo

Видео от Shazoo

Magic The Gathering: что такое эксплойт?

Ради выгоды убивайте собственных существ с помощью одной из самых жестоких механик Magic the Gathering.

Overcharged Amalgam от Майка Джорданы

В плане Magic the Gathering в Иннистраде зомби могут быть ужасающими, бездумными пожирателями плоти, но некоторые придумали, как заставить их работать. Их использовали как быстрые и легкие армии для отражения наплыва демонов, они использовались в военных играх двух братьев и сестер с очень разными подходами к нежити, и они даже используются как серверы на большой свадьбе вампира Оливии Волдарен.

Зомби легко создавать, ими легко манипулировать, и они очень удобны в обращении, когда появляется лучшая возможность, и это отражено в более старой механике, возвращающейся в Innistrad: Crimson Vow ndash; Эксплуатировать. Вот все, что вам нужно знать об Exploit.

Что такое эксплойт?

Силумгарский мясник Дэйва Кендалла

Впервые появившаяся в «Драконах Таркира», Exploit — это срабатывающая способность, которая срабатывает, когда существо с ней выходит на поле битвы. Вместо того, чтобы делать что-либо само по себе, Exploit просто ставит вопрос о том, хотите ли вы принести в жертву другое существо.

Хотя это и не является обязательным, принесение в жертву существа («Эксплуатация») даст вам много преимуществ по сравнению с исходным существом «Эксплуатация». Например, когда Mindleech Ghoul эксплуатируется, он вынуждает каждого оппонента изгнать карту из своей руки, в то время как Silumgar Avenger получает ускорение до конца хода.

Эксплойт — это не повторяющийся эффект. Он срабатывает только тогда, когда существо Exploit выходит на поле битвы, и вы можете пожертвовать только одно существо, чтобы эффект сработал один раз.

Как использовать эксплойт

Эксплуатация лучше всего работает, когда у вас есть много одноразовых существ, которыми нужно пожертвовать. Для этого отлично подходят жетоны (особенно Разлагающиеся зомби из Innistrad: Midnight Hunt, которые будут принесены в жертву в любом случае ), но также и любые существа, которых вы счастливы увидеть, умирают или могут вернуться. Я не играю. как-то.

Приятно видеть «Эксплуатацию» не только как эффект, но и как способ принести существо в жертву. Есть много карт, которым нравится, когда одно из ваших существ умирает, например, The Meathook Massacre, и использование Exploit — хороший способ получить эти триггеры смерти, а также получить преимущество Exploit в качестве бонуса.

Хотя Exploit срабатывает только тогда, когда существо выходит на поле битвы, если у вас есть способы бесконечного повторения или моргания существа, это может быть невероятно полезным. Например, установка любого существа-эксплойта с помощью «Торжественности» и «Светящейся стачевой бабочки» позволяет вам выполнять бесконечное комбо-эксплойт, которое может быть разрушительным для противника.

Какого цвета эксплойт?

Хотя мы еще не видели всю Innistrad: Crimson Vow, мы знаем, что это механика зомби из набора, и поэтому, вероятно, будет следовать примеру своего более старого, клана Таркира Силумгара, и будет исключительно для синих и черных.

Из восемнадцати карт с Exploit шесть из них синие, а 12 — черные. Любопытно, что не многоцветных карт эксплойтов, несмотря на то, что они дебютировали в таком сеттинге, как Драконы Таркира, в парах цветов.

Что такое эксплойт?

Как появляются уязвимости в программах и зачем их эксплуатируют хакеры.

Уязвимость – слабое место приложения. Иногда она возникает вследствие ошибки в программировании, когда разработчик, закопавшись в огромном количестве строк кода, не замечает вовремя или забывает об ошибке, которая сможет в дальнейшем повлиять на работоспособность системы. Изредка эти уязвимости вводят намеренно, чтобы иметь «сервисный» доступ к продукту. Как бы то ни было, но уязвимости являются побочным продуктом прогресса. Приложения становятся все сложнее, пишут их все более быстро, поэтому потенциал для того, чтобы сделать ошибку, велик.

Хакеры тоже получают все более мощные инструменты и становятся намного опытнее, чем раньше. А стремительно устаревающие принципы безопасности, к сожалению, изменяются не так быстро.

Важно отметить, что лишь небольшой процент уязвимостей действительно опасен или пригоден для преступного использования. Некоторые уязвимости вызывают лишь раздражение, являются причинами сбоев в работе, перезагрузки системы и создают прочий дискомфорт. Есть и некоторое количество опасных уязвимостей, но их крайне сложно либо совсем невозможно использовать для атаки. Лишь те уязвимости имеют значение для атакующих, которые позволяют каким-либо образом занести в систему исполняемый вредоносный код либо заполучить права администратора.

Уязвимости вездесущи. Я устанавливаю патчи и обновления на весь софт, который использую. Правда, прямо сейчас я пишу эту статью в подверженном уязвимостям Microsoft Word на узявимой версии Windows и с многочисленными открытыми вкладками в браузере, который тоже полон уязвимостей. Вопрос лишь в том, нашел ли эти уязвимости кто-нибудь и научился ли и использовать их.

Когда вы думаете об этом в компьютерном контексте, то слова «уязвимость» и «эксплуатировать» не являются термином, а используются в широком смысле. Довольно сложно простым языком объяснить суть этих уязвимостей и принципы и способы их нахождения и использования. Впрочем, один простой пример есть. В фишинговых атаках уязвимостью является человеческая доверчивость, а эксплойтом – убедительно написанное письмо-подделка в вашем почтовом ящике.

Реальность такова, что уязвимости существовали и будут существовать всегда. Идеального в мире ничего нет. Поэтому необходима мощная защита, чтобы не стать слабой жертвой хищного охотника. Например, желательно установить сильный антивирус, избегать публичных Wi-Fi, не открывать вложения в неизвестной электронной почте, и, самое главное, будьте внимательны и осторожны в Сети.